Questões de Concurso

Foram encontradas 153.707 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

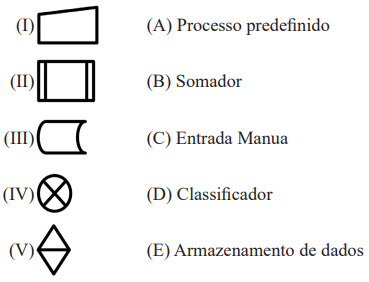

Dados os símbolos a seguir, relacione-os às suas definições e escolha a alternativa que representa o relacionamento correto:

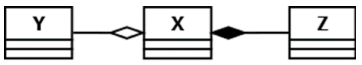

Assinale a alternativa correta para o serviço apresentado acima:

Com a integração do OneDrive diretamente no Windows, os usuários podem salvar seus arquivos automaticamente na nuvem, acessá-los de qualquer dispositivo e compartilhar links diretamente do explorador de arquivos. O Google Drive e o Dropbox também oferecem aplicativos de desktop para Windows, permitindo sincronização contínua de arquivos e acesso offline.

O uso de antivírus é usual para proteger um sistema contra todas as formas de vírus e virtualmente virtuais. Uma vez que o software antivírus esteja instalado e atualizado, ele detectará e removerá todas as ameaças possíveis, garantindo a integridade dos dados. Portanto, realizar backups diários ou manter cópia dos dados em diferentes locais é desnecessário e apenas causa redundância. Confiar na proteção e na segurança do sistema operacional é uma estratégia eficaz para prevenir perda de dados.

Google Documentos e Google Planilhas são ferramentas poderosas de produtividade que oferecem recursos de colaboração em tempo real. No Google Documentos, vários usuários podem editar um documento simultaneamente, com alterações visíveis instantaneamente para todos os colaboradores. O Google Planilhas oferece funcionalidades semelhantes, permitindo que vários usuários trabalhem juntos em uma planilha, atualizando dados e fórmulas em tempo real.

O Microsoft Word é amplamente utilizado para a criação e formatação de documentos de texto, oferecendo recursos avançados como revisão ortográfica e gramatical, estilos de texto e inserção de tabelas e gráficos. O Microsoft Excel é uma ferramenta poderosa para a criação e manipulação de planilhas, suportando funções complexas, tabelas dinâmicas e gráficos. O Microsoft PowerPoint facilita a criação de apresentações visuais, com funcionalidades como transições, animações e integração de multimídia. Essas ferramentas são bem integradas ao ambiente Windows, permitindo uma experiência de edição eficiente e produtiva.

No Google Documentos não existem recursos específicos de segurança e privacidade adequados, tornando-o inadequado para o uso empresarial ou para a gestão de dados sensíveis. Como as informações armazenadas nesse serviço são facilmente acessíveis por terceiros, a plataforma não oferece criptografia ou controles de acesso suficientes para proteger os dados dos usuários. Portanto, empresas e indivíduos preocupados com segurança devem evitar o uso dessa ferramenta.

Vírus e pragas virtuais, como ransomware, trojans e worms, são programas maliciosos para danificar sistemas, roubar informações ou operações interrompidas. Para mitigar esses riscos, é essencial implementar procedimentos de backup regulares e automatizados. Backups incrementais e diferenciais são métodos eficazes que permitem a recuperação de dados sem necessidade de duplicação completa diariamente, economizando espaço e tempo.

O sistema operacional Windows é limitado em termos de edição de textos, planilhas e apresentações, sendo necessário utilizar exclusivamente o Microsoft Office para qualquer trabalho significativo. Uma alternativa, como o LibreOffice, não é compatível com Windows, obrigando os usuários a adquirir licenças do Microsoft Office. Além disso, a edição de documentos no Windows é menos eficiente devido à falta de integração com serviços de armazenamento em nuvem e à ausência de funcionalidades avançadas de colaboração.

Misturar dados, números e letras sem relação direta com o conteúdo, como "X23_Doc1_Jan2022" e "File_A3B7", ajuda a evitar a perda de arquivos devido à dificuldade de identificação por terceiros. Além disso, manter pastas duplicadas com conteúdos semelhantes em diferentes locais do sistema facilita a organização, pois permite acessar arquivos de diversas variedades.