Questões de Concurso

Foram encontradas 152.943 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

I. O backup em nuvem é uma forma de armazenamento de dados que requer a utilização de hardware local para a realização do backup, não permitindo o acesso remoto aos arquivos.

II. A prática de realizar backups regulares é essencial para a proteção de dados, pois minimiza os riscos de perda de informações devido a falhas no sistema, ataques cibernéticos ou desastres naturais.

III. O armazenamento de dados em mídia física, como CDs e DVDs, é a única opção segura de backup, uma vez que evita a exposição a ameaças da Internet.

IV. O backup incremental é uma estratégia que realiza cópias de segurança de todos os dados sempre que é executado, o que pode ocupar muito espaço de armazenamento e exigir mais tempo.

V. O uso de software de backup automatizado é uma prática recomendada, pois permite que os usuários programem backups regulares, reduzindo o risco de esquecer de realizar essa tarefa manualmente.

Assinale a alternativa correta:

I. Pastas (ou diretórios) são usadas para organizar arquivos de forma hierárquica.

II. O nome de um arquivo geralmente consiste em duas partes: o nome principal e a extensão.

III. A extensão de um arquivo (como .txt, .doc, .jpg) indica o tipo de conteúdo do arquivo.

IV.É possível ter dois arquivos com o mesmo nome na mesma pasta.

Está correto o que se afirma em

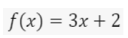

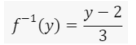

onde ( x ) é o valor numérico da letra (A=1, B=2, C=3, D=4, E=5, F=6, G=7, H=8, I=9, J=10, K=11, L=12, M=13, N=14, O=15, P=16, Q=17, R=18, S=19, T=20, U=21, V=22, W=23, X=24, Y=25, Z=26, Á=27, É=28, Í=29, Ó=30, Ú=31, Â=32, Ê=33, Î=34, Ô=35, Û=36, Ã=37, Õ=38, Ç=39 ). Recentemente foi necessário descriptografar uma mensagem para verificar a integridade dos dados. A sequência numérica criptografada recebida foi: 11, 20, 23, 17, 26, 29, 32, 35, 38. Para descriptografar a mensagem, utiliza-se a função inversa da função afim, que é dada por:

Qual é a palavra de nove letras que corresponde à sequência numérica após aplicar a função inversa da criptografia?

Um usuário do setor contábil de certa empresa estava enfrentando problemas de acesso em determinado site, de modo que não estava conseguindo prosseguir com as suas demandas de trabalho. Após contato com o suporte técnico, ele foi informado que poderia ser algo relacionado à cache ou ao armazenamento de senhas antigas no seu navegador. Em caráter de teste, o técnico solicitou que o usuário realizasse o teste de acesso a esse site, utilizando o recurso de navegação anônima para validar se o comportamento iria se repetir.

Considerando a solicitação e o navegador em questão, pode-se afirmar que as teclas de atalho para realizar essa operação são: