Questões de Concurso

Comentadas para crf-pr

Foram encontradas 230 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

, localizado no canto

superior direito do navegador, será possível

, localizado no canto

superior direito do navegador, será possível

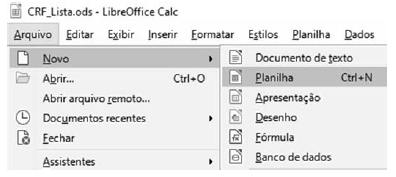

A figura acima representa parte da tela de edição do programa LibreOffice Calc 7.4. Considerando-se essas informações, é correto afirmar que, após o usuário clicar Planilha (Arquivo > Novo > Planilha), ocorrerá

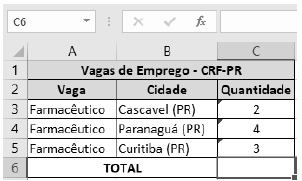

A figura acima mostra parte da tela de edição do programa Microsoft Office Excel 2016. As células C3, C4 e C5 foram formatadas como texto. Considerando essas informações, assinale a alternativa que apresenta o resultado que será mostrado na célula C6, após o usuário clicar o botão

e

pressionar a tecla

e

pressionar a tecla .

. Assinale a alternativa que apresenta o nome da banda utilizada na transmissão de dados e informações via satélite descrita acima.