Questões de Concurso

Comentadas para técnico em informática

Foram encontradas 3.992 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

Em relação às tecnologias WEB do CSS, analise as assertivas abaixo, assinalando V, se verdadeiras, ou F, se falsas.

( ) É uma linguagem complexa, mas bastante útil, usada para definir arquivos em uma linguagem de programação sem marcação.

( ) É um acrônimo para Cascading Style Sheet, termo em inglês que significa Folhas de Estilo Encadeadas.

( ) Trabalha sem efetuar a separação entre o formato e o conteúdo de um documento.

( ) Ajuda na confecção de documentos mais bem estruturados e fáceis de manter.

A ordem correta de preenchimento dos parênteses, de cima para baixo, é:

Relacione a Coluna 1 à Coluna 2, associando as seguintes pragas digitais às suas respectivas definições.

Coluna 1

1. Spyware.

2. Adware.

3. Vírus.

Coluna 2

( ) Qualquer programa que coleta informações sobre um indivíduo ou organização sem seu consentimento prévio.

( ) Software ou parte de software, não necessariamente malicioso, mas que exibe propagandas enquanto uma aplicação principal é executada.

( ) Trecho de código que se anexa a um programa ou arquivo, de forma a poder se espalhar e infectar outros sistemas quando é transportado.

( ) A maioria é anexa a arquivos executáveis, o que significa que pode estar presente no computador, mas não provocará efeitos maliciosos a menos que o programa seja executado.

A ordem correta de preenchimento dos parênteses, de cima para baixo, é:

Em relação à segurança, cada sistema computacional tem valores associados aos recursos que devem ser protegidos, alguns tangíveis, outros intangíveis. Recursos _______________ são aqueles aos quais se pode associar valores diretos, ou seja, pode-se quantificar um preço por ele. Recursos _______________ são mais difíceis de avaliar, pela dificuldade de definir o quanto vale a informação. Alguns autores sugerem que se deve quantificar o custo do(a) _______________, pois é mais apropriado quantificar o impacto negativo do recurso comprometido: custo da troca, danos à reputação, perda de competitividade, entre outros.

Assinale a alternativa que preenche, correta e respectivamente, as lacunas do trecho acima.

Sobre conceitos básicos da internet, analise as assertivas abaixo:

I. A conexão de computadores à internet é feita através das companhias de linhas telefônicas até os dias de hoje. Existem duas modalidades de ligação e serviços: acesso discado e acesso dedicado.

II. Uma rede mundial de computadores ou terminais ligados entre si tem em comum um conjunto de protocolos e serviços, de forma que os usuários conectados possam usufruir de serviços de informação e comunicação de alcance mundial.

III. Com o surgimento da World Wide Web, esse meio foi enriquecido, e o conteúdo da rede ficou mais atraente, com a possibilidade de incorporar textos, imagens e sons.

Quais estão corretas?

No canto direito da barra de tarefas, é possível verificar o seguinte ícone:

Figura 04

Esse ícone se refere às

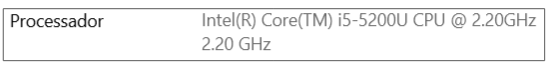

Analise a Figura 03 abaixo:

Figura 03

Com base nessa figura, pode-se dizer que o processador que está instalado na máquina é da

192.168.0.1 2001:db8:abcd:1234::1 exemplo.com.br mail.exemplo.com.br

Assinale a alternativa que indica, respectivamente, os tipos de registros A e CNAME.