Questões de Concurso

Comentadas para secretário executivo

Foram encontradas 1.431 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

I – Se você estiver executando uma combinação dos backups normal e diferencial, a restauração de arquivos e pastas exigirá o último backup normal e o último backup diferencial;

II - Se você utilizar uma combinação dos backups normal e incremental, precisará do último backup normal e de todos os conjuntos de backups incrementais para restaurar os dados;

III - Um backup normal copia todos os arquivos selecionados, mas não os marca como arquivos que passaram por backup (ou seja, o atributo de arquivo não é desmarcado);

Estão corretas as assertivas:

I – Word 2010

II – Excel 2010

III – PowerPoint 2010

Dentre os aplicativos listados acima, podem ser infectados por um vírus de macro os aplicativos listados em:

I – Um usuário pode utilizar a chave pública de um certificado para criar uma mensagem criptografada, que por sua vez poderá ser descriptografada usando a chave privada correspondente, que permanece em segredo com o destinatário;

II – Uma assinatura digital tem por objetivo garantir o sigilo de um documento assinado por ela;

III – A criptografia de chaves pública e privada é denominada criptografia simétrica; Estão corretas as assertivas:

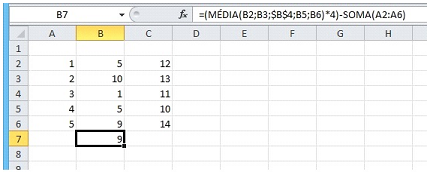

Se usuário desta planilha copiar o conteúdo da célula B7 para a célula C7 realizando as seguintes operações em sequência: selecionar a célula B7, usar as teclas de atalho CTRL-C, selecionar a célula C7 e teclar ENTER, após estas operações, o valor mostrado em C7 será:

I – Nesta versão do Word os sumários somente podem ser criados a partir de digitação manual dos números de páginas;

II - É possível criar um índice analítico a partir da aplicação de estilos de título — por exemplo, Título 1, Título 2 e Título 3 — ao texto que se deseja incluir no índice analítico;

III – Para serem compatíveis com as normas de formatação de documentos, os sumários são sempre gerados utilizando a fonte Times New Roman, não podendo ser alterados;

Estão corretas as assertivas:

I – A memória cache de um microcomputador é uma memória não-volátil utilizada para armazenar as rotinas de entrada e saída e inicialização do sistema;

II – É possível a utilização das interfaces do tipo SATA para realizar a conexão de discos rígidos a um microcomputador;

III – Os microcomputadores modernos utilizam a BIOS para armazenamento temporário de dados de entrada e saída entre a memória RAM e o processador;

Estão corretas as assertivas:

Assinale a alternativa que referencia essa técnica:

(Fonte:http://pt.wikipedia.org/wiki/Mestre_de_Cerim%C3%B4nias)

Seguem-se cinco indicações acerca dessa função:

I. O Mestre de Cerimônias pode ser o secretário, uma vez que foi responsável por toda a organização do evento e conhece todas as etapas da cerimônia e as regras de cerimonial, protocolo e etiqueta.

II. O secretário executivo pode ser o Mestre de Cerimônias, pois está acostumado a lidar com diversos meios de comunicação, possuindo total desenvoltura para atuar como Mestre de Cerimônias.

III. A atividade de Mestre de Cerimônias não deve ser exercida pelo secretário executivo, pois a atividade exige papéis de condução de eventos especificas.

IV. O secretário executivo deve exercer o papel de Mestre de Cerimônias, pois só assim será possível garantir que os objetivos do evento sejam alcançados em sua total plenitude.

V. O secretário executivo absorveu, na atualidade, as atividades que antes eram delegadas ao Mestre de Cerimônias, com objetivo de aperfeiçoar os processos de gestão cerimonial a um padrão máximo de excelência.

Quantas dessas indicações são corretas?

Esse perfil profissional exige competências específicas, que estão indicadas em todas as alternativas abaixo, exceto uma. Assinale-a.

Esse modelo de assessoria executiva focado em gestão exige, dentre outras habilidades, que o secretário executivo:

I. Entenda o processo organizacional e a interação entre as áreas, gerenciando informações e as novas tecnologias, colocando-as a serviço da pró-atividade, criatividade e inovação.

II. Conheça o cenário de constantes mudanças no âmbito cultural, social, econômico e profissional, oferecendo alternativas e possibilidades para que os eventuais impactos sejam revertidos em ações positivas e eficazes.

III. Seja capaz de gerenciar conflitos, atuando com Inteligência Emocional, Domínio Próprio e Empatia, no trato com seus subordinados e líderes, promovendo o bem comum a todos.

IV. Busque resultados e perceba as necessidades da sua organização, analisando e determinando as atividades futuras, antecipando-se a objetivos e ações a fim de alcançá-los da melhor maneira possível.

Quantas dessas habilidades descritas estão corretamente aplicada?

Aponte a única opção que contém a ferramenta de análise de cenários referenciada no contexto acima.

A paráfrase supra, derivada de um texto de Peter Drucker datado de 1996, nos remete a um comportamento estratégico fundamental aos profissionais em cargo de gestão atualmente.

Dentre as alternativas abaixo apenas uma contém afirmação dissonante à paráfrase. Assinale-a.

Considerando o cenário apresentado, selecione o conjunto de meios de comunicação que fazem parte do contexto, constituindo-se como ferramentas estratégicas para atender ao desafio proposto.

Um Modelo de Avaliação que oferece variáveis passíveis de mensuração é a Avaliação de Desempenho, que pode se utilizar de diversos fatores, inclusive

Os profissionais envolvidos na notícia fictícia supracitada refletem um tipo de comportamento antagônico ao conceito de