Questões de Concurso

Comentadas para analista de tecnologia da informação

Foram encontradas 9.871 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

I. Vírus de computador são programas que podem se inserir em arquivos executáveis e se propagam sempre que um arquivo infectado é executado.

II. Worms são programas capazes de autorreplicação, não dependem de execução prévia ou de inserção em outros executáveis.

III. Cavalos de Troia são um tipo de vírus de computador que se caracterizam por abrir uma conexão de rede para acesso remoto.

IV. Rootkits são ferramentas utilizadas pelo invasor para obter acesso de administrador (root).

Estão corretas:

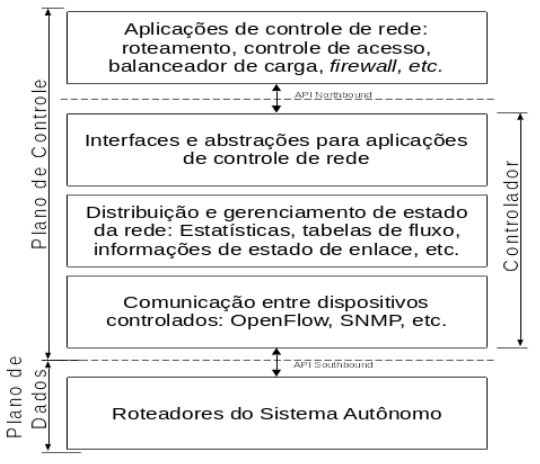

Esta arquitetura representa uma: