Questões de Concurso

Comentadas para analista judiciário - tecnologia da informação

Foram encontradas 4.598 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

Sobre o fragmento argumentativo acima, é correto afirmar que:

A frase abaixo em que o termo preposicionado sublinhado pode ser adequadamente substituído por um só termo, é:

“Primeira noite ele conheceu que Santina não era moça.”

A marca essencial desse segmento que o insere no conjunto dos textos literários de ficção e não entre os textos informativos, é:

Sobre a estruturação e conteúdo desse verbete, é correto afirmar que:

I. Dividir o domínio OSPF em áreas implica em menos impacto para a CPU do roteador

PORQUE

II. reduz o número de LSAs (Link-State Advertisements) e, consequentemente, haverá menos LSAs para processar.

É correto afirmar:

I. Por padrão, servidor DNS escuta na porta 53/TCP e o servidor DHCPv4 na 68/TCP.

II. As solicitações de endereços IPs e resolução de endereços são encaminhadas pelos clientes por meio de endereços de multicast.

III. Um registro DNS do tipo A vincula o nome de domínio a um endereço IPv4.

IV. Em resposta a um DHCPOFFER, um cliente responde com uma mensagem DHCPREQUEST.

Está correto o que se afirma APENAS em

Considere o script abaixo executado no PowerShell, em condições ideais:

$data = I

if ($data.DayOfWeek II (Get-Date).DayOfWeek) {Write-Output "O dia armazenado na variável é o mesmo dia da data de hoje"}

Para que a saída seja mostrada corretamente na tela, as lacunas I e II devem ser preenchidas, correta e respectivamente,

por:

− Os endereços de unicast de link-local são autoconfigurados por meio do processo EUI-64 (Extended Unique Identifier).

− Os endereços de unicast global são configurados por meio do SLAAC (Stateless Address Autoconfiguration), também utilizando o processo EUI-64.

Sabendo que o endereço MAC de um host da rede é 08:00:27:73:AD:2A e que o endereço IPv6 de unicast global configurado como gateway é 2804:db8:18:18::1/64, os endereços de link-local e de unicast global do host são, respectivamente:

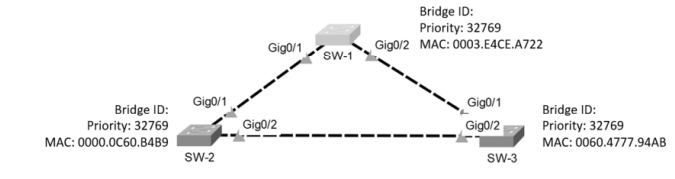

Sobre o funcionamento do STP da figura, considere:

I. O switch SW-2 será eleito o root bridge.

II. O link entre os switches SW-1 e SW-3 será desabilitado.

III. As interfaces do switch SW-2 serão eleitas como root.

IV. As interfaces do switch SW-3 serão eleitas como designadas.

Está correto o que se afirma APENAS em

Serão aprovados alunos com média maior ou igual a 8 e com faltas abaixo de 25% da quantidade de aulas.

Considere o método criado com recursos da plataforma Java, em uma aplicação que utiliza JSP, abaixo.

public String verificarStatus(int qtdAulas, int qtdFaltas, double media){

if ( I ) { return "Aprovado"; } else { return "Reprovado"; } }

Para a correta implementação da regra de negócio, a lacuna I deve ser corretamente preenchida por: