Questões de Concurso

Comentadas para especialista em regulação - qualquer área de formação

Foram encontradas 196 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

Acerca de aspectos relativos à gestão de projetos, à gestão de programas e à gestão da mudança organizacional aplicáveis às agências reguladoras, julgue o item que se segue.

Os macroprocessos finalísticos constituem-se de processos de trabalho ou serviços que representam a essência da organização e promovem a efetiva geração de resultados à sociedade.

Julgue o item a segui, relativo a agências reguladoras.

As agências reguladoras surgiram no Brasil na última metade

da década de 90, quando o Estado brasileiro passou a dar

ênfase à sua função reguladora, com o poder de intervir

diretamente na ordem econômica.

Julgue o item a segui, relativo a agências reguladoras.

O risco moral ocorre quando a empresa contratada cobra

mais caro por um serviço em decorrência da assimetria de

informação, sendo tal risco objeto de intervenção regulatória

pelas agências para impedir a seleção adversa.

Na versão mais recente do Microsoft Edge, o Copilot é um assistente inteligente com tecnologia de IA que oferece auxílio ao usuário na execução de tarefas.

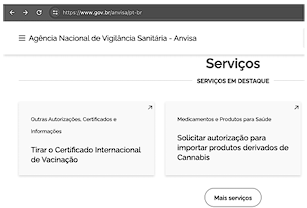

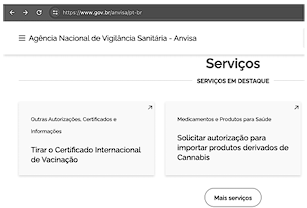

Tendo como referência a figura precedente, retirada do site da ANVISA, julgue o próximo item, relativos à computação na nuvem e à segurança da informação.

Ao se observar a barra de endereços da figura, percebe-se

que o site da ANVISA faz uso do protocolo HTTPS, logo, os

serviços oferecidos por esse site são protegidos de pragas

virtuais, uma vez que, nesse protocolo, é realizada varredura

contra malwares em toda a comunicação entre usuário e

provedor.

Tendo como referência a figura precedente, retirada do site da ANVISA, julgue o próximo item, relativos à computação na nuvem e à segurança da informação.

Uma vez que o serviço da ANVISA que permite emitir o

certificado internacional de vacinação está disponível na

Web, tal como apresentado na figura precedente, é correto

concluir que o site da ANVISA está hospedado na nuvem

através de um serviço de PaaS (platform as a service).

Soon, Americans are going to be able to try chicken that comes directly from chicken cells rather than, well, a chicken. The United States Department of Agriculture gave Upside Foods and Good Meat the green light to start producing and selling their lab-grown, or cultivated, chicken products in the United States. It’s going to be a while before you can buy cell-based meat in stores, though you should be able to get a taste at a restaurant sooner.

In a nutshell, lab-grown meat — or cultivated or cell-based meat — is meat that is developed from animal cells and grown, with the help of nutrients like amino acids, in massive bioreactors. When the meat is ready, companies collect it from the bioreactors and move it along the processing line. For one thing, growing meat from cells means that people can eat meat without having to slaughter animals. Upside Foods explains that cells it gathers from a fertilized chicken egg are stored in its cell bank and can be used for at least ten years. Animal cells can come from animal biopsies or even feathers, among other sources.

Good Meat announced a partnership with chef and restaurateur José Andrés to bring the item to a Washington restaurant. Good Meat may consider partnering with other restaurants or launching in retail, but a supermarket launch is way down the line. Upside Foods is planning to introduce its product at Bar Crenn, a San Francisco restaurant, but did not share a launch date yet. Eventually, the company plans to work with other restaurants and make its products available in supermarkets. For now, Upside Foods is holding a contest to allow curious customers to be among the first to try the product in the United States.

Internet: <edition.cnn.com> (adapted).

According to the preceding text, judge the following item.

One of the challenges in manufacturing lab-grown chicken

meat is its short shelf life and the specific nature of the cells

that can be used in the process.

Soon, Americans are going to be able to try chicken that comes directly from chicken cells rather than, well, a chicken. The United States Department of Agriculture gave Upside Foods and Good Meat the green light to start producing and selling their lab-grown, or cultivated, chicken products in the United States. It’s going to be a while before you can buy cell-based meat in stores, though you should be able to get a taste at a restaurant sooner.

In a nutshell, lab-grown meat — or cultivated or cell-based meat — is meat that is developed from animal cells and grown, with the help of nutrients like amino acids, in massive bioreactors. When the meat is ready, companies collect it from the bioreactors and move it along the processing line. For one thing, growing meat from cells means that people can eat meat without having to slaughter animals. Upside Foods explains that cells it gathers from a fertilized chicken egg are stored in its cell bank and can be used for at least ten years. Animal cells can come from animal biopsies or even feathers, among other sources.

Good Meat announced a partnership with chef and restaurateur José Andrés to bring the item to a Washington restaurant. Good Meat may consider partnering with other restaurants or launching in retail, but a supermarket launch is way down the line. Upside Foods is planning to introduce its product at Bar Crenn, a San Francisco restaurant, but did not share a launch date yet. Eventually, the company plans to work with other restaurants and make its products available in supermarkets. For now, Upside Foods is holding a contest to allow curious customers to be among the first to try the product in the United States.

Internet: <edition.cnn.com> (adapted).

According to the preceding text, judge the following item.

The expression “In a nutshell” (first sentence of the second

paragraph) could be correctly replaced with Briefly, without

harming the original meaning of the sentence.

Soon, Americans are going to be able to try chicken that comes directly from chicken cells rather than, well, a chicken. The United States Department of Agriculture gave Upside Foods and Good Meat the green light to start producing and selling their lab-grown, or cultivated, chicken products in the United States. It’s going to be a while before you can buy cell-based meat in stores, though you should be able to get a taste at a restaurant sooner.

In a nutshell, lab-grown meat — or cultivated or cell-based meat — is meat that is developed from animal cells and grown, with the help of nutrients like amino acids, in massive bioreactors. When the meat is ready, companies collect it from the bioreactors and move it along the processing line. For one thing, growing meat from cells means that people can eat meat without having to slaughter animals. Upside Foods explains that cells it gathers from a fertilized chicken egg are stored in its cell bank and can be used for at least ten years. Animal cells can come from animal biopsies or even feathers, among other sources.

Good Meat announced a partnership with chef and restaurateur José Andrés to bring the item to a Washington restaurant. Good Meat may consider partnering with other restaurants or launching in retail, but a supermarket launch is way down the line. Upside Foods is planning to introduce its product at Bar Crenn, a San Francisco restaurant, but did not share a launch date yet. Eventually, the company plans to work with other restaurants and make its products available in supermarkets. For now, Upside Foods is holding a contest to allow curious customers to be among the first to try the product in the United States.

Internet: <edition.cnn.com> (adapted).

According to the preceding text, judge the following item.

Both Upside Foods and Good Meat are waiting for

permission to sell their cultivated chicken products.

Soon, Americans are going to be able to try chicken that comes directly from chicken cells rather than, well, a chicken. The United States Department of Agriculture gave Upside Foods and Good Meat the green light to start producing and selling their lab-grown, or cultivated, chicken products in the United States. It’s going to be a while before you can buy cell-based meat in stores, though you should be able to get a taste at a restaurant sooner.

In a nutshell, lab-grown meat — or cultivated or cell-based meat — is meat that is developed from animal cells and grown, with the help of nutrients like amino acids, in massive bioreactors. When the meat is ready, companies collect it from the bioreactors and move it along the processing line. For one thing, growing meat from cells means that people can eat meat without having to slaughter animals. Upside Foods explains that cells it gathers from a fertilized chicken egg are stored in its cell bank and can be used for at least ten years. Animal cells can come from animal biopsies or even feathers, among other sources.

Good Meat announced a partnership with chef and restaurateur José Andrés to bring the item to a Washington restaurant. Good Meat may consider partnering with other restaurants or launching in retail, but a supermarket launch is way down the line. Upside Foods is planning to introduce its product at Bar Crenn, a San Francisco restaurant, but did not share a launch date yet. Eventually, the company plans to work with other restaurants and make its products available in supermarkets. For now, Upside Foods is holding a contest to allow curious customers to be among the first to try the product in the United States.

Internet: <edition.cnn.com> (adapted).

According to the preceding text, judge the following item.

The winners of a competition will be the first people to taste

the lab-grown chicken products developed by Upside Foods

and Good Meat.

No que concerne à dinâmica e à estrutura demográfica do Brasil, bem como aos direitos humanos, ao crescimento das cidades e aos desafios urbanos, julgue o item que se segue.

As cidades brasileiras são desiguais tanto entre si quanto em

sua própria estruturação intraurbana: verifica-se que as

populações pretas, pardas ou indígenas moram em

habitações mais precárias, em termos de acesso a serviços

públicos, que as da população branca, o que caracteriza uma

situação de vulnerabilidade socioespacial.

No que concerne à dinâmica e à estrutura demográfica do Brasil, bem como aos direitos humanos, ao crescimento das cidades e aos desafios urbanos, julgue o item que se segue.

Em maior parte das cidades brasileiras, a situação de

vulnerabilidade socioespacial se reflete na ocupação de áreas

de risco, como várzeas inundáveis, morros, mangues, entre

outras, pela população pobre.

No que concerne à dinâmica e à estrutura demográfica do Brasil, bem como aos direitos humanos, ao crescimento das cidades e aos desafios urbanos, julgue o item que se segue.

As condições de vulnerabilidade e precariedade da vida

urbana ocorrem tanto em metrópoles quanto em cidades

pequenas com até cinco mil moradores, onde a ausência de

redes de água, esgoto, fossa séptica, coleta e tratamento de

lixo é ainda mais acentuada.

No que se refere a políticas públicas, julgue o item subsequente.

A definição de problemas públicos como situações coletivas

indesejadas, segundo a percepção de autores relevantes, é

suficiente para garantir a efetividade das políticas públicas.

No que se refere a políticas públicas, julgue o item subsequente.

A identificação do problema é a primeira etapa do ciclo de

políticas públicas e consiste no reconhecimento de uma

situação indesejada que afeta a sociedade.

No que se refere a políticas públicas, julgue o item subsequente.

A extinção da política pública pode ocorrer quando seus

objetivos forem atingidos, quando ela se mostrar ineficaz ou

quando houver mudança de prioridades do governo.

Acerca das ideias e de aspectos linguísticos do texto apresentado, julgue o item a seguir.

O trecho “dada a possibilidade de escolha” (nono período) veicula ideia de explicação.

Acerca das ideias e de aspectos linguísticos do texto apresentado, julgue o item a seguir.

De acordo com a concepção defendida no texto, a felicidade não é o propósito moral revolucionário da vida.

Acerca das ideias e de aspectos linguísticos do texto apresentado, julgue o item a seguir.

Os sujeitos das formas verbais “optamos” (quarto período) e

“podemos” (quinto período) têm referentes distintos.

Acerca das ideias e de aspectos linguísticos do texto apresentado, julgue o item a seguir.

Na oração “como alguns empiristas ferrenhos afirmarão”

(quinto período), os autores estabelecem uma comparação

para emitir um juízo de valor pejorativo a respeito do que

pensam os empiristas.