Questões de Concurso

Comentadas para analista - tecnologia

Foram encontradas 179 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

Sabe-se que: • há tantas pessoas na frente de Pedro quantas atrás dele.

• o número de pessoas atrás de João é o triplo do número de pessoas que está à frente dele.

• há n pessoas entre João e Pedro.

O número total de pessoas dessa fila é

Seis pessoas, A, B, C, D, E e F se sentarão nos lugares dessa mesa. Para isso, cada pessoa deverá retirar aleatoriamente uma bolinha da caixa e se sentar no lugar correspondente.

A probabilidade de que as pessoas A e B não fiquem juntas (lado a lado) é de

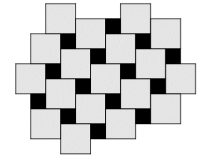

A fração da superfície do piso que é preta é de, aproximadamente,

A probabilidade de uma bola vermelha ser sorteada ao acaso é 2/5 . Por outro lado, se adicionarmos 10 bolas vermelhas à urna, a probabilidade de uma bola preta ser sorteada ao acaso é 3/7.

O número de bolas pretas na urna e

Sabe-se que • todos os gatos felizes conseguem somar;

• nenhum gato cinza consegue subtrair; • todos os gatos que não conseguem subtrair, também não conseguem somar.

Nesse sentido, é correto concluir que

O valor de N/32 pode ser escrito como

A diferença entre o maior e o menor número é

O valor de a - b é

Em exatamente 27 pares ordenados, os dois números usados em cada um deles são impares.

O número de pares ordenados nos quais, em cada um deles, os dois números usados são pares é

O número de pontos do plano cartesiano, com coordenadas inteiras, cuja distância do taxista a origem do sistema de coordenadas é igual a 10 é

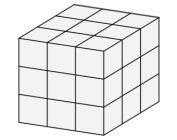

Imagine que se tenha 13 cubos unitários brancos e 14 vermelhos para se formar o cubo maior, 3 x 3 x 3.

Na superfície externa desse cubo maior o número máximo de quadradinhos vermelhos que se pode ter é

sUm dado cúbico honesto, com as faces numeradas de 1 a 6, é lançado 4 vezes consecutivas. Considere como resultado a sequência dos 4 números sorteados.

Assinale a opção que indica o número de resultados possíveis de ocorrer, de tal modo que o produto dos 4 números sorteados não seja divisível por 4.

"Digno de inveja é aquele que, transpondo o limiar da vida, deixa alguma coisa de si na memória e nos corações dos homens, fugindo assim ao comum olvido das gerações humanas."

Machado de Assis. A respeito dos componentes desse segmento textual, assinale a afirmativa correta.

"O número de pacientes com câncer no pulmão aumentou assustadoramente no hospital onde trabalho; o fumo faz muito mal à saúde, como sabemos. Agora criaram o cigarro eletrônico, que é mais chique, mas produz o mesmo estrago. O governo deveria aumentar enormemente os impostos sobre o fumo e sobre o álcool a fim de reduzir o consumo.

Sobre a estruturação desse texto, assinale a afirmativa correta.