Questões de Concurso

Comentadas para auditor de controle externo

Foram encontradas 1.571 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

https://192.168.0.1/index.php?page=aplicacao.php

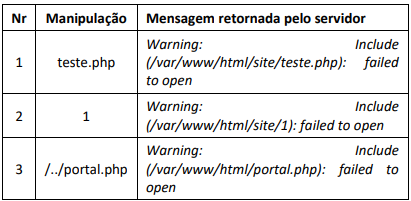

A tabela a seguir, apresenta o resultado da manipulação da vaiável “page”, realizada pelo analista de segurança desta empresa, com arquivos inexistentes no servidor.

Assinale a opção que apresenta o valor que esse analista deve passar como parâmetro para a variável “page”, explorando a vulnerabilidade de LFI encontrada, para obter acesso ao conteúdo do arquivo “/etc/hostname” desse servidor de páginas.

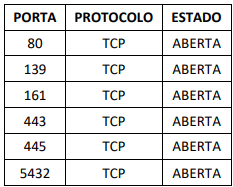

A tabela a seguir apresenta o resultado desta varredura.

Sobre o resultado desta varredura, avalie as seguintes afirmativas:

I. Por padrão, a existência das portas 80 e 443 abertas significa que este servidor está acessando portais em outros dispositivos por meio dos protocolos HTTP e HTTPS.

II. Por padrão, a existência da porta 161 aberta, significa que este servidor permite consultas por meio do protocolo SNMP.

III. Por padrão, a existência da porta 5432 aberta, significa que este servidor permite consultas ao banco de dados MySQL.

Está correto o que se afirma em

Esse Guia estabelece níveis de implementação da estrutura de gestão da segurança cibernética, criando uma contextualização geral de como determinada organização trata o risco de segurança cibernética e os seus processos atualmente instalados para o gerenciamento desse risco.

Nesse contexto, é correto afirmar que

( ) Um incidente de página desfigurada representa grande risco pois envolve uma intrusão de difícil detecção e que pode levar a maiores prejuízos.

( ) Um incidente de DoS representa um vazamento grave de dados dos usuários, incluindo possivelmente dados de autenticação, o que deve ser prontamente informado aos usuários afetados.

( ) Ao ocorrer um incidente, o primeiro passo do seu tratamento é a triagem (ou classificação) e eventualmente resulta na notificação do incidente aos interessados.

As afirmativas são, respectivamente,

A duplicação forense de mídias computacionais é realizada na seguinte fase do exame pericial