Questões de Concurso

Comentadas para analista técnico de gestão ambiental - classe iv

Foram encontradas 38 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

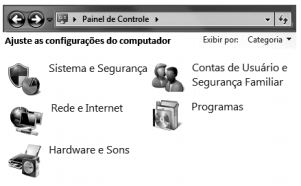

Analise a imagem abaixo:

Assinale a alternativa que indica a categoria adequada do Windows Update pertencente ao Painel de

Controle do Windows 7:

Com o aumento do uso da internet e do correio eletrônico, tornou-se grande o número de usuários mal-intencionados que tentam utilizar esses meios para realizar fraudes. Entre as técnicas podemos destacar a prática do phishing, que é utilizada por fraudadores para tentar capturar dados confidenciais de usuários da internet através de e-mails ou de um site.

Decorrente do exposto acima, assinale a alternativa que indica corretamente que recurso de segurança do browser Internet Explorer 8 ajuda a detectar sites de phishing.

1. Cada linha formada por uma lista ordenada de colunas representa um registrou ou tupla.

2. Uma chave permite usuários autorizados aplicarem as mesmas formas de manipular dados aplicados em uma consulta.

3. A Chave estrangeira (FK - Foreign Key) é a chave formada através de um relacionamento com a chave primária de outra tabela.

4. No relacionamento Um para Muitos (1 para N), a chave primária da tabela 1 estará na tabela do lado N.

Assinale a alternativa que indica todas as afirmativas corretas.

1. É o ponto fnal de um enlace de comunicação estabelecido entre dois programas que se comunicam em rede.

2. Responsável pela segurança da internet.

3. Sua interface de programação utiliza o conceito de portas de comunicação.

4. Roda na arquitetura do protocolo EGP (Exterior Gateway Protocol).

Assinale a alternativa que indica todas as afrmativas corretas.

<?php

$cliente = explode(';',"1001 ; Raul Teixeira ;

1977-12-01");

$cliente[ ] = foor(abs(strtotime($cliente[2]) -

strtotime(date('Y/m/d')))/60/60/24/365);

$cliente[2] =

date('d/m/Y',strtotime($cliente[2]));

print_r($cliente);

?>

Assinale a alternativa correta referente à saída do script acima:

produto(id_produto,descricao,responsavel) da linguagem SQL:

1. Utilizadas para especifcar condições invariantes em classes e tipos em modelo de classes.

2. Utilizadas para descrever pré e pós-condições em operações e métodos.

3. Utilizadas para definir estereótipos.

4. Utilizadas para especifcar guard conditions e change events nos diagramas de transição de estados.

5. Utilizadas para mapear modelagem de banco de dados.

Assinale a alternativa que indica todas as afirmativas corretas.

import java.util.*;

class Main{

public static void main(String[] args) {

// Adicionar aqui a declaração

for (int i = 0; i <= 10; i++) {

List<Integer> row = new

ArrayList<Integer>();

for (int j = 0; j <= 10; j++)

row.add(i * j);

table.add(row);

}

for (List<Integer> row : table)

System.out.println(row);

}

}

Assinale a alternativa que completa corretamente o código acima:

1. Utilizado para gerenciar e avaliar as visões materializadas, incluindo DBMS_MVIEW, DBMS_ADVISOR e DBMS_DIMENSION.

2. Gerencia o HR_LINK que especifca o nome do servidor.

3. Facilita o trabalho do DBA, automatizando a criação e remoção dos arquivos de dados que abrangem a estrutura lógica através da configuração dos parâmetros: db_create_fle_dest (diretório onde serão criados os futuros data- fles) e do db_create_online_log_dest_n (onde serão criados e/ou multiplexados os controlfles e datafles).

Assinale a alternativa que indica todas as afrmativas corretas:

1. Garantir que mudanças sejam acordadas por todos.

2. Determinar quando uma mudança ocorreu.

3. As mudanças do escopo do projeto, frequentemente, exigem ajustes no custo, no prazo, na qualidade ou em outros objetivos do projeto.

Assinale a alternativa que indica todas as afrmativas corretas.