Questões de Concurso

Comentadas para auxiliar de fiscalização

Foram encontradas 322 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

Para que o nome de Pedro apareça como autor nos balões dos próximos comentários que ele irá fazer, Pedro deve:

• Capa: sem numeração de página

• Sumário: com numeração de página no formato i, ii, iii

• Capítulos: com numeração de página no formato 1, 2, 3

Para dividir o documento e configurar os rodapés com diferentes formatações de número de página, o recurso do Microsoft Word que Luana deve usar é o(a):

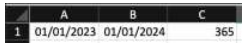

Considere a Planilha Microsoft Excel a seguir.

A fórmula da célula C1 utilizada para calcular o número de dias entre duas datas é:

No Explorador de Arquivos do Windows, o ícone de uma nuvem azul ao lado de um arquivo OneDrive indica que:

O recurso do Microsoft Teams que impede que os participantes entrem em uma reunião até serem admitidos por um organizador é o(a):

No Microsoft OneDrive, para definir quanto tempo preservar os arquivos dos usuários cujas contas foram excluídas, deve-se configurar o(a):

Essa melhoria foi introduzida como padrão no protocolo:

Ao conectar o celular novo à rede de seu apartamento para acessar um sítio na internet, a interface de rede do celular de Cássia:

Os tipos de redes descritos são, respectivamente:

A operação desse tipo de ataque ocorre ao:

A quantidade de hosts efetivos de cada uma dessas sub-redes, respectivamente, é:

Dessa forma, Guilherme percebe que há problema de conectividade no(s) roteador(es):

O usuário utiliza o sistema operacional Windows e realiza a operação no prompt, digitando o comando ipconfig:

Os tipos dos servidores A e B e o nome do processo pelo qual o servidor B é atualizado são, respectivamente:

O servidor DHCP está configurado em modo não autoritativo e, portanto, o servidor DHCP:

Os tipos dos servidores proxy A e B são, respectivamente:

A alocação de endereço IP da rede do TCE SP é: