Questões de Concurso

Para tj-rs

Foram encontradas 3.900 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

Em um programa foi implementada a expressão lógica a seguir:

SEGREDO NOT = "SIM" AND COMARCA NOT = "CAPITAL" AND REUS NOT = 1

A expressão acima atende a especificação para os registros que exigem as seguintes condições:

• Segredo de justiça for diferente de "SIM" (valores: "SIM" ou "NÃO");

• Comarca não for da capital (valores "CAPITAL" e "INTERIOR");

• Número de réus diferente de 1 (valores: 1 em diante).

Em uma manutenção posterior, foi feita uma simplificação da expressão lógica. Qual das simplificações abaixo corresponde à mesma lógica da expressão original?

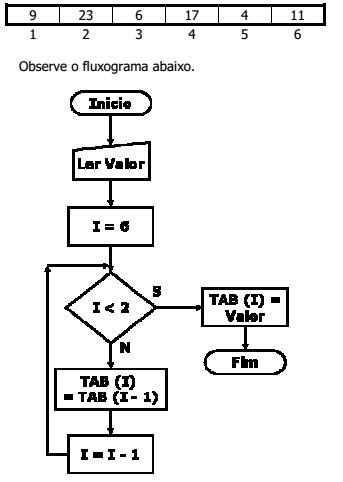

Tem-se uma tabela denominada TAB, com 6 posições preenchidas.

Após executar o fluxograma acima, o que vai acontecer

com os elementos da tabela?

A expressão lógica de um trecho de programa é representada abaixo.

(X NOT = 3) AND (Y NOT < 12) AND (Z NOT > 9) OR

(X = 3) AND (Y NOT < 12) AND (Z NOT > 9) OR

(Z NOT > 9)

Pode-se simplificar a expressão acima, mantendo a mesma lógica, usando apenas

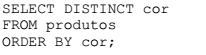

Considere a seguinte consulta escrita na linguagem SQL.

É correto afirmar que a consulta retorna:

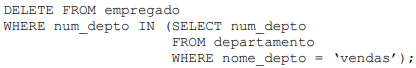

Considere o seguinte comando escrito na linguagem SQL.

É correto afirmar que o comando

Considere a seguinte consulta escrita na linguagem PostgreSQL.

SELECT codigo_cliente, codigo_pagamento, valor

FROM pagamentos

WHERE valor BETWEEN 800 AND 900;

É correto afirmar que a consulta retorna todos os pagamentos

Considere a afirmação abaixo no que se refere a Arquivos e Registros.

Um ___________ é uma sequência de __________. Se todos os registros em um arquivo possuem exatamente o mesmo tamanho (em bytes), diz-se que o arquivo é formado por registros de tamanho ____________. Se registros diferentes em um arquivo possuem tamanhos diferentes, diz-se que o arquivo é formado por registros de tamanho _____________.

Assinale a alternativa que preenche correta e respectivamente as lacunas do parágrafo acima.

Considere a afirmação abaixo no que se refere a Linguagens Orientadas a Objetos.

Um programa em execução em uma linguagem orientada a objetos pode ser descrito como uma coleção de ______________ que se ______________ entre si através de _______________.

Assinale a alternativa que preenche correta e respectivamente as lacunas do parágrafo acima.

Eventualmente as aplicações apresentam problemas e requerem uma ação do sistema operacional no sentido de encerrá-las. Essa ação é solicitada pelo usuário.

Quais são os meios utilizados pelo usuário para solicitar essas ações, no Windows e no Linux, respectivamente, a fim de encerrar processos de aplicação?

Considere a afirmação abaixo no que se refere à gerência de serviços de Tecnologia de Informação.

_____________ é o padrão mais largamente adotado para Gerência de Serviços de Tecnologia de Informação e que estabelece uma estrutura para identificação, planejamento, entrega e suporte de serviços de TI para a área de negócio de uma organização.

Assinale a alternativa que completa corretamente a lacuna do parágrafo acima.