Questões de Concurso

Para trt - 24ª região (ms)

Foram encontradas 1.424 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

Considere como verdadeiras as seguintes afirmações:

? a letra inicial do nome de cada uma delas, bem como as iniciais de suas respectivas profissão e cidade onde vivem, são duas a duas distintas entre si;

? a bailarina não vive em Campo Grande;

? Berenice não é cabeleireira e nem professora; também não vive em Campo Grande e nem em Dourados;

? Doroti vive em Ponta Porã, não é bailarina e tampouco advogada;

? Amália e Paulete não vivem em Bonito;

? Paulete não é bailarina e nem dentista.

Com base nas informações dadas, é correto concluir que Carmela

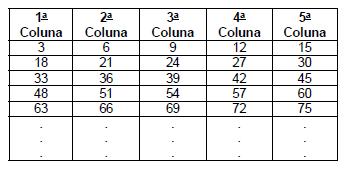

Caso esse padrão seja mantido indefinidamente, com certeza o número 462 pertencerá à

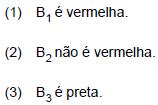

e pretende pintar cada uma delas com uma única das cores: preta, branca ou vermelha, não necessariamente nesta ordem. Considere as seguintes afirmações:

e pretende pintar cada uma delas com uma única das cores: preta, branca ou vermelha, não necessariamente nesta ordem. Considere as seguintes afirmações:

De quantos modos Auri poderá fazer a pintura das bolas para que apenas uma das afirmações seja verdadeira?

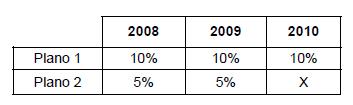

Se em 2010, os valores das mensalidades de ambos se tornaram novamente iguais, então X é aproximadamente igual a

de X em 2 horas; trabalhando sozinha, Matilde seria capaz de arquivar

de X em 2 horas; trabalhando sozinha, Matilde seria capaz de arquivar  de X em 5 horas. Assim sendo, quantas horas Julião levaria para, sozinho, arquivar todos os X processos?

de X em 5 horas. Assim sendo, quantas horas Julião levaria para, sozinho, arquivar todos os X processos?? o número de funcionários do sexo feminino é igual a 80% do número dos do sexo masculino;

? cada grupo deverá ser composto por pessoas de um mesmo sexo;

? todos os grupos deverão ter o mesmo número de funcionários;

? o total de grupos deve ser o menor possível;

? a equipe médica responsável pelos exames atenderá a um único grupo por dia.

Nessas condições, é correto afirmar que:

As leis religiosas têm mais sublimidade; as leis civis dispõem de mais extensão.

As leis de perfeição, extraídas da religião, têm por objeto mais a bondade do homem que as segue do que a da sociedade na qual são observadas; ao contrário, as leis civis versam mais sobre a bondade moral dos homens em geral do que sobre a dos indivíduos.

Deste modo, por respeitáveis que sejam os ideais que nascem imediatamente da religião, não devem sempre servir de princípio às leis civis, porque é outro o princípio destas, que é o bem geral da sociedade.

(Montesquieu, Do espírito das leis)

As leis religiosas têm mais sublimidade; as leis civis dispõem de mais extensão.

As leis de perfeição, extraídas da religião, têm por objeto mais a bondade do homem que as segue do que a da sociedade na qual são observadas; ao contrário, as leis civis versam mais sobre a bondade moral dos homens em geral do que sobre a dos indivíduos.

Deste modo, por respeitáveis que sejam os ideais que nascem imediatamente da religião, não devem sempre servir de princípio às leis civis, porque é outro o princípio destas, que é o bem geral da sociedade.

(Montesquieu, Do espírito das leis)

As leis religiosas têm mais sublimidade; as leis civis dispõem de mais extensão.

As leis de perfeição, extraídas da religião, têm por objeto mais a bondade do homem que as segue do que a da sociedade na qual são observadas; ao contrário, as leis civis versam mais sobre a bondade moral dos homens em geral do que sobre a dos indivíduos.

Deste modo, por respeitáveis que sejam os ideais que nascem imediatamente da religião, não devem sempre servir de princípio às leis civis, porque é outro o princípio destas, que é o bem geral da sociedade.

(Montesquieu, Do espírito das leis)

A respeito da construção da frase acima, é correto afirmar que

As leis religiosas têm mais sublimidade; as leis civis dispõem de mais extensão.

As leis de perfeição, extraídas da religião, têm por objeto mais a bondade do homem que as segue do que a da sociedade na qual são observadas; ao contrário, as leis civis versam mais sobre a bondade moral dos homens em geral do que sobre a dos indivíduos.

Deste modo, por respeitáveis que sejam os ideais que nascem imediatamente da religião, não devem sempre servir de princípio às leis civis, porque é outro o princípio destas, que é o bem geral da sociedade.

(Montesquieu, Do espírito das leis)

I. A bondade do indivíduo e as virtudes coletivas são instâncias que se ligam entre si, de modo inextricável e em recíproca dependência.

II. A diferença de princípios permite distinguir entre o que há de respeitável nos ideais religiosos e o que se elege como um bem comum nas leis civis.

III. Tanto no âmbito das leis civis quanto no das religiosas, o objetivo último é o mesmo: o aprimoramento moral do indivíduo.

Em relação ao texto, está correto o que se afirma em

As leis religiosas têm mais sublimidade; as leis civis dispõem de mais extensão.

As leis de perfeição, extraídas da religião, têm por objeto mais a bondade do homem que as segue do que a da sociedade na qual são observadas; ao contrário, as leis civis versam mais sobre a bondade moral dos homens em geral do que sobre a dos indivíduos.

Deste modo, por respeitáveis que sejam os ideais que nascem imediatamente da religião, não devem sempre servir de princípio às leis civis, porque é outro o princípio destas, que é o bem geral da sociedade.

(Montesquieu, Do espírito das leis)

Há não muito tempo, falava-se em imprensa escrita, falada e televisada quando se desejava abarcar todas as possibilidades da comunicação jornalística. Os jornais e as revistas, o rádio e a televisão constituíam o pleno espaço público das informações. Tinham em comum o que se pode chamar de "autoria institucional": dizia-se, por exemplo, que tal notícia "deu no Diário Popular", ou "foi ouvida na rádio Cacique", ou "passou no telejornal da TV Excelsior". Funcionava como prova de veracidade do fato.

Hoje a autoria institucional enfrenta séria concorrência dos autores anônimos, ou semi-anônimos, que se valem dos recursos da internet, entre eles os incontáveis blogs. Considerados uma espécie de cadernos pessoais abertos, os blogs possibilitam intervenção imediata do público e exploram em seu

espaço virtual as mais distintas formas de linguagem: textos, desenhos, gravuras, fotos, músicas, vídeos, ilustrações, reportagens, entrevistas, arquivos importados etc. etc. A novidade maior dos blogs está nessa imediata conexão que podem realizar entre o que seria essencialmente privado e o que seria essencialmente público. Até mesmo alguns velhos jornalistas mantêm com regularidade esses espaços abertos da internet, sem prejuízo para suas colunas nos jornais tradicionais. A diferença é que, em seus blogs, eles se permitem depoimentos subjetivos e apreciações pessoais que não teriam

lugar numa Folha de S. Paulo ou num O Globo, por exemplo. São capazes de narrar a cerimônia de posse do presidente da República incluindo os apartes e as impressões dos filhos pequenos que também acompanhavam e comentavam o evento.

Qualquer cidadão pode resolver sair da casca e dizer ao mundo o que pensa da seleção brasileira, ou da mulher que o abandonou, ou da falta de oportunidades no seu ramo de negócio. Artistas plásticos trocam figurinhas em seus blogs diante de um largo público de espectadores, escritores adiantam um capítulo do próximo romance, um músico resolve divulgar sua nova canção já acompanhada de cifras para acompanhamento no violão. É só abrir um espaço na internet.

Outro dia, num blog de algum sucesso, o autor gabava-se de promover democraticamente, entre os incontáveis seguidores seus, uma discussão sobre as mesmas questões que preocupavam a roda fechada e cerimoniosa dos filósofos companheiros de Platão. Isso sim, argumentava ele, é que é um

diálogo verdadeiro. Tal atrevimento supõe que quantidade implicaria qualidade, e que democracia é uma soma infinita das impressões e opiniões de todo mundo...

Não importa a extensão das descobertas tecnológicas, sempre será imprescindível a atuação do nosso espírito crítico diante de cada fato novo que se imponha à nossa atenção.

(Belarmino Braga, inédito)