Questões de Concurso

Para tce-rj

Foram encontradas 1.791 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

O que se diz acima descreve uma proposta que depende primariamente de:

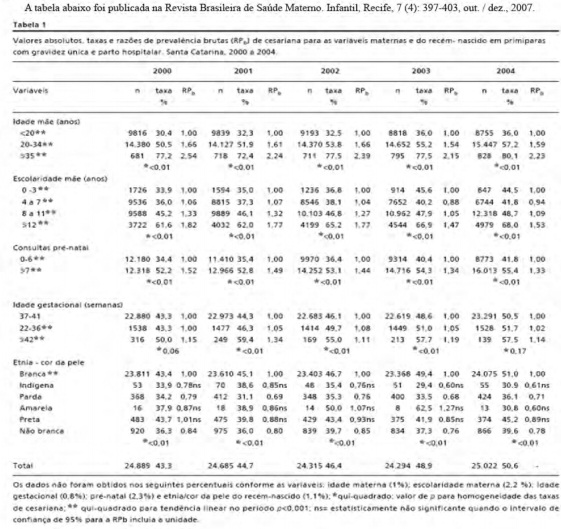

Em relação aos dados apresentados, é correto afirmar que:

http://www.funasa.gov.br/internet/museuCronHis.asp

Em 1904, uma epidemia de varíola assolou a capital. Somente nos cinco primeiros meses, 1.800 pessoas foram internadas no Hospital São Sebastião. Embora uma lei prevendo imunização compulsória das crianças contra a doença estivesse em vigor desde 1837, ela nunca fora cumprida. Assim, a 29 de junho de 1904, o Governo enviou ao Congresso projeto reinstaurando a obrigatoriedade de vacinação antivariólica.

Esses eventos marcam a Saúde Pública no Brasil porque: