Questões de Concurso

Para bndes

Foram encontradas 2.687 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

I - Em situações de congestionamento, os datagramas com o bit DF igual a 1 devem ser descartados.

II - A remontagem de datagramas sempre ocorre no destino.

III - Quando a MTU de uma rede é menor que o campo offset do datagrama a ser trafegado, ocorre a fragmentação.

Está(ão) correta(s) a(s) afirmativa(s)

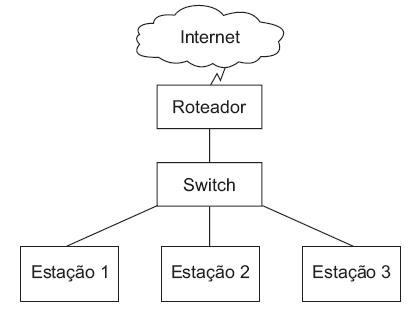

O roteador em questão possui um endereço Internet válido em sua interface de rede externa, além de um endereço na mesma sub-rede (192.168.100.0/24) das estações em sua interface de rede interna. Para que as estações se conectem diretamente a servidores HTTP na Internet, o roteador realiza NAT. As estações estão com os sistemas operacionais: Estação 1:Linux, Estação 2: Windows XP, Estação 3: Windows 2003.

O roteador foi acidentalmente reinicializado (reboot), demorando 25 segundos para retornar à operação normal. Imediatamente antes da reinicialização, cada estação efetuava download de arquivos via HTTP.

É correto afirmar que nessa reinicialização,

M1 - Servidor de correio Postfix em Linux, arquitetura x86.

M2 - Servidor WEB IIS em Windows 2003, arquitetura x86.

Uma terceira máquina M3 (x86) com Windows 2000 será criada para execução dos serviços das máquinas M1 e M2, tornando esses dois últimos servidores máquinas virtuais. Que software pode ser utilizado para isso?

Considerando que você efetuará uma conexão SSH a esse servidor, observe as afirmativas abaixo.

I - Como o tráfego SSH é criptografado, ataques do tipo man-in-the-middle jamais podem ser bem sucedidos.

II - Seria necessário que a rede fosse interligada por um HUB para que, pelo menos, X pudesse observar o tráfego criptografado.

III - É imprescindível que o fingerprint da chave pública SSH recebida do servidor seja checado, para garantia de autenticidade.

IV - Uma vez que X consiga invadir o default gateway da sub-rede do servidor, sua senha será exposta. Está(ão) correta(s), apenas, a(s) afirmativa(s)

. Nome completo;

. Funções exercidas e o período de cada uma delas;

. Tempo de empresa.

Caso a matrícula não seja válida, uma mensagem de erro é apresentada. Segundo a Análise de Pontos de Função, quantas funções transacionais são contadas para essa tela?

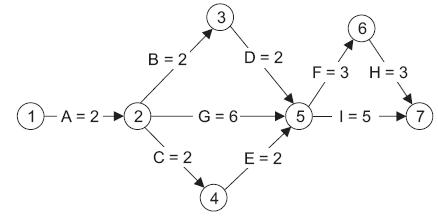

Se as durações das atividades H e I fossem alteradas, respectivamente, para 4 e 6 dias, qual seria o caminho crítico?