Questões de Concurso

Para tce-pa

Foram encontradas 4.504 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

Considerando um modelo de regressão linear simples, para

averiguar se existe alguma relação entre o salário pago — Y — para

uma pessoa em cargo comissionado e o tempo de trabalho — X —

dessa pessoa na campanha de determinado padrinho político eleito,

foi escolhida uma amostra de indivíduos em cargos comissionados

cujos resultados estão apresentados nessa tabela.

Com base nessa situação hipotética e nos dados apresentados na tabela, julgue o item que se segue, relativos à análise de regressão e amostragem.

O valor da estatística t de Student para a variável tempo

de trabalho é menor que 4.

A respeito de uma amostra de tamanho n = 10, com os valores amostrados {0,10, 0,06, 0,10, 0,12, 0,08, 0,10, 0,05, 0,15, 0,14, 0,11}, extraídos de determinada população, julgue o item seguinte.

A estimativa pontual da média a partir dessa amostra é inferior

a 0,09.

A respeito de uma amostra de tamanho n = 10, com os valores amostrados {0,10, 0,06, 0,10, 0,12, 0,08, 0,10, 0,05, 0,15, 0,14, 0,11}, extraídos de determinada população, julgue o item seguinte.

Para um teste Z ou t de Student bilateral (com pelo menos

9 graus de liberdade), uma estatística do teste menor que 1,5

é considerada não significativa para o nível de significância

de 5%.

A respeito de uma amostra de tamanho n = 10, com os valores amostrados {0,10, 0,06, 0,10, 0,12, 0,08, 0,10, 0,05, 0,15, 0,14, 0,11}, extraídos de determinada população, julgue o item seguinte.

Por um intervalo de confiança frequentista igual

a (–0,11, 0,32), entende-se que a probabilidade de o parâmetro

médio ser superior a –0,11 e inferior a 0,32 é igual ao nível de

confiança γ.

A respeito de uma amostra de tamanho n = 10, com os valores amostrados {0,10, 0,06, 0,10, 0,12, 0,08, 0,10, 0,05, 0,15, 0,14, 0,11}, extraídos de determinada população, julgue o item seguinte.

Sendo a variância da média populacional igual a 0,0122,

P(Z > 1,96) = 0,025 e P(Z > 1,645) = 0,05, em que Z

representa a variável normal padronizada, é correto afirmar

que, em um nível de 95% de confiança para a média

populacional, o erro amostral é inferior a 15%.

A respeito de uma amostra de tamanho n = 10, com os valores amostrados {0,10, 0,06, 0,10, 0,12, 0,08, 0,10, 0,05, 0,15, 0,14, 0,11}, extraídos de determinada população, julgue o item seguinte.

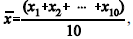

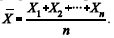

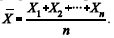

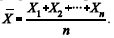

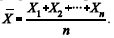

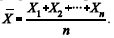

Considere que x₁ represente o primeiro valor amostrado — x₁ = 0,10 —, que x₂ represente o segundo valor amostrado — x₂ = 0,06 —, e assim por diante. Nesse caso, apesar de

a estimativa  ser muito próxima da estimativa

ser muito próxima da estimativa  esta última, por ser uma estimativa

suficiente, é preferível em relação àquela.

esta última, por ser uma estimativa

suficiente, é preferível em relação àquela.

A respeito de uma amostra de tamanho n = 10, com os valores amostrados {0,10, 0,06, 0,10, 0,12, 0,08, 0,10, 0,05, 0,15, 0,14, 0,11}, extraídos de determinada população, julgue o item seguinte.

Dado que a variância populacional é desconhecida e os dados

seguem uma distribuição normal, é correto afirmar que o teste

t para a média populacional possui 10 graus de liberdade.

Suponha que o tribunal de contas de determinado estado disponha de 30 dias para analisar as contas de 800 contratos firmados pela administração. Considerando que essa análise é necessária para que a administração pública possa programar o orçamento do próximo ano e que o resultado da análise deve ser a aprovação ou rejeição das contas, julgue os itens a seguir. Sempre que necessário, utilize que P(Z > 1,96) = 0,025 e P(Z > 1,645) = 0,05, em que Z representa a variável normal padronizada.

Caso se opte por uma amostra aleatória estratificada,

a variância da média amostral será menor ou igual à que seria

obtida por amostragem aleatória simples.

Suponha que o tribunal de contas de determinado estado disponha de 30 dias para analisar as contas de 800 contratos firmados pela administração. Considerando que essa análise é necessária para que a administração pública possa programar o orçamento do próximo ano e que o resultado da análise deve ser a aprovação ou rejeição das contas, julgue o item a seguir. Sempre que necessário, utilize que P(Z > 1,96) = 0,025 e P(Z > 1,645) = 0,05, em que Z representa a variável normal padronizada.

Se forem aprovados 90% dos contratos de uma amostra

composta de 100 contratos, o erro amostral será superior

a 10%.

Suponha que o tribunal de contas de determinado estado disponha de 30 dias para analisar as contas de 800 contratos firmados pela administração. Considerando que essa análise é necessária para que a administração pública possa programar o orçamento do próximo ano e que o resultado da análise deve ser a aprovação ou rejeição das contas, julgue o item a seguir. Sempre que necessário, utilize que P(Z > 1,96) = 0,025 e P(Z > 1,645) = 0,05, em que Z representa a variável normal padronizada.

Considerando-se que, no ano anterior ao da análise em questão, 80% dos contratos tenham sido aprovados e que 0,615 seja o valor aproximado de 1,96² × 0,8 × 0,2, é correto afirmar que a quantidade de contratos de uma amostra com nível de 95% de confiança para a média populacional e erro amostral de 5% é inferior a 160.

Suponha que o tribunal de contas de determinado estado disponha de 30 dias para analisar as contas de 800 contratos firmados pela administração. Considerando que essa análise é necessária para que a administração pública possa programar o orçamento do próximo ano e que o resultado da análise deve ser a aprovação ou rejeição das contas, julgue o item a seguir. Sempre que necessário, utilize que P(Z > 1,96) = 0,025 e P(Z > 1,645) = 0,05, em que Z representa a variável normal padronizada.

Se a lista de contratos estiver ordenada pela data de assinatura,

o resultado de uma amostra sistemática será similar ao de uma

amostra selecionada por amostragem aleatória simples.

Suponha que o tribunal de contas de determinado estado disponha de 30 dias para analisar as contas de 800 contratos firmados pela administração. Considerando que essa análise é necessária para que a administração pública possa programar o orçamento do próximo ano e que o resultado da análise deve ser a aprovação ou rejeição das contas, julgue o item a seguir. Sempre que necessário, utilize que P(Z > 1,96) = 0,025 e P(Z > 1,645) = 0,05, em que Z representa a variável normal padronizada.

Caso se opte por selecionar uma amostra de contratos com

base em um nível de 95% de confiança para a média

populacional, a quantidade de elementos da amostra será

inferior a 300.

Suponha que o tribunal de contas de determinado estado disponha de 30 dias para analisar as contas de 800 contratos firmados pela administração. Considerando que essa análise é necessária para que a administração pública possa programar o orçamento do próximo ano e que o resultado da análise deve ser a aprovação ou rejeição das contas, julgue o item a seguir. Sempre que necessário, utilize que P(Z > 1,96) = 0,025 e P(Z > 1,645) = 0,05, em que Z representa a variável normal padronizada.

Suponha que tenham sido designados 10 analistas do tribunal

para analisar todos os contratos. Se cada analista levar 5 dias

para analisar um contrato, os 800 contratos serão analisados

em 30 dias.

Em uma amostra aleatória simples de 400 elementos, o peso amostral de cada elemento será maior ou igual a 2.

O número de acidentes de trabalho em determinada obra pública no mês k segue uma distribuição de Poisson Wk com média igual a 1 acidente por mês. Considerando uma amostra aleatória simples W₁, W₂, ..., Wn, julgue o item a seguir, acerca da soma Sn = W₁ + W₂ + ...+, Wn.

O total de acidentes Sn segue distribuição de Poisson com

média igual a n.

Considerando que uma amostra aleatória simples X₁, X₂, ..., Xn tenha sido retirada de uma população exponencial com média igual a 5, julgue o próximo item, relativos à média amostral

A estatística  segue distribuição gama.

segue distribuição gama.

Considerando que uma amostra aleatória simples X₁, X₂, ..., Xn tenha sido retirada de uma população exponencial com média igual a 5, julgue o próximo item, relativos à média amostral

De acordo com a lei fraca dos grandes números, a média

amostral  converge em probabilidade para 5.

converge em probabilidade para 5.

Considerando que uma amostra aleatória simples X₁, X₂, ..., Xn tenha sido retirada de uma população exponencial com média igual a 5, julgue o próximo item, relativos à média amostral

A razão  segue distribuição t de Student com n graus

de liberdade.

segue distribuição t de Student com n graus

de liberdade.

Considerando que uma amostra aleatória simples X₁, X₂, ..., Xn tenha sido retirada de uma população exponencial com média igual a 5, julgue o próximo item, relativos à média amostral

Se n = 10, a distribuição amostral de possui assimetria

positiva.

possui assimetria

positiva.

Considerando que uma amostra aleatória simples X₁, X₂, ..., Xn tenha sido retirada de uma população exponencial com média igual a 5, julgue o próximo item, relativos à média amostral

A variância da média amostral é igual a 25.