Questões de Concurso

Para tj-pa

Foram encontradas 2.477 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

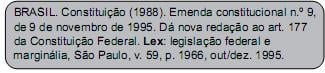

Trata-se da referência de uma

I. “[...] é o conjunto de princípios expostos nos livros de direito, em que se firmam teorias ou se fazem interpretações sobre ciência jurídica”;

II. “ a forma pela qual os tribunais expressam suas decisões e aplicações da legislação vigente”;

III. “o conjunto de normas e atos jurídicos que ditam as regras de conduta dentro de um Estado”.

Elas representam, correta e respectivamente, os seguintes conceitos da informação jurídica: