Questões de Concurso

Para dataprev

Foram encontradas 3.169 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

I. Cliente/Servidor II. N Camadas III. Arquitetura Orientada a Serviços (SOA ) IV. Distribuída V. Peer-to-Peer (P2P)

Características:

( ) Estrutura composta por diferentes camadas, como apresentação, lógica de negócios e dados, facilitando a manutenção e a escalabilidade, especialmente em sistemas web.

( ) Utiliza uma centralização de recursos, onde o servidor responde às requisições dos clientes conectados, sendo comum em sistemas de gestão empresarial.

( ) Arquitetura voltada à integração e reutilização de serviços, promovendo interoperabilidade entre sistemas legados e novos, muito usada em corporações.

( ) Os nós da rede agem tanto como cliente quanto como servidor, sendo comum em redes de compartilhamento de arquivos e aplicações descentralizadas.

( ) Componentes espalhados geograficamente interagem entre si, possibilitando a execução de tarefas de forma distribuída, como ocorre em soluções de computação em nuvem.

A sequência correta da lista de caraterísticas é

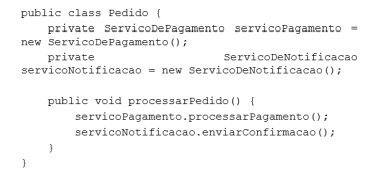

Considere o seguinte trecho de código:

Esse código tem por objetivo remover as posições pares de uma lista "números".

Assinale a opção que identifica os problemas com esse código.

Considere um cenário em que uma sequência de vendas de um produto permanece constante durante uma promoção que normalmente gera picos de vendas, retornando aos patamares normais ao final da promoção.

Nessas condições, o tipo de outlier observado nessa sequência de vendas é o

Para o empreendimento disponibilizar esse tipo de serviço em ambiente de nuvem vai ser necessário um conjunto de recursos, entre os quais destacam-se

Nesse caso, essa fase é identificada como sendo a de

Nesse caso, significa que esse ambiente vai ter como característica

Nesse contexto, assinale a opção que corretamente associa o sistema de armazenamento baseado em software com sua característica.

Sobre os princípios e elementos de projeto de memórias cache, é correto afirmar que

Tal conceito refere-se ao tratamento que inviabiliza a identificação de um indivíduo por associação a um dado, a menos por uso de informação adicional mantido separadamente, em ambiente controlado e seguro, e atribui essa responsabilidade de manutenção ao

Assim, as certificações digitais

Nesse contexto, um esquema de criptografia simétrica apresenta como componente, exceto.

No âmbito da LGPD, considera-se um exemplo de dado pessoal sensível de uma pessoa física o

O Harbor cumpre essa função porque ele funciona como um

O suporte para esse tipo de rede oferece como característica

Isso significa que

Esse tipo de software é o

I. Prototipação permite que as partes interessadas tenham uma visão clara do produto final antes do início do desenvolvimento.

II. A prototipação ajuda a identificar problemas de usabilidade no início do processo de design.

III. A prototipação garante que o produto final será desenvolvido sem precisar de ajustes ou correções.

IV. A prototipação permite que funcionalidades sejam testadas de forma incremental antes da implementação completa.

V. A prototipação elimina a necessidade de revisões ou alterações posteriores no ciclo de desenvolvimento.

Está correto o que se afirma em

Este código viola o Princípio da Inversão de Dependência (DIP). Para seguir corretamente o DIP, deve-se refatorar o código