Questões de Concurso

Para ufal

Foram encontradas 3.463 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

A cortesia, a boa vontade, o cuidado e o tempo dedicados ao serviço público caracterizam o esforço pela disciplina. Tratar mal uma pessoa que paga seus tributos direta ou indiretamente significa causar-lhe dano moral. Da mesma forma, causar dano a qualquer bem pertencente ao patrimônio público, deteriorando-o, por descuido ou má vontade, não constitui apenas uma ofensa ao equipamento e às instalações ou ao Estado, mas a todos os homens de boa vontade que dedicaram sua inteligência, seu tempo, suas esperanças e seus esforços para construí-los.

Código de Ética Profissional do Servidor Público Civil do Poder Executivo Federal, Decreto nº 1.171 de 1994, inciso IX.

Com relação aos princípios da moral e da ética profissional tratados no Decreto nº 1.171, de 1994, assinale a alternativa que está de acordo com o texto.

As Redes Virtuais Locais (ou VLANs) têm como uma das principais motivações a falta de isolamento de tráfego na camada de enlace e a facilidade para gerenciar grupos de usuários. Em uma VLAN baseada em portas, as portas (interfaces) do comutador da camada de enlace (switches) são divididas em grupos lógicos pelo gerente de rede, associando usuários a grupos específicos.

KUROSE, J. F. e ROSS, K. - Redes de Computadores e a Internet. 6. ed. São Paulo: Pearson, 2014.

Em relação às VLANs, assinale a alternativa correta.

Considere a sequência de comandos SQL executada no prompt do Sistema Gerenciador de Banco de Dados MySQL:

1. mysql> create database Projeto;

2. mysql> use Projeto;

3. mysql> create table Pessoas(idade int, nome varchar(255));

4. mysql> insert into Pessoas values (“Maria”, “João”);

De acordo com os comandos apresentados, é correto afirmar:

Um usuário, ao listar o diretório de nome UFAL, obteve o seguinte resultado:

drwxr-xx-- 2 jorgeuser 1024 fev 24 14:30 UFAL

Com base no resultado, é correto afirmar:

Dadas as afirmativas a respeito da Arquitetura de Von Newmann,

I. Considera dados e instruções armazenados em uma única memória de leitura e escrita, conectando, principalmente, os componentes da Unidade Central de Processamento (CPU), Memória Principal (RAM) e Interface de Entrada e Saída através de barramentos.

II. Devido ao tráfego intenso no barramento de conexão entre CPU e RAM, a CPU poderá ter que aguardar por novos dados oriundos da RAM, podendo ficar ociosa por um período de tempo. Esse fenômeno denomina-se Gargalo de Von Newmann.

III. Os principais componentes da CPU são apenas a Unidade de Lógica e Aritmética (ULA) e a Unidade de Controle (UC).

verifica-se que está(ão) correta(s)

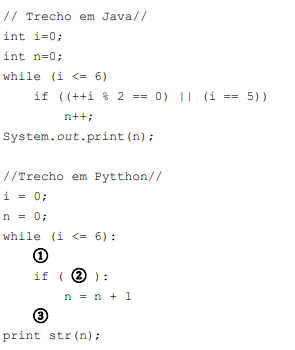

São dados dois trechos de códigos de programação, um em Java e o outro em Python. O segundo código está incompleto e com espaços em branco marcados por ①, ② e ③.

Assinale a alternativa que preenche, respectivamente, os espaços

①, ② e ③ de forma que os dois códigos sejam equivalentes?

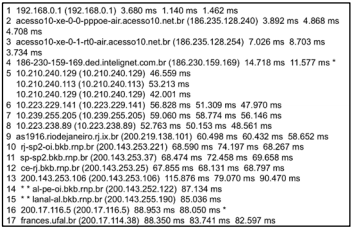

A Internet é uma rede constituída de várias redes menores interligadas por diversos roteadores e switches. Cada roteador e cada host (computador pessoal, dispositivos móveis etc.) é identificado na Internet através de um endereço IP. Dessa forma, para transmitir uma mensagem entre um host A e um host B, um pacote IP é criado e transmitido entre os diversos roteadores até o seu destino. Uma forma de monitorar e obter informações sobre os roteadores no caminho entre um host A e um host B na Internet é através da ferramenta traceroute (sistemas Unix) ou tracecert (Windows), as quais enviam 3 pacotes IP e recebem de volta 3 pacotes IP/ICMP de cada roteador no caminho entre A e B. Considere a figura a seguir, obtida através da execução do programa traceroute, a qual ilustra as informações de endereços IPs e nomes de roteadores num caminho entre um host com endereço IP 192.168.0.1 e um host com endereço IP 200.17.114.38.

Dadas as afirmativas com base na figura,

I. O endereço IP do host de destino é 192.168.0.1, e o de fonte é 200.17.114.38.

II. No salto 5, houve balanceamento de carga realizado pelo roteador do salto 4 ou mesmo uma mudança de rota.

III. Não foi possível obter um resultado nas buscas DNS reversas dos saltos 5, 6, 7, 8, 13 e 16.

IV. As amostras de tempo em cada salto, representados em milissegundos (ms), correspondem ao intervalo de tempo entre o pacote IP ser transmitido do host A até o host B e retornar do host B até o host A (RTT).

verifica-se que estão corretas apenas

Dadas as afirmativas sobre os Sistemas Gerenciadores de Banco de Dados (SGBDs) MySQL e PostgreSQL,

I. O MySQL é um SGBD relacional, ao passo que o PostgreSQL é um SGBD objeto-relacional.

II. O SGBDs PostgreSQL permite o armazenamento de dados não estruturados (também conhecido como NoSQL – do inglês, Not Only SQL) através do formato JSON.

III. O SGBD PostgreSQL permite que usuários definam seus próprios tipos de dados (conhecidos também por User-Defined Types), ao passo que o SGBD MySQL não oferece tal funcionalidade.

verifica-se que está(ão) correta(s)

Dado o trecho do código Java,

int a=2;

int b=0;

int c=0;

int d=1;

int e=0;

int resultado = 0;

e = a++;

c = 15 % 10;

d += a;

b = ++a;

a = c - --d;

resultado = a + b * c - d + e;

System.out.println(resultado);

qual o valor da variável “resultado” impresso na tela?

Dadas as afirmativas a respeito das linguagens de programação Java e C++,

I. As linguagens de programação Java e C++ permitem herança múltipla de implementação.

II. As linguagens Java e C++ precisam de uma Máquina Virtual para executarem o código objeto; por isso, programas escritos em ambas as linguagens podem ser executados em quaisquer plataformas de hardware.

III. As linguagens Java e C++ oferecem os comandos try e catch para proporcionar maior confiabilidade aos programas escritos nessas linguagens.

IV. A linguagem Java utiliza o modelo de passagem de parâmetros por valor.

verifica-se que estão corretas apenas

Considere a seguinte instrução na linguagem Python:

resultado = [(x, y) for x in range(1, 100) for y in range(1, 50)

if x % y == 0 and x % 2 == 0 and y % 2 == 0].

Com relação à execução dessa instrução, assinale a alternativa correta.

São comandos de manipulação de contas de usuários em sistemas operacionais LINUX: