Questões de Concurso

Para dpe-rs

Foram encontradas 2.822 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

Para tratar o problema do ComprasWeb, Maria deve usar o padrão de projeto:

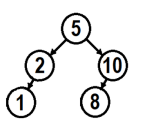

Considere a árvore apresentada a seguir, onde a regra define valores menores à esquerda e maiores à direita.

Com a inclusão do valor 7, a operação que ocorre é:

Para usar essa tecnologia, Daniel deve comprar processadores com:

A respeito do Ubuntu, é correto afirmar que:

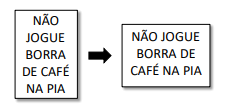

Para fazer a alteração, Joana deve:

O dispositivo de camada 2 que Roberto deve usar é:

A solução implementada pela LTEC é:

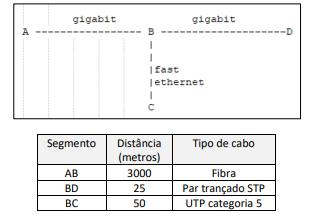

Davi pertence ao Departamento de Infraestrutura de uma multinacional e precisa interligar 4 novas divisões da empresa, conforme o desenho a seguir.

Baseado nessas especificações, os cabos especificados para cada

segmento AB, BD e BC que Davi deve comprar são,

respectivamente:

Com isso, a técnica que Aurélio deve usar é:

Ana está implementando um sistema de segurança na DPE/RS com algoritmos de criptografia. A criptografia simétrica será usada para a troca de chaves, e a criptografia assimétrica será usada para a cifração de backups efetuados pela DPE/RS.

Os algoritmos de criptografia simétrica e assimétrica utilizados por Ana são, respectivamente: