Questões de Concurso

Para cnpq

Foram encontradas 846 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

Com relação a malwares, julgue o item que se segue.

Adware é um tipo de ataque em que os alvos são contatados

por e-mail, telefone ou mensagem de texto por alguém que

se faz passar por uma instituição legítima para induzir

indivíduos a fornecerem dados confidenciais, como

informações de identificação pessoal, detalhes bancários,

dados de cartões de crédito e senhas.

Com relação a malwares, julgue o item que se segue.

Cavalo de Troia de acesso remoto é um programa que

permite ao atacante acessar remotamente o equipamento da

vítima e executar ações como se fosse o usuário legítimo,

combinando, assim, as características de cavalo de Troia e

backdoor.

Acerca de redes de comunicação cabeadas, de padrões IEEE 802.11, de routing e switching, de IDS, IPS e NAT, julgue o item subsequente.

Um IPS é projetado para perceber ameaças e informar

imediatamente ao administrador da rede acerca da atividade

maliciosa descoberta, enquanto um IDS bloqueia

automaticamente a atividade maliciosa detectada,

reconfigurando outros ativos de segurança e encerrando

conexões suspeitas.

Acerca de redes de comunicação cabeadas, de padrões IEEE 802.11, de routing e switching, de IDS, IPS e NAT, julgue o item subsequente.

Em um switch, o pacote de dados é extraído do quadro e o

endereço da rede contido no pacote é usado para decidir para

onde enviá-lo; já em um roteador, o quadro inteiro é

transportado com base em seu endereço MAC.

Acerca de redes de comunicação cabeadas, de padrões IEEE 802.11, de routing e switching, de IDS, IPS e NAT, julgue o item subsequente.

Enquanto as LANs Ethernet detectam as colisões ocorridas

nas transmissões entre estações por meio do método

CSMA/CD, as LANs sem fio sob o padrão IEEE 802.11

aplicam o método CSMA/CA para evitar a ocorrência de

colisões nas transmissões.

Acerca de redes de comunicação cabeadas, de padrões IEEE 802.11, de routing e switching, de IDS, IPS e NAT, julgue o item subsequente.

Nos pacotes de dados de uma rede de comunicação interna

que sairão para a Internet, aplica-se o método NAT na

conversão de endereços IP internos em um endereço válido

da organização na Internet; frequentemente o NAT é

integrado a um firewall, que faz um controle minucioso de

pacotes de dados que entram e que saem da rede.

Julgue o item a seguir, a respeito de redes de computadores, endereçamento IP e SNMP.

O endereço IP 172.19.4.11 pode ser usado como endereço de

uma máquina na rede de comunicação interna de uma

organização, mas não pode ser usado como endereço IP

válido na Internet.

Julgue o item a seguir, a respeito de redes de computadores, endereçamento IP e SNMP.

No modelo de gerenciamento SNMP, gerente é um software

que é executado em cada um dos dispositivos gerenciáveis

de uma rede de comunicação e atua como um cliente para os

fins de gerenciamento de redes.

Julgue o item a seguir, a respeito de redes de computadores, endereçamento IP e SNMP.

Enquanto na camada de transporte do modelo de referência

OSI só há previsão de comunicação orientada a conexões, na

camada de transporte do modelo de referência TCP/IP, são

aceitos os modos de comunicação orientada a conexões e não

orientada a conexões.

Julgue o item a seguir, a respeito de redes de computadores, endereçamento IP e SNMP.

Redes de comunicação sem fio de curta distância que

conectam computadores pessoais a periféricos como mouses,

teclados e fones de ouvidos são classificadas, por

escalabilidade, como redes locais ou LANs.

Julgue o item a seguir, relativo a sistema gerenciador de banco de dados (SGBD).

Em banco de dados, o recurso de programação do tipo

procedimento é utilizado de forma automática e implícita

sempre que ocorre um evento tal como INSERT, UPDATE ou

DELETE associado à tabela.

Julgue o item a seguir, relativo a sistema gerenciador de banco de dados (SGBD).

A fim de garantir o desfazimento das operações em um

SGBD, o ciclo iniciado pelo comando BEGIN

TRANSACTION necessita do complemento dos comandos

COMMIT, ROLLBACK e CATCH.

Ativos digitais, equipamentos de TI e ativos de serviços de TI estão entre os ativos de software definidos nessa norma.

Considerando a norma ABNT:NBR ISO/IEC 20000, julgue o item seguinte, a respeito de gestão de serviços de tecnologia da informação (TI).

Os componentes da estrutura da norma ISO/IEC 20000 são

identificados como: requisitos do sistema de gestão de

serviços; modelo de referência de processos; exemplo de

plano de implementação.

Considerando a norma ABNT:NBR ISO/IEC 20000, julgue o item seguinte, a respeito de gestão de serviços de tecnologia da informação (TI).

SLA (service layer agreement) é um conceito aplicado a um

formulário ou interface para registrar um acordo firmado

entre prestador de serviços e cliente, a fim de permitir uma

gestão eficaz do recurso de TI.

Considerando a norma ABNT:NBR ISO/IEC 20000, julgue o item seguinte, a respeito de gestão de serviços de tecnologia da informação (TI).

Os requisitos da referida norma são aplicáveis somente aos

provedores externos de serviços de TI de grande porte.

Considerando a norma ABNT:NBR ISO/IEC 20000, julgue o item seguinte, a respeito de gestão de serviços de tecnologia da informação (TI).

Na norma ISO/IEC 20000, são mencionados os seguintes

processos: planejamento e implementação; entrega de

serviços; relacionamento e resolução; liberação e controle.

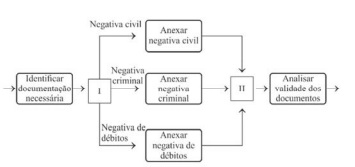

Tendo como referência a metodologia e o diagrama BPMN precedente, julgue o item subsequente.

O BPMN permite a indicação de eventos de início,

intermediários, finalísticos e futuros, além da indicação dos

fluxos de atividades e mensagens de comunicação

intranegócio.

Tendo como referência a metodologia e o diagrama BPMN precedente, julgue o item subsequente.

Nos diagramas BPMN, uma das regras estabelece que a

divisão de um fluxo de execução em dois ou mais fluxos

com execução em paralelo é definida por um elemento do

tipo parallel gateway.

Tendo como referência a metodologia e o diagrama BPMN precedente, julgue o item subsequente.

Na situação do diagrama apresentado, os elementos

indicados por I e II correspondem a gateways inclusivos, os

quais são representados por um losango com um círculo

dentro dele.