Questões de Concurso

Para if-mt

Foram encontradas 2.660 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

I. os métodos de uma subclasse não conseguem acessar diretamente os membros private de sua superclasse;

II. uma subclasse pode alterar o estado de variáveis de instância private da superclasse somente por meio de métodos private fornecidos na superclasse e herdados pela subclasse;

III. com a herança, os métodos e as variáveis de instância que são os mesmos para todas as classes na hierarquia são declarados em uma superclasse. As alterações feitas nesses recursos comuns na superclasse são herdadas pela subclasse.

Conforme Deitel (2016), está CORRETO o que se afirma em:

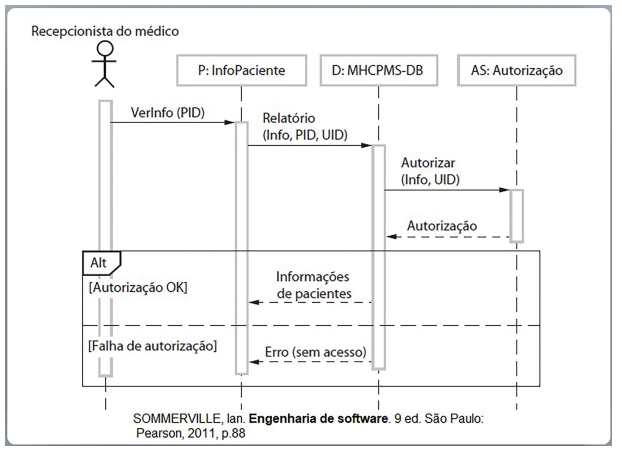

Conside o Diagrama da UML (Unified Modeling Language) abaixo e os itens a seguir:

I. Trata-se de um digrama de Casos de Uso.

II. O diagrama foi gerado a partir de um modelo estrutural.

III. A recepcionista do médico aciona o método VerInfo em uma instância P da classe de objeto InfoPaciente, fornecendo o identificador do paciente (UID).

Conforme Sommerville (2011), está CORRETO o que se afirma em:

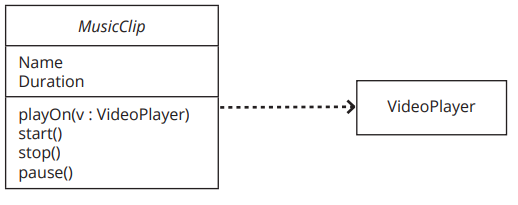

Considere o Diagrama de Classes da UML (Unified Modeling Language) abaixo:

Qual é o tipo de relacionamento entre os objetos?

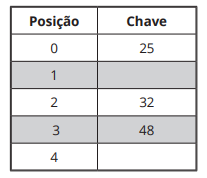

Em relação às operações de inserção na estrutura, segundo Cormen (2012), analise os itens a seguir:

I. Ao tentar inserir o elemento de chave 31, ocorrerá uma colisão.

II. Para inserir o elemento com a chave 42, utilizando a técnica de encadeamento, o elemento será inserido na posição 4.

III. Se for aplicada uma técnica de encadeamento para operações de inserção, a tabela de espalhamento pode “ficar cheia”, de tal forma que nenhuma inserção adicional pode ser feita.

Está CORRETO o que se afirma em:

Em relação à tabela de espalhamento, segundo Cormen (2012), analise os itens a seguir:

I. O tempo médio para pesquisar um elemento em uma tabela de espalhamento é O(1).

II. Quando temos mais de uma chave mapeada para a mesma posição, temos uma situação de colisão.

III. A técnica mais simples para resolução de colisões é por endereçamento aberto.

Está CORRETO o que se afirma em:

Em relação à tabela de espalhamento, segundo Cormen (2012), analise os itens a seguir:

I. Uma lista pode ter uma entre várias formas; ela pode ser simplesmente ligada ou duplamente ligada, pode ser ordenada ou não e pode ser circular ou não.

II. Se uma lista é simplesmente ligada, omitimos o ponteiro anterior em cada elemento.

III. Se a lista é não ordenada, os elementos podem aparecer em qualquer ordem.

Está CORRETO o que se afirma em:

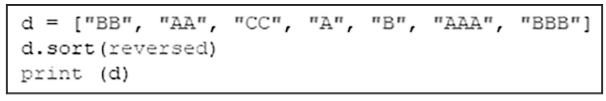

Considere o código em Python apresentado a seguir:

Qual é o último valor retornado pelo programa na linguagem Python 3.11.0?

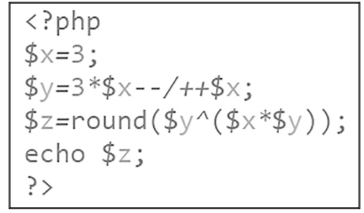

Considere o código em PHP apresentado a seguir:

Após ser executado, qual é o valor impresso pelo programa na linguagem PHP versão 8.0.10?

I. A função OLAP WINDOW é uma espécie de média móvel, sendo aplicada como uma nova cláusula nas expressões SQL (Structured Query Language) normais como: SELECT, FROM, WHERE, GROUP BY e HAVING.

II. Data Mining é um processo de análise de dados exploratório com o objetivo de procurar padrões nos dados e identificar comportamentos incomuns, visando a uma estratégia de negócio.

III. OLAP é o processo estático de criar, gerenciar, analisar e gerar relatórios sobre dados.

Assinale a alternativa CORRETA, conforme Date (2004):

I. A normalização de boyce/codd é uma forma normal estritamente mais forte que a forma 4FN.

II. Para aplicação da normalização boyce/codd, é necessário que a variável relacional tenha duas ou mais chaves candidatas, as chaves candidatas sejam compostas e que ocorra superposição de atributos.

III. A forma de boyce/codd é definida somente se toda dependência funcional (DF) não trivial e irredutível à esquerda tem uma chave candidata como determinante.

Assinale a alternativa CORRETA, conforme Date (2004, p. 610):

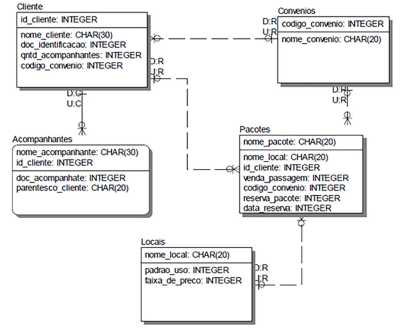

Considerando que o modelo acima seja implementado na versão 3.0.10 do banco de dados Firebird SQL, um desenvolvedor faz as seguintes afirmações:

I. O código SQL, para criar a tabela convenios, é: create table convenios(cod_convenio integer not null foreign key, nome_convenio varchar(20)).

II. O código SQL, para adicionar uma chave estrangeira no campo id_cliente na tabela acompanhante em referência a tabela cliente, é: alter table acompanhante add primary key(id_cliente) references cliente(id_cliente).

III. O código SQL, para inserir os valores “002” e “unimed” aos campos codigo_convenio e nome_convenio da tabela convenios, é: insert into convenios(codigo_convenio, nome_convenio) values (002,'unimed').

Assinale a alternativa CORRETA.

1. Seleção de dados 2. Limpeza de dados 3.Mineração de dados 4. Avaliação

( ) São aplicados algoritmos para extração de características dos dados.

( ) O subconjunto objetivado dos dados e os atributos de interesse são identificados examinando-se o conjunto de dados bruto inteiro.

( ) Os padrões são apresentados para os usuários em uma forma inteligível.

( ) Ruído e exceções são removidos, valores de campo são transformados em unidades comuns e alguns campos são criados pela combinação de campos já existentes para facilitar a análise. Normalmente, os dados são colocados em um formato relacional, e várias tabelas podem ser combinadas em uma etapa de desnormalização.

Assinale a alternativa que apresenta a numeração CORRETA da coluna da direita, de cima para baixo, conforme Raghu e Gehrke (2011, p. 739):

I. Roll-up são níveis de detalhamento cada vez maiores. II. Giro é a operação de tabulação cruzada. III. Slice e dice são operações de projeção realizadas nas dimensões. IV. Drill-down são dados resumidos com generalização cada vez maior.

Assinale a alternativa CORRETA conforme Elmasri e Navathe (2011, p. 728):

1. Tecnológico 2. Pessoal 3. Organizacional 4. Ferramental 5. Requisitos 6. Estimação

( ) Falha em eliminar os defeitos relatados. ( ) Falta de ação da gerência sênior.

( ) Reclamações dos clientes. ( ) Demanda por estações de trabalho mais poderosas. ( ) O atraso na entrega de hardware ou software de suporte. ( ) Alta rotatividade de pessoal.

Assinale a alternativa que apresenta a numeração CORRETA da coluna da direita, de cima para baixo, conforme Sommerville (2011, p. 420):

I. Riscos de projeto são riscos que afetam a qualidade ou o desempenho do software que está sendo desenvolvido.

II. Riscos de negócio são os riscos que afetam a organização que desenvolve ou adquire o software.

III. Riscos de produto são riscos que afetam o cronograma ou os recursos de projeto.

Assinale a alternativa CORRETA conforme Sommerville (2011, p. 416):

I. Agiliza a codificação e a escrita de programas.

II. Facilita a depuração na sua leitura.

III. Permite a verificação de possíveis falhas apresentadas pelos programas.

Assinale a alternativa CORRETA conforme Manzano (2000, p. 4):

Em relação à implementação do planejamento estratégico e à administração estratégica, assinale a alternativa INCORRETA.

Nesse contexto, acerca das principais metodologias utilizadas, julgue os itens se verdadeiros (V) ou falsos (F):

I. Análise SWOT - Strengths, Weakness, Opportunities and Threats, ou seja, Forças, Fraquezas, Oportunidades e Ameaças: essa metodologia procura avaliar o desempenho da empresa e dos concorrentes de forma objetiva.

II. Matriz BCG - Boston Consulting Group, que procura classificar os produtos ou serviços em fases: a) construir (aumentar a participação de mercado); b) manter (preservar a participação de mercado); c) colher (conseguir o máximo do negócio e, aos poucos, descontinuá-lo); e d) abandonar (vender ou encerrar o negócio).

III. As cinco forças de Porter - a) rivalidade entre concorrentes; b) potencial de novos players no mercado de atuação; c) poder de negociação dos fornecedores; d) poder de negociação dos consumidores; e) ameaças de produtos ou serviços substitutos.

IV. Análise 180º de Negócios dos Concorrentes - esse tipo de análise foca essencialmente os concorrentes e suas estratégias organizacionais. Nesse tipo de análise, os dados do passado dos concorrentes são essenciais para o planejamento de compras.

Assinale a alternativa com a sequência CORRETA.

Em relação ao item “d” (adoção de medidas corretivas), avalie as seguintes perguntas e assinale V (verdadeiro) ou F (falso):

I. ( ) Medidas corretivas não são consideradas em planejamento estratégico, que têm visão de longo prazo. Portanto a pergunta é: os desvios têm duração de longo prazo?

II. ( ) O desvio é apenas uma flutuação ocasional?

III. ( ) Os processos estão sendo executados de modo incorreto?

IV. ( ) Os processos são apropriados para se alcançar o padrão desejado?

V. ( ) As medidas corretivas são sempre inócuas. Assim, devem ser deixadas para o próximo ciclo do planejamento estratégico?

Assinale a alternativa com a sequência CORRETA.

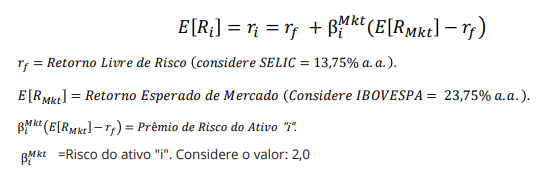

Considerando a equação do CAPM e os seguintes valores hipotéticos (Selic: 13,75% a.a.; Ibovespa: 23,75% a.a.; beta (β)=2,0), calcule o retorno esperado ( r_i ) do Título “i” e assinale a alternativa com a resposta CORRETA: