Questões de Concurso

Para polícia científica - pe

Foram encontradas 1.034 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

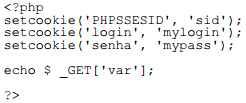

O código precedente é vulnerável ao ataque de aplicação denominado

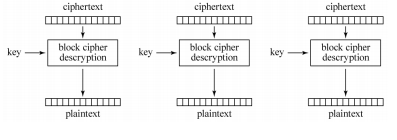

Assinale a opção que apresenta o modo de cifra apresentado na figura precedente.