Questões de Concurso

Para copergás - pe

Foram encontradas 806 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

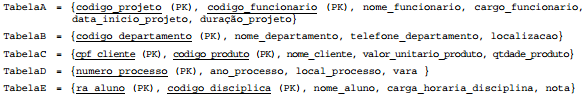

Considere as tabelas a seguir com seus respectivos campos.

Deve-se verificar se há violação da segunda forma normal (2FN) SOMENTE nas tabelas:

O protocolo citado no texto, a camada do modelo TCP/IP em que ele atua e a base de dados lógica citada são, respectivamente,

A ocorrência de um vazamento de gás seria um evento inicial que acarretaria um cenário de emergência. As ações que correspondem, correta e respectivamente, aos planos I, II e III são:

O principal negócio de uma empresa é armazenar e devolver combustíveis. A armazenagem ocorre a) por recebimento dutoviário, em que as distribuidoras clientes compram gasolina e GNV que são armazenados nos tanques da empresa; b) por recebimento rodoviário, pelo qual as distribuidoras clientes compram biocombustíveis (biodiesel e etanol) de usinas e o transportam até a empresa. Para armazenar os produtos a distribuidora precisa emitir uma NF − Nota Fiscal de armazenagem.

Considerando o negócio da empresa, a equipe de Analistas de TI iniciou o desenvolvimento de um sistema com uma reunião em que os clientes elegeram os pontos fundamentais do projeto, priorizando a emissão de NFs. Porém, para chegar ao ponto de emitir uma NF, muitas rotinas precisavam ser desenvolvidas, entre elas alguns cadastros essenciais. Após a definição de um layout simples para as telas de cadastro, foram executados testes funcionais e foi entregue a 1ª versão do sistema em 1 semana de trabalho. Os clientes, sempre presentes, iniciaram imediatamente o uso do sistema e deram os feedbacks, solicitando melhorias e novos recursos. No início a entrega de versões era constante, mas depois se estabilizaram em torno de 1 semana, mantendo sempre a comunicação ativa e o respeito. Os analistas usavam muito a refatoração e práticas TDD − Test-Driven Development durante o desenvolvimento.

Pelas características, a metodologia de desenvolvimento utilizada pela equipe de Analistas de TI é:

I. Os registros que devem ser retidos e mantidos devem ter um identificador. II. Deve haver critérios de proteção para os registros em meio físico e eletrônico. III. Pode haver mais de uma maneira para a recuperação dos registros.

Os requisitos

Para responder a questão, considere o Diagrama Entidade-Relacionamento (DER), que representa graficamente um Modelo Entidade-Relacionamento (MER).

Para responder a questão, considere o Diagrama Entidade-Relacionamento (DER), que representa graficamente um Modelo Entidade-Relacionamento (MER).

Considere o algoritmo a seguir, na forma de pseudocódigo:

Var n, i, j, k, x: inteiro

Var v: vetor[0..7] inteiro

Início

v[0] ← 12

v[1] ← 145

v[2] ← 1

v[3] ← 3

v[4] ← 67

v[5] ← 9

v[6] ← 45

n ← 8

k ← 3

x ← 0

Para j ← n-1 até k passo -1 faça

v[j] ← v[j - 1];

Fim_para

v[k] ← x;

Fim

Este pseudocódigo

O programa Java a seguir deve ser utilizado para responder a questão.

O código-fonte apresentado, com a lacuna  preenchida corretamente, implementa um algoritmo de

preenchida corretamente, implementa um algoritmo de

O programa Java a seguir deve ser utilizado para responder a questão.

deve ser preenchida com

deve ser preenchida com

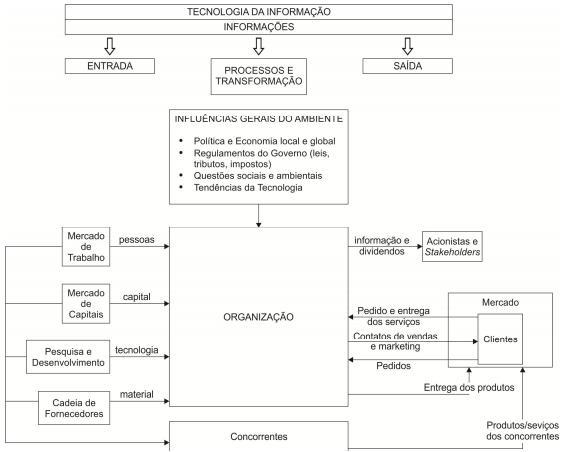

Em uma organização como a COPERGÁS, os elementos indicados na figura podem ser incorporados ao Planejamento Estratégico, pois

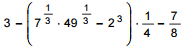

O resultado da expressão numérica,  , é igual a

, é igual a