Questões de Concurso

Para sepog - ro

Foram encontradas 260 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

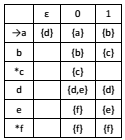

Considere um autômato não determinístico NFA ܰN = (Q, ∑, δ, a, F), onde Q = {a, b, c, d, e, g} representa os estados, ∑ = {0,1} é o alfabeto, δ é a função de transição, ܽa é o estado inicial e F = {c, ƒ} os estados de aceitação, representados pelo diagrama a seguir

A linguagem desse autômato pode ser descrita como

Um programador de um sistema com autenticação de usuário, descontente com a empresa que trabalha, incluiu no código uma forma de passar por cima da autenticação convencional documentada, autenticando usuário e senha de forma programática (dentro do próprio código).

Dessa forma, o programador criou um

Uma das aplicações da engenharia reversa de software é auditar um programa para avaliar sua segurança, identificando suas possíveis vulnerabilidades.

Relacione as técnicas e ferramentas relativas à engenharia reversa com suas respectivas definições.

1. Descompilador

2. Desmontador

3. Depurador

4. Ofuscador de Código

( ) Programa que converte um programa em código de máquina para linguagem de montagem.

( ) Programa utilizado para obter o código fonte de um programa a partir de seu código executável.

( ) Programa para reduzir a legibilidade de um programa de forma automatizada.

( ) Programa para analisar o comportamento de um programa em linguagem de máquina.

Assinale a opção que mostra a relação correta, de cima para baixo.

Considere a querystring apresentada a seguir criada em um servlet Java:

estado=Rond%C3%B4nia&capital=Porto+Velho

Assinale a opção que contém o código Java que codifica a querystring para esse formato.

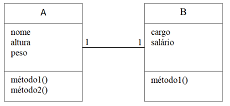

A figura a seguir mostra uma associação bidirecional com multiplicidade um-para-um entre as classes A e B.

Como você implementaria fisicamente o relacionamento um-para-um

entre as classes?

O servidor Apache HTTP, versão 2.4, tem a possibilidade de responder aos diversos endereços IPs, aos nomes de hosts e às portas em uma única máquina, em uma facilidade que é conhecida como host virtual, configurada no arquivo httpd.conf.

Com relação a essa facilidade, analise as afirmativas a seguir.

I. Várias diretivas Listen com o mesmo endereço IP e porta irão resultar em um erro fatal, impedindo que o servidor HTTP inicie corretamente.

II. O uso da diretiva VirtualHost no arquivo httpd.conf precisa ainda da respectiva configuração no servidor DHCP para seu correto funcionamento.

III. Várias diretivas VirtualHost podem ser utilizadas para configurar diversos hosts virtuais em uma mesma máquina, mas apenas se utilizarem portas diferentes.

Está correto o que se afirma em

Os depuradores são ferramentas importantes utilizadas na engenharia reversa de programas. Com relação aos depuradores, analise as afirmativas a seguir.

I. Depuradores de “modo-kernel” são difíceis de configurar e necessitam de um sistema dedicado, pois podem desestabilizar o sistema operacional em que são executados.

II. Depuradores de “modo-usuário” podem monitorar o código em modo usuário de diversos processos, simultaneamente.

III. Depuradores são ferramentas utilizadas para análise estática, enquanto que desmontadores são para análise dinâmica.

Está correto o que se afirma em

O serviço Web usa o HTTP (HyperText Transfer Protocol) para transportar dados em texto plano, não criptografado. Para proteger o tráfego desse serviço, a aplicação do servidor deve ser configurada para usar o HTTPS (HTTP over TLS/SSL).

A porta de comunicação TCP (Transport Control Protocol) padrão do HTTPS é a porta número

A consulta SQL a seguir retorna uma série de nomes da tabela usuarios:

select nome from usuarios

Para obter a relação de nomes em ordem alfabética reversa você deve acrescentar ao final da consulta

Uma técnica de esteganografia digital simples consiste em substituir o ruído em uma imagem pela informação que se deseja esconder.

Para camuflar uma mensagem secreta em uma imagem JPEG, de modo que a imagem fique praticamente inalterada e não afete a percepção visual do ser humano, o algoritmo de camuflagem deve substituir sequencialmente o bit

A Computação em Nuvem tem se tornado uma tecnologia inovadora em termos de desenvolvimento de soluções de TI para as empresas.

A esse respeito, relacione os diversos tipos de serviço com suas respectivas características.

1 - IaaS (infraestrutura como serviço)

2 - PaaS (plataforma como serviço)

3 - SaaS (software como serviço)

( ) Neste tipo de serviço os usuários tem acesso a uma única cópia da aplicação criada especificamente pelo provedor de serviço e atualizada de uma forma uniforme para todos os usuários.

( ) Este tipo de serviço permite aos desenvolvedores construírem aplicações e serviços na Internet, sendo acessado pelos usuários simplesmente com o uso do navegador.

( ) Neste tipo de serviço os usuários tem acesso direto aos servidores e ao armazenamento virtualizados por meio da Internet e, de modo similar, a um centro de dados convencional, podendo escalar esses recursos com mais flexibilidade de acordo com a demanda.

Assinale a opção que mostra a relação correta, de cima para baixo:

O reconhecimento biométrico consiste em reconhecer um indivíduo com base nas suas características físicas ou comportamentais.

A técnica adotada pelo sistema de identificação biométrico que implica em detectar e comparar a posição das minúcias (minutiae), também conhecida como características de Galton, é utilizada no reconhecimento da

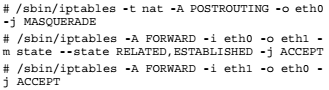

Esses comandos permitem que

A área de swap é utilizada pela memória virtual para aumentar a capacidade de memória de um sistema. Assim, quando a memória física estiver se esgotando, as páginas inativas ou pouco utilizadas das aplicações são movidas para a área swap.

Com relação ao uso da área de swap no sistema operacional Linux, assinale a afirmativa correta.

A tecnologia RAID (Redundant Array of Independent Disks) é uma tecnologia de virtualização de armazenamento de dados que combina várias unidades de disco em uma única unidade lógica, para fins de redundância de dados e/ou melhoria de desempenho. Com relação aos diversos tipos de RAID, analise as afirmativas a seguir.

I. No RAID 10 a capacidade total disponível é a metade da soma das capacidades individuais de cada unidade de disco.

II. O RAID 5 utiliza paridade simples e requer um mínimo de quatro unidades de disco para ser implementado.

III. O RAID 6 utiliza paridade dupla e possui tolerância a falhas de até duas unidades de disco.

Está correto o que se afirma em