Questões de Concurso

Para trt - 18ª região (go)

Foram encontradas 1.770 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

Mike Jackson, Steve Crouch and Rob Baxter

Criteria-based assessment is a quantitative assessment of the software in terms of sustainability, maintainability, and usability. This can inform high-level decisions on specific areas for software improvement.

Open Source Initiative

A criteria-based assessment gives a measurement of quality in a number of areas. These areas are derived from ISO/IEC 9126-1 Software engineering − Product quality and include usability, sustainability and maintainability.

The assessment involves checking whether the software, and the project that develops it, conforms to various characteristics or exhibits various qualities that are expected of sustainable software. The more characteristics that are satisfied, the more sustainable the software. Please note that not all qualities have equal weight e.g. having an OSI-approved open source licence is of more importance than avoiding TAB characters in text files.

In performing the evaluation, you may want to consider how different user classes affect the importance of the criteria. For example, for Usability-Understandability, a small set of well-defined, accurate, task-oriented user documentation may be comprehensive for Users but inadequate for Developers. Assessments specific to user classes allow the requirements of these specific user classes to be factored in and so, for example, show that a project rates highly for Users but poorly for Developers, or vice versa.

Scoring can also be affected by the nature of the software itself e.g. for A one could envisage an application that has been well-designed, offers context-sensitive help etc. and consequently is so easy to use that tutorials aren’t needed. Portability can apply to both the software and its development infrastructure e.g. the open source software OGSA-DAI2 can be built, compiled and tested on Unix, Windows or Linux (and so is highly portable for Users and User-Developers). However, its Ruby test framework cannot yet run on Windows, so running integration tests would involve the manual setup of OGSA-DAI servers (so this is far less portable for Developers and, especially, Members).

(Adaptado de: http://africanpot.org/index.php/resource-center/re...)

Mike Jackson, Steve Crouch and Rob Baxter

Criteria-based assessment is a quantitative assessment of the software in terms of sustainability, maintainability, and usability. This can inform high-level decisions on specific areas for software improvement.

Open Source Initiative

A criteria-based assessment gives a measurement of quality in a number of areas. These areas are derived from ISO/IEC 9126-1 Software engineering − Product quality and include usability, sustainability and maintainability.

The assessment involves checking whether the software, and the project that develops it, conforms to various characteristics or exhibits various qualities that are expected of sustainable software. The more characteristics that are satisfied, the more sustainable the software. Please note that not all qualities have equal weight e.g. having an OSI-approved open source licence is of more importance than avoiding TAB characters in text files.

In performing the evaluation, you may want to consider how different user classes affect the importance of the criteria. For example, for Usability-Understandability, a small set of well-defined, accurate, task-oriented user documentation may be comprehensive for Users but inadequate for Developers. Assessments specific to user classes allow the requirements of these specific user classes to be factored in and so, for example, show that a project rates highly for Users but poorly for Developers, or vice versa.

Scoring can also be affected by the nature of the software itself e.g. for A one could envisage an application that has been well-designed, offers context-sensitive help etc. and consequently is so easy to use that tutorials aren’t needed. Portability can apply to both the software and its development infrastructure e.g. the open source software OGSA-DAI2 can be built, compiled and tested on Unix, Windows or Linux (and so is highly portable for Users and User-Developers). However, its Ruby test framework cannot yet run on Windows, so running integration tests would involve the manual setup of OGSA-DAI servers (so this is far less portable for Developers and, especially, Members).

(Adaptado de: http://africanpot.org/index.php/resource-center/re...)

A comprehensive promotional website can be constructed with proven SEO advantages. The construction of search engine promoted sites is easy and simple; you can choose to purchase articles and content from our company, or to create your own. Many sites constructed on SitePromoter rank highly on the first page of Google. Text and images can be easily incorporated. The content and images are automatically framed, giving the site a designer look. There is no limit to the volume of text, menus and images that can be input.

What kinds of sites can be constructed using the SitePromoter system?

Sites consisting of articles intended to promote your main internet site. A promotional site that you can use as your main internet site while benefiting from the built-in advantages of SitePromoter's SEO.

The advantages of SitePromoter

Our system is one of the best when it comes to SE compatibility and preparation for marketing on the internet, promoting mainly on Google:

SitePromoter is built to ensure that Google reads all the content on every page of the site.

SitePromoter performs actions automatically that promote the site on Google.

The system has built-in Google Analytics (a leading statistical tool by Google), on every page of the site containing content.

The system supports Flash video clips that do not interfere with SEO.

Customers can store content, including a large inventory of images, on our system, at no additional charge, on condition that the material is relevant to the site.

The customer has full control of the content, menus and submenus (the menus are not predetermined). Design is consistent, with countless possible options to choose from. For example, main headings on the site will all have the same design chosen and defined by the site owner for main headings, requiring no additional effort.

And what about design? The site owner can determine the "look and feel" of the site by choosing from a vast variety of colors and menu backgrounds.

A comprehensive promotional website can be constructed with proven SEO advantages. The construction of search engine promoted sites is easy and simple; you can choose to purchase articles and content from our company, or to create your own. Many sites constructed on SitePromoter rank highly on the first page of Google. Text and images can be easily incorporated. The content and images are automatically framed, giving the site a designer look. There is no limit to the volume of text, menus and images that can be input.

What kinds of sites can be constructed using the SitePromoter system?

Sites consisting of articles intended to promote your main internet site. A promotional site that you can use as your main internet site while benefiting from the built-in advantages of SitePromoter's SEO.

The advantages of SitePromoter

Our system is one of the best when it comes to SE compatibility and preparation for marketing on the internet, promoting mainly on Google:

SitePromoter is built to ensure that Google reads all the content on every page of the site.

SitePromoter performs actions automatically that promote the site on Google.

The system has built-in Google Analytics (a leading statistical tool by Google), on every page of the site containing content.

The system supports Flash video clips that do not interfere with SEO.

Customers can store content, including a large inventory of images, on our system, at no additional charge, on condition that the material is relevant to the site.

The customer has full control of the content, menus and submenus (the menus are not predetermined). Design is consistent, with countless possible options to choose from. For example, main headings on the site will all have the same design chosen and defined by the site owner for main headings, requiring no additional effort.

And what about design? The site owner can determine the "look and feel" of the site by choosing from a vast variety of colors and menu backgrounds.

I. É necessário dispor de um gravador de discos deste padrão. Mesmo usando os de maior capacidade disponíveis no mercado, a cópia de segurança poderá resultar em uma pilha de discos e consumirá um tempo considerável, já que não é possível automatizar o procedimento. Permitem uma cópia de segurança limitada.

II. São mais seguros e existem unidades de grande capacidade a preços bastante acessíveis. Uma unidade destas pode ga- rantir a preservação dos dados em caráter quase permanente ( como são dispositivos mecânicos, podem eventualmente apresentar defeitos). Quando usados para as cópias de segurança, é recomendável que sejam utilizados exclusivamente para este fim. Há dispositivos internos ou externos ao computador.

III. As unidades de memória não volátil tipo flash são conectadas através de portas USB. Têm a vantagem de serem reutilizadas, não custarem muito e permitirem que as cópias de segurança sejam armazenadas em locais distantes do computador. Não há como criar uma imagem do sistema em uma unidade destas nem automatizar os procedimentos. Portanto, podem servir para situações específicas.

Os dispositivos descritos em I, II e III correspondem, respectivamente, a

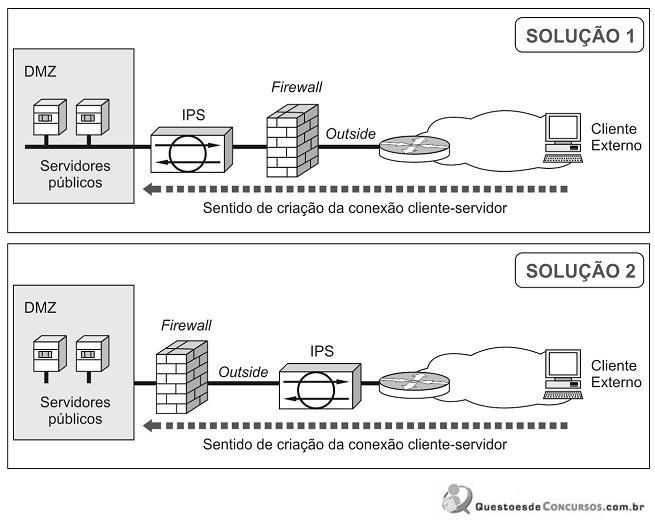

Considerando as soluções de segurança de rede representadas, é correto afirmar:

seria o similar eletrônico do RG, enquanto

seria o similar eletrônico do RG, enquanto  , seria o equivalente ao carimbo acompanhado de selo que os cartórios brasileiros utilizam para reconhecer firma em documentos. Juntos, esses dois elementos, aliados à

, seria o equivalente ao carimbo acompanhado de selo que os cartórios brasileiros utilizam para reconhecer firma em documentos. Juntos, esses dois elementos, aliados à  , garantem a autenticidade, a integridade, o não repúdio à transação e a confidencialidade da informação. Ou seja, as partes são mesmo quem dizem ser e a transação on- line é legítima, autêntica, segura e não sofreu alterações ao longo do caminho.

, garantem a autenticidade, a integridade, o não repúdio à transação e a confidencialidade da informação. Ou seja, as partes são mesmo quem dizem ser e a transação on- line é legítima, autêntica, segura e não sofreu alterações ao longo do caminho.Preenchem, correta e respectivamente, as lacunas:

Muitas empresas precisam de muito mais do que 10 TB de espaço de armazenamento, sobretudo quando usam grandes bancos de dados e aplicações web. O

se comporta como se fosse uma única unidade de armazenamento que o servidor pode acessar diretamente, de forma transparente. Ou seja, é como se houvesse um único HD de 100 TB ( por exemplo) no servidor.

se comporta como se fosse uma única unidade de armazenamento que o servidor pode acessar diretamente, de forma transparente. Ou seja, é como se houvesse um único HD de 100 TB ( por exemplo) no servidor. Um

executa um sistema operacional completo e funciona como um servidor de arquivos, ligado diretamente na rede. Um exemplo seria um equipamento que permite o uso de 4 discos, que podem ser configurados em modo RAID 0, 1, 10 ou RAID 5, possuindo drives de 500 GB, 750 GB e 1 TB, totalizando até 4 TB de espaço de armazenamento.

executa um sistema operacional completo e funciona como um servidor de arquivos, ligado diretamente na rede. Um exemplo seria um equipamento que permite o uso de 4 discos, que podem ser configurados em modo RAID 0, 1, 10 ou RAID 5, possuindo drives de 500 GB, 750 GB e 1 TB, totalizando até 4 TB de espaço de armazenamento. O objetivo de usar uma solução

não é simplesmente obter um grande espaço de armazenamento, mas obter ganhos de desempenho e de confiabilidade para aplicações críticas. As unidades de armazenamento combinam um grande número de HDs em RAID, o que as torna capazes de atender a um grande volume de requisições por segundo. Além do desempenho e do armazenamento centralizado, soluciona a questão da redundância, que garante que o sistema funcione de forma contínua, sobrevivendo a falhas em componentes diversos.

não é simplesmente obter um grande espaço de armazenamento, mas obter ganhos de desempenho e de confiabilidade para aplicações críticas. As unidades de armazenamento combinam um grande número de HDs em RAID, o que as torna capazes de atender a um grande volume de requisições por segundo. Além do desempenho e do armazenamento centralizado, soluciona a questão da redundância, que garante que o sistema funcione de forma contínua, sobrevivendo a falhas em componentes diversos. As lacunas I, II e III, referem- se, respectivamente, a

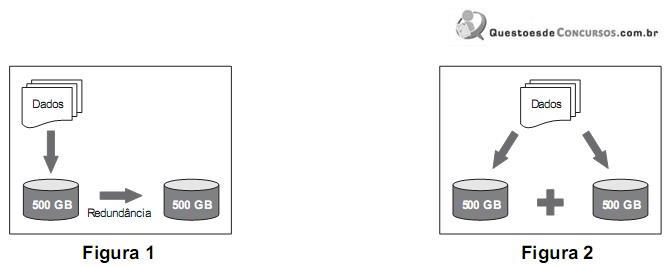

Sobre estas figuras e o que elas representam, é correto afirmar que a Figura 1 se refere ao

I. A NAT é sempre utilizada para prevenir que uma rede externa possa se conectar com um computador de uma VPN, sendo usada para filtrar e controlar que tipos de sites os empregados ou familiares visitam na Internet e pode até ser usada para catalogar web sites que foram visitados. Assim, a caixa NAT sempre é combinada em um único dispositivo com um firewall, que oferece segurança por meio do controle cuidadoso do que entra e sai na empresa.

II. A NAT permite converter endereços IPv4 de computadores em uma rede em endereços IPv4 de computadores em outra rede. Um roteador IP com recurso de NAT instalado no ponto de conexão entre uma rede privada (como a rede de uma empresa) e uma rede pública (como a Internet), permite aos computadores da rede privada acessar os computadores da rede pública, graças ao serviço de conversão oferecido.

III. A NAT foi desenvolvida para oferecer uma solução temporária para a escassez de endereços IPv4. O número de endereços IPv4 únicos públicos é pequeno demais para acomodar o número crescente de computadores que precisam acessar a Internet. A tecnologia NAT permite aos computadores de uma rede usar endereços privados reutilizáveis para se conectarem a computadores com endereços públicos na Internet.

Está correto o que se afirma APENAS em

I. Uma chave pública é disponibilizada livremente para qualquer pessoa que pode querer enviar uma mensagem. Uma segunda chave privada é mantida em segredo, para que somente o receptor da mensagem a conheça. Qualquer mensagem que seja criptografada usando a chave pública, só poderá ser descriptografada aplicando- se o mesmo algoritmo, mas usando a chave privada correspondente. Qualquer mensagem que seja criptografada usando a chave privada só poderá ser descriptografada usando- se a chave pública correspondente.

II. É uma cadeia brasileira, hierárquica e de confiança, que viabiliza a emissão de certificados digitais para identificação virtual do cidadão. O ITI desempenha o papel de Autoridade Certificadora Raiz ( AC-Raiz) e também exerce as funções de credenciar e descredenciar os demais participantes da cadeia, supervisionar e fazer auditoria dos processos.

III. Uma chave secreta, que pode ser um número, uma palavra ou apenas uma sequência de letras aleatórias, é aplicada ao texto de uma mensagem para alterar o conteúdo de uma determinada maneira. Desde que o remetente e o destinatário saibam a chave secreta, eles podem criptografar e descriptografar todas as mensagens que usam essa chave.

As definições I, II e III correspondem, respectivamente, a

Trata- se do protocolo

I. Aceita serviços básicos de entrega de mensagem entre servidores de correio. Utiliza a porta 25 para transferir dados.

II. Oferece suporte ao transporte de arquivos contendo texto e gráficos. Utiliza a porta 80 para conectar o navegador e o serviço Web.

III. É um serviço de datagrama sem conexão que não garante a entrega e não mantém uma conexão ponta a ponta. Simplesmente envia datagramas e aceita os que chegam.

As definições I, II e III referem- se, respectivamente, a