Questões de Concurso

Para tre-pr

Foram encontradas 955 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

It is a document created by system analyst after the requirements are collected from various stakeholders. It defines how the intended software will interact with hardware, external interfaces, speed of operation, response time of system, portability of software across various platforms, maintainability, speed of recovery after crashing, Security, Quality, Limitations etc. The requirements received from client are written in natural language. It is the responsibility of system analyst to document the requirements in technical language so that they can be comprehended and useful by the software development team.

The text refers to

A caixa

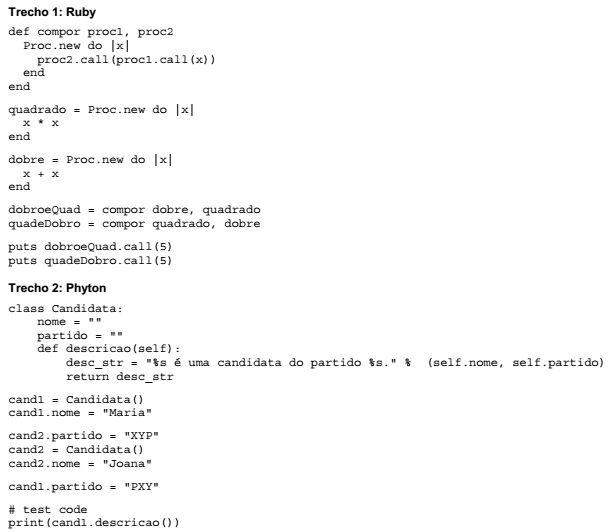

Considere os trechos de código abaixo.

Em condições ideais, ao serem executados os trechos 1 e 2, as saídas são, correta e respectivamente:

Considere que um Analista Judiciário é membro do Time Scrum e está participando de uma reunião de 4 horas, na qual ocorrem as atividades:

− O Product Owner esclarece quais itens do Backlog do Produto ficaram e quais não ficaram “Prontos”.

− O Time de Desenvolvimento discute o que foi bem, quais problemas ocorreram dentro da Sprint e como estes problemas foram resolvidos.

− O Time de Desenvolvimento demonstra o trabalho que está “Pronto” e responde as questões sobre o incremento.

− O Product Owner apresenta o Backlog do Produto tal como está e, se necessário, projeta as prováveis datas de conclusão baseado no progresso até a data.

− É feita uma análise da linha do tempo, orçamento, potenciais capacidades e mercado para a próxima versão esperada do produto.

O Analista está participando da Reunião

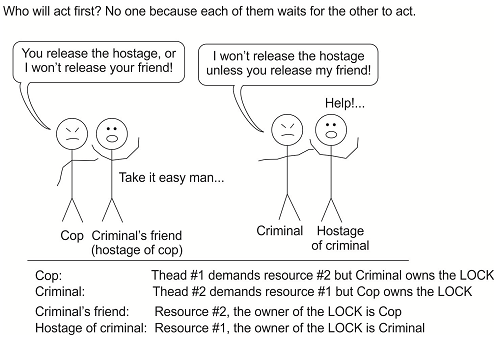

Consider the figure below showing a hypothetical situation. A criminal holds an hostage and against that, a cop (policeman) also holds an hostage who is a friend of the criminal. In this case, criminal is not going to let the hostage go if cop won't let his friend to let go. Also the cop is not going to let the friend of criminal let go, unless the criminal releases the hostage.

Analysing the situation from an Operational System´s point of view, a correct conclusion is

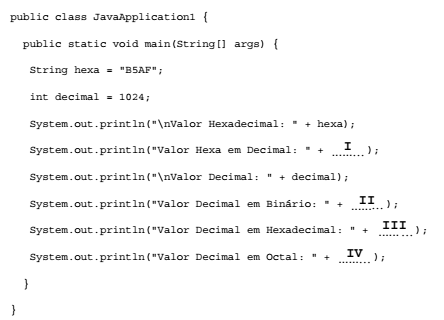

Considere o programa Java abaixo.

As lacunas de I a IV devem ser substituídas por expressões Java que completem adequadamente os comandos. Em

condições ideais, é correto afirmar que a lacuna

Consider the statements below.

I. It is defined as a procedure requiring the combination of several factors, including at least two of the following: Knowledge-something the user knows, e.g., a password, a personal identification number (PIN); Ownership-something the user has, e.g., token, smart card, mobile phone/SIM; Inherence − something the user is, e.g., fingerprint. It is worth highlighting that the aforementioned requirement of having mutually independent factors could be difficult to match. In fact, in the context of access to Internet services, when using ownership and inherence factors as well as when inputting a PIN or password, the user transmits digital data to the verifying counterpart, so that regardless of the generating factor, susceptibility to interception is a common vulnerability.

II. Security administration can be costly and prone to error because administrators usually specify access control lists for each user on the system individually. With this kind of control, security is managed at a level that corresponds closely to the organization's structure. Each user is assigned one or more roles, and each role is assigned one or more privileges that are permitted to users in that role. Security administration with it consists of determining the operations that must be executed by persons in particular jobs, and assigning employees to the proper roles. Complexities introduced by mutually exclusive roles or role hierarchies are handled by its software, making security administration easier.

The statements I and II refers respectively to

Batizada de Drown, a séria vulnerabilidade descoberta afeta HTTPS e outros serviços que dependem de SSL e TLS, alguns dos protocolos mais essenciais para segurança na internet. O Drown aproveita que na rede, além de servidores que usam TLS por padrão, há outros que também suportam ........ e, explorando a vulnerabilidade do protocolo antigo, podem quebrar a criptografia do padrão TLS. Em testes realizados pelos pesquisadores, um PC normal foi capaz de quebrar a criptografia TLS em um servidor vulnerável em menos de 1 minuto. Durante um período, os pesquisadores realizaram uma ampla varredura na internet e descobriram que 33% de todo tráfego HTTPS pode estar vulnerável ao ataque Drown. É importante ressaltar que a quebra da criptografia depende também da capacidade de monitorar o tráfego TLS, mas isto é facilmente realizável em redes públicas ou a partir da invasão da rede tanto no lado do cliente como do lado do servidor. Como a vulnerabilidade está do lado do servidor, não há nada que possa ser feito no lado do cliente, que nem fica sabendo que o ataque está acontecendo.

(Disponível em: https://blog.leverage.inf.br/2016/03/01/drown-attack-nova-vulnerabilidade-no-tls/. Acessado em: 03 jul. 2017)

Ao ler esta notícia, da qual foi omitido o protocolo de segurança, um Analista Judiciário concluiu, corretamente, que

Considere que um Sistema de Detecção de Intrusão (Intrusion Detection System − IDS) de um Tribunal foi configurado para realizar certo tipo de detecção. Um usuário, que sempre realiza o acesso à Internet no horário comercial, está sendo monitorado pelo IDS. Este IDS passou uma semana criando o perfil deste usuário e, a partir do último dia daquela semana, começou a empregar em seu perfil o horário comercial como o permitido para a utilização da Internet. Certo dia, após a detecção estar ativa, o usuário quis acessar a Internet durante a madrugada para entregar um relatório importante. Como este comportamento não estava de acordo com o perfil criado, a resposta a esta detecção realizada pelo IDS foi o bloqueio do acesso à Internet para aquele usuário. Neste caso, o IDS detectou um falso positivo. Embora isso possa ocorrer, pois o comportamento de usuários e sistemas pode variar amplamente, este tipo de detecção pode identificar novas formas de ataques.

O tipo relatado é denominado Detecção

“O ransomware WannaCry recebido e analisado pelo US-CERT é um carregador que contém uma DLL criptografada pelo algoritmo ..I.. . Durante o tempo de execução, o carregador grava um arquivo no disco chamado ‘t.wry’. O malware, em seguida, usa uma chave incorporada de ..II.... bits para descriptografar esse arquivo. Esta DLL, que é então carregada no processo pai, é o real WannaCry Ransomware responsável por criptografar os arquivos do usuário. Usando este método de carregamento criptográfico, o WannaCry DLL nunca é diretamente exposto no disco e portanto não fica vulnerável a varreduras de software antivírus. A DLL recém-carregada imediatamente começa a criptografar arquivos no sistema da vítima usando o mesmo algoritmo e o mesmo tamanho de chave. Uma chave aleatória é gerada para a criptografia de cada arquivo e esta mesma chave deve ser usada para descriptografar o arquivo, mas o hacker cobra um resgate em bitcoins da vítima para fornecer as chaves.”

(Adaptado de: https://www.multirede.com.br/2017/05/15/ataque-cibernetico-proteja-seus-dados-wannacry-ransomware/. Acessado em: 01/07/2017)

As lacunas I e II e a técnica de criptografia são, correta e respectivamente,

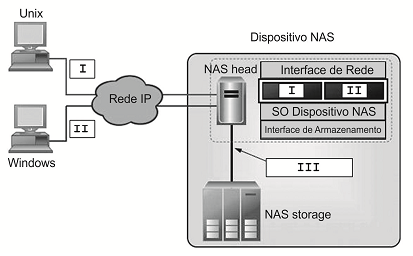

Considere a imagem abaixo de uma solução de armazenamento, que contém o diagrama com componentes de um dispositivo NAS. Observe que as caixas numeradas I e II estão repetidas, pois se referem aos mesmos elementos respectivos.

As caixas I, II e III se referem, correta e respectivamente, a

Considere, por hipótese, que um Tribunal Regional Eleitoral utiliza uma solução RAID que não oferece proteção contra falhas, já que no arranjo não existe redundância. Isso significa que uma falha em qualquer um dos discos pode ocasionar perda de informações para o sistema todo, especialmente porque fragmentos do mesmo arquivo podem ficar armazenados em discos diferentes. Um Analista Judiciário propôs que fosse implementado outro arranjo RAID que oferece redundância através de um esquema que utiliza um bit de paridade. Neste novo arranjo as informações de paridade, assim como os próprios dados, são distribuídos entre todos os discos do sistema. Normalmente, o espaço destinado à paridade é equivalente ao tamanho de um dos discos, assim, um arranjo formado por três HDs de 500 GB terá 1 TB para armazenamento e 500 GB para paridade. Caso um disco falhe, o esquema de paridade permite recuperar os dados a partir das informações existentes nas demais unidades.

A solução de armazenamento de dados atualmente existente no Tribunal e a nova solução proposta pelo Analista são, correta e respectivamente,