Questões de Concurso

Para analista de sistemas júnior - processos de negócios

Foram encontradas 557 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

A seguinte frase apresenta idêntico fenômeno:

De acordo com esse ponto de vista, o professor, em relação ao saber gramatical dos outros, mostra-se

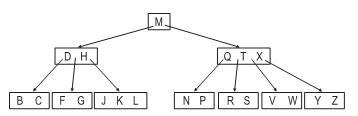

Considere que a cada nó está associado um identificador, um número no conjunto {1, 2, 3, 4, 5, 6, 7, 8, 9, 10}. O identificador de cada nó foi definido, durante a varredura da árvore, para imprimir suas chaves em ordem lexicográfica crescente. Durante essa varredura, quando um nó era acessado pela primeira vez para imprimir uma de suas chaves, ele era associado ao seu identificador. Como resultado, o nó que contém a primeira chave impressa, durante a varredura, possui identificador igual a 1, e assim por diante, de tal forma que o nó que contém as últimas chaves impressas possui identificador igual a 10.

Após a varredura para essa impressão, houve uma busca na árvore pela letra R.

Considerando-se a numeração de nós definida por aquela varredura, qual a sequência de nós examinada na busca por R?

I - ∃x ∃y A(x,y) Λ ¬ ∃x A(x,x)

II - ∀ x ∀y A (x,y) Λ ¬ ∀ x A (x,x)

III - ∀ x ∀ A ( x, y) → ¬ ∀ xA (x, x)

São insatisfatíveis APENAS as sentenças apresentadas em

PORQUE

O fator de balanceamento de cada nó, em uma árvore AVL, deve pertencer ao conjunto formado por {-2, -1, 0, +1, +2}.

Analisando-se as afirmações acima, conclui-se que

I - ¬ ( A Λ B ) ↔ ( A → ¬ B)

II - ¬ (A→ ¬ B) → ((A V ¬ B ) Λ (¬ A V B))

III - ((A→ B) → A) → A

IV - ((A V B) Λ (¬ A V C )) → (B V C )

São tautologias as proposições apresentadas em

Um resolvente dessas cláusulas é

Para isso, essa norma diz ser conveniente que

PORQUE

Técnicas de chaves públicas proporcionam método seguro de autenticação.

Analisando-se as afirmações acima à luz da NBR/ISO 27002, conclui-se que

Um DBA executou os seguintes comandos em um sistema gerenciador de bancos de dados relacional, onde se encontra uma base de dados com duas tabelas, TAB1 e TAB2:

GRANT SELECT, UPDATE ON TAB1, TAB2 TO U1, U2 WITH GRANT OPTION

GRANT DELETE, INSERT ON TAB2 TO U2, U3

A seguir, o seguinte comando foi executado pelo usuário U2:

GRANT UPDATE ON TAB2 TO U3

Depois, o DBA executou o comando

REVOKE SELECT, UPDATE ON TAB2 FROM U2

Um cenário válido, após a execução dos comandos acima, é aquele onde o usuário

Sendo assim, chaves candidatas apresentam como característica

create table T1 (a integer, b integer);

create table T2 (b integer);

A consulta a seguir

select distinct a from T1 y where not exists( select 1 from T2 where not exists

( select 1 from T1 x where y.a = x.a and T2.b = x.b) )

implementa qual operação da álgebra relacional entre as relações T1 e T2?