Questões de Concurso

Para analista de sistemas júnior - infra-estrutura

Foram encontradas 511 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

Essa figura apresenta um modelo de processos, baseado no ITIL, que uma empresa está elaborando para a sua área de TI. Nesse modelo pode-se observar o interrelacionamento entre os processos da ITIL. Os processos relacionados às áreas Suporte ao Serviço e Entrega do Serviço do ITIL estão numerados. No modelo que está sendo elaborado, o processo de

gerenciamento de comunicação é responsável por todo o movimento de informações entre TI e o negócio, e o processo de gerenciamento de relacionamentos é responsável pelo companhamento de todo o histórico de interações do cliente.

(A) Uma solução de contorno é um método de evitar os efeitos para o usuário de um incidente ou de um problema em um serviço de TI, por meio da implementação de uma solução temporária, previamente definida por este processo.

(B) Um dos maiores objetivos deste processo é restabelecer o serviço de TI o mais rápido possível para o seu usuário, frequentemente pela adoção de uma solução de contorno, em lugar da determinação de uma solução permanente, procurando, por exemplo, por melhorias estruturais na infraestrutura de TI para prevenir tantos incidentes futuros quantos forem possíveis.

As características A e B, acima apresentadas, dizem respeito, respectivamente, aos processos:

Essa figura apresenta um modelo de processos, baseado no ITIL, que uma empresa está elaborando para a sua área de TI. Nesse modelo pode-se observar o interrelacionamento entre os processos da ITIL. Os processos relacionados às áreas Suporte ao Serviço e Entrega do Serviço do ITIL estão numerados. No modelo que está sendo elaborado, o processo de

gerenciamento de comunicação é responsável por todo o movimento de informações entre TI e o negócio, e o processo de gerenciamento de relacionamentos é responsável pelo companhamento de todo o histórico de interações do cliente.

Essa figura apresenta um modelo de processos, baseado no ITIL, que uma empresa está elaborando para a sua área de TI. Nesse modelo pode-se observar o interrelacionamento entre os processos da ITIL. Os processos relacionados às áreas Suporte ao Serviço e Entrega do Serviço do ITIL estão numerados. No modelo que está sendo elaborado, o processo de

gerenciamento de comunicação é responsável por todo o movimento de informações entre TI e o negócio, e o processo de gerenciamento de relacionamentos é responsável pelo companhamento de todo o histórico de interações do cliente.

. Crescente interdependência dos ICs de software com os ICs de harware.

. Exigência de assegurar o atendimento dos níveis de serviços acordados com os clientes dos serviços de TI.

. Diminuição do impacto na disponibilidade dos serviços de TI durante a implantação das liberações.

. Necessidade de eliminar os incidentes e problemas decorrentes das liberações realizadas em grande escala, visando a não impactar a operação da Central de Serviços.

. Complexidade das estratégias de licenciamento oferecidas pelos fabricantes de software.

. Elevação dos riscos relacionados com a segurança tecnológica da infraestrutura de TI.

Os aspectos acima são motivadores para a implementação de qual processo?

I - Um erro conhecido, uma chamada realizada para a central de serviços e um manual técnico de um software são exemplos de itens de configuração.

II - Garantir a segurança dos empregados e visitantes, assegurar a rápida ativação dos processos de negócio críticos, minimizar os danos imediatos e perdas em uma situação de emergência são objetivos de um Plano de Continuidade do Negócio.

III - CAPEX é todo o dinheiro que a área de TI gasta transformando o seu inventário (infraestrutura de TI) em ganho, item no qual são incorporados gastos como salários dos diretores, mão de obra direta, luz, água, impostos, depreciação e seguros.

Está correto o que se afirma em

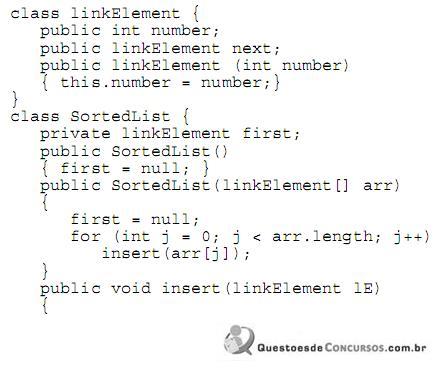

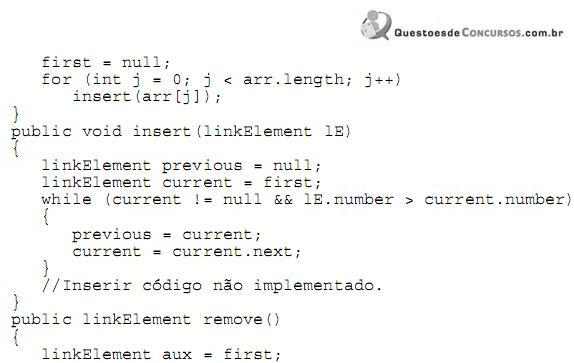

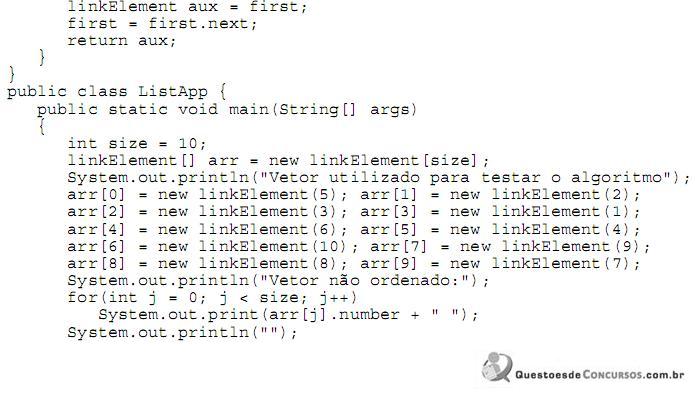

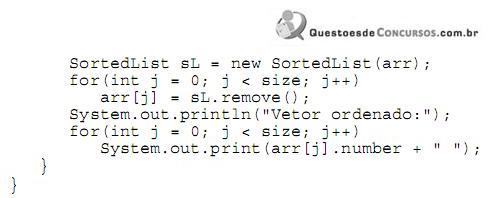

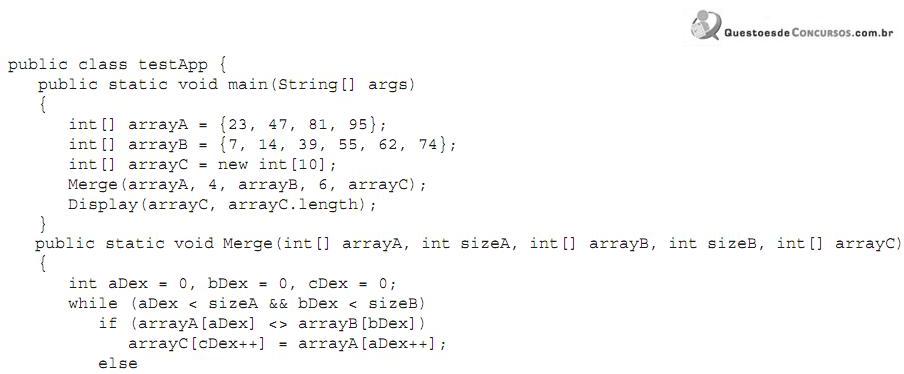

Para que o código acima implemente corretamente o algoritmo como descrito no local determinado pelo comentário, deve ser incluído:

O código acima (testApp.java) está sendo construído por um analista. Entrentanto, ele apresenta um erro que é acusado durante o processo de compilação. Qual é a linha que contém este erro?

O código acima apresenta um(a)

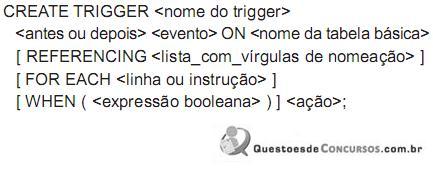

Para a instrução CREATE TRIGGER é INCORRETO afirmar que

. IC: T tem a intenção de definir bloqueios do tipo C sobre tuplas individuais em R, a fim de garantir a estabilidade dessas tuplas enquanto elas estiverem sendo processadas.

. IX: Igual a IC, além disso, T poderia atualizar tuplas individuais em R e, dessa forma, definir bloqueios do tipo X sobre essas tuplas.

. C: T pode tolerar leitores concorrentes, mas não atualizadores concorrentes em R (a própria T não atualizará quaisquer tuplas em R).

. ICX: Combina C e IX, isto é, T pode tolerar leitores concorrentes, mas não atualizadores concorrentes em R. Além disso, T poderia atualizar tuplas individuais em R e, por isso, definir bloqueios do tipo X sobre essas tuplas.

. X: T não pode tolerar qualquer acesso concorrente a R. A própria T poderia ou não atualizar tuplas individuais em R.

Se uma transação A mantém um determinado tipo de bloqueio sobre uma RelVar R qualquer e uma transação distinta B emite uma requisição de bloqueio sobre R que não pode ser satisfeita imediatamente, temos um conflito; caso contrário, temos uma compatibilidade. Uma compatibilidade ocorre, portanto, quando A mantém um bloqueio do tipo

Cliente(IdCliente: Integer, NomeCliente: Varchar(120));

Produto(IdProduto: Integer, NomeProduto: Varchar(120));

Pedido(IdPedido: Integer, IdCliente: Integer referencia Cliente(IdCliente));

Item(IdPedido: Integer referencia Pedido(IdPedido), IdProduto: Integer referencia Produto(IdProduto), Quantidade: Integer);

Considere que os atributos sublinhados correspondam à chave primária da respectiva relação e os atributos que são seguidos da palavra "referencia" sejam chaves estrangeiras. Com base no esquema apresentado, qual comando SQL permite obter uma lista contendo os nomes dos clientes e dos produtos por eles comprados com a quantidade total de cada produto por cliente?

Dado:

A lista deverá conter somente clientes que já compraram pelo menos 2 produtos diferentes, independente do pedido, ou que nunca compraram nenhum produto, sendo que deverá estar ordenada pelo nome do cliente e, a seguir, pelo nome do produto.

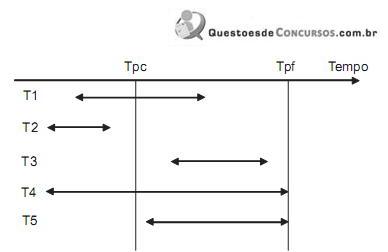

Após a falha ocorrer, o sistema é reinicializado e passa por um processo de recuperação até atingir um estado correto. No contexto apresentado, somente devem ser desfeitas as transações

Cliente(IdCliente: Integer, Nome: Varchar(120));

Pedido(IdPedido: Integer, Dia: Integer, Mes: Integer, Ano: Integer);

Cliente_Pedido(IdCliente: Integer referencia Cliente(IdCliente), IdPedido: Integer referencia Pedido(IdPedido));

Item(IdProduto: Integer referencia Produto(IdProduto), IdPedido: Integer, Quantidade: Integer);

Produto(IdProduto: Integer, Nome: Varchar(100));

Considere que os atributos sublinhados correspondam à chave primária da respectiva relação e os atributos que são seguidos da palavra "referencia" sejam chaves estrangeiras. Considere ainda que existam as seguintes tuplas no banco de dados:

Cliente_Pedido(30, 2);

Cliente_Pedido(15, 3);

Produto(2, "Caneta");

Produto(4, "Caderno");

Qual opção apresenta somente tuplas válidas para o esquema apresentado?

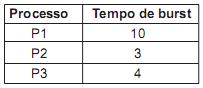

Se for utilizado um quantum de 4 milissegundos, o tempo de espera médio será de

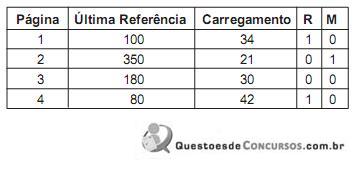

Se ocorrer uma falta de página, qual página será trocada se forem utilizados os métodos NUR (não usada recentemente) e SC (segunda chance), respectivamente?

Como gerente do projeto Faturamento, estou coordenando um projeto para implantação de um novo sistema de Faturamento para a empresa. Estou pronto para documentar os processos que serão utilizados para executar o projeto e também para definir não só como o projeto será executado e controlado como também as mudanças que serão monitoradas e controladas.

Com as informações fornecidas, conclui-se que o gerente está trabalhando na(o)