Questões de Concurso

Para agente de combate a endemias

Foram encontradas 6.975 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

( ) Desenvolvimento de ações educativas e de mobilização da comunidade relativas à prevenção e ao controle de doenças e agravos à saúde.

( ) Promoção de ações de prevenção e controle de doenças e agravos à saúde, interagindo com o Agente Comunitário de Saúde e a equipe de Atenção Básica.

( ) Identificação de casos suspeitos de doenças e agravos à saúde e encaminhamento, quando indicado, para a unidade de saúde de referência, assim como comunicação do fato à autoridade sanitária responsável.

( ) Divulgação de informações para a comunidade sobre sinais, sintomas, riscos e agentes transmissores de doenças e sobre medidas de prevenção individuais e coletivas, e realização de visita domiciliar periódica.

Assinale a alternativa que apresenta a sequência CORRETA, considerando as assertivas de cima para baixo.

( ) Os sintomas do Zica vírus podem ser: dor nos músculos e articulações, manchas vermelhas e vermelhidão nos olhos.

( ) A principal forma de prevenir as doenças causadas pelo Aedes aegypti é não deixar água acumulada nas residências e lotes vagos.

( ) A Chikungunya é uma arbovirose cujo agente etiológico é transmitido pela picada de fêmeas infectadas do gênero Aedes.

( ) O vírus da Dengue (RNA) possui seis sorotipos conhecidos: DENV1, DENV2, DENV3, DENV4, DENV5 e DENV6.

Assinale a alternativa que apresenta a sequência CORRETA, considerando as afirmativas de cima para baixo.

( ) Universalidade.

( ) Participação da comunidade.

( ) Equidade.

( ) Ordenação da rede.

( ) Resolubidade.

A alternativa que apresenta a sequência CORRETA, de cima para baixo, é:

I - O malware sempre é detectável com facilidade, especialmente no caso de malware sem arquivo.

II - As organizações e os indivíduos devem ficar atentos ao aumento de anúncios pop-up, redirecionamentos do navegador da web, postagens suspeitas em contas de mídias sociais e mensagens sobre contas comprometidas ou segurança do dispositivo.

III - As mudanças no desempenho de um dispositivo, como execução muito mais lenta, também podem ser indicativos de preocupação.

IV - A instalação de um programa antivírus e a execução de uma verificação do dispositivo para procurar algum código ou programa mal-intencionado é uma opção para detecção e remoção de malware, em caso de suspeita de seu ataque.

Estão CORRETAS apenas as afirmativas

INSTRUÇÃO: Leia o texto a seguir para responder à questão 29.

[...] Quando um criminoso cibernético usa um ____________, ele oculta o malware em um dispositivo pelo máximo de tempo possível, às vezes até por anos, para que roube informações e recursos de modo contínuo. Ao interceptar e alterar os processos padrão do sistema operacional, pode alterar as informações que seu dispositivo reporta sobre o sistema. Por exemplo, um dispositivo infectado com ele pode não mostrar uma lista precisa dos programas que estão em execução. Também podem dar privilégios administrativos ou elevados de dispositivos a criminosos cibernéticos, para que eles possam controlar por completo um dispositivo e executar ações potencialmente mal-intencionadas, como roubar dados, espionar a vítima e instalar malware adicional. [...]

Disponível em: https://www.microsoft.com/pt-br/security/business/security-101/what-ismalware#:~:text=Quando%20um%20criminoso%20cibern%C3%A9tico%20usa,e%20recursos%20de%20modo%20cont%C3%ADnuo. Acesso em: 15 ago. 2023. Adaptado.

INSTRUÇÃO: Leia o trecho a seguir para responder a esta questão.

O protocolo [...] é um padrão técnico para transmitir correio eletrônico (e-mail) por uma rede. Assim como outros protocolos de rede, ele permite que computadores e servidores troquem dados independentemente do hardware ou software usado. Assim como o uso de uma forma padronizada de endereçamento de um envelope permite que o serviço postal opere, ele padroniza a maneira como o e-mail viaja do remetente ao destinatário, tornando possível a entrega generalizada de e-mails. [...]

Disponível em: https://www.cloudflare.com/pt-br/learning/email-security/what-issmtp/#:~:text=O%20Protocolo%20de%20Transfer%C3%AAncia%20de%20Correio%20Simples%20(SMTP)%20%C3%A9%20um,do%20har dware%20ou%20software%20usado. Acesso em: 15 ago. 2023. Adaptado.

Analise as afirmativas a seguir.

I - Esse campo contém informações contextuais sobre a mensagem que o remetente quer enviar. Ele aparece como uma linha separada acima do corpo do e-mail.

II - Esse campo permite enviar uma cópia do e-mail a outros destinatários. Os destinatários indicados no campo "Para" podem ver os endereços de e-mail no campo.

III - Esse campo permite enviar uma cópia do e-mail a outros destinatários. Os destinatários indicados no campo "Para" não podem ver os endereços de e-mail no campo.

Os campos mencionados são, respectivamente:

Avalie as seguintes funções de comando possíveis de serem utilizadas no sistema operacional Linux.

I - Lista todos os arquivos do diretório.

II - Mostra a quantidade de espaço usada no disco rígido.

III - Mostra o uso da memória.

IV - Acessa uma determinada pasta (diretório).

V - Cria um diretório.

A sequência CORRETA dos comandos mencionados é

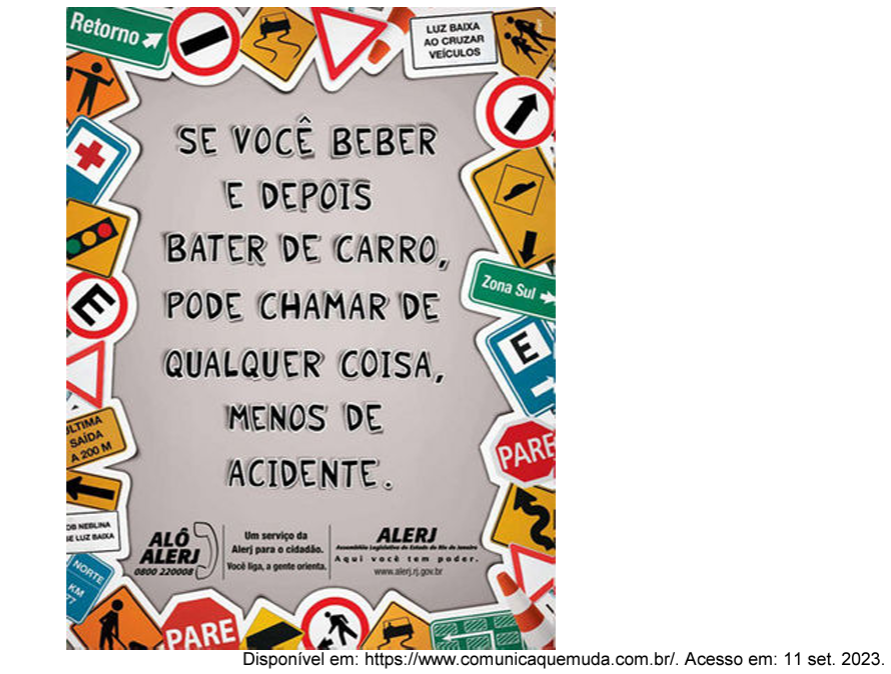

INSTRUÇÃO: Leia, com atenção, o texto 04 e, a seguir, responda à questão, que a ele se refere.

Texto 04

INSTRUÇÃO: Leia, com atenção, o texto 04 e, a seguir, responda à questão, que a ele se refere.

Texto 04

Analise as afirmativas a seguir, tendo em vista a estrutura do texto.

I. O termo “se” foi usado no texto como uma conjunção subordinativa e insere nele uma ideia de condição.

II. A locução verbal “pode chamar” poderia ser substituída pela forma “poderá chamar” sem alteração do sentido do texto.

III. O uso da forma verbal “beber” foi motivado pelo valor semântico inserido no texto pelo termo “se”.

IV. A terminação “r” dos verbos “beber” e “bater” indica que, no texto, eles foram usados no infinitivo não flexionado.

V. A locução verbal “pode chamar” é composta pelo verbo “poder” flexionado no presente do indicativo e pelo verbo “chamar” no infinitivo não flexionado.

Estão CORRETAS as afirmativas

INSTRUÇÃO: Leia, com atenção, o texto 04 e, a seguir, responda à questão, que a ele se refere.

Texto 04