Questões de Concurso

Para médico

Foram encontradas 44.403 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

I. Entre todos os pacientes que apresentam síndrome de Cushing, a causa mais comum é o Cushing iatrogênico devido à administração exógena de glicocorticóides.

II. Aproximadamente 80 por cento dos casos endógenos de síndrome de Cushing são dependentes de ACTH, e aproximadamente 20 por cento são independentes de ACTH.

III. A doença de Cushing é a síndrome de hipercortisolismo causada pela hipersecreção tumoral hipofisária de ACTH.

Está(ão) correto(s) o(s) item(ns):

I. A saúde é um direito fundamental do ser humano, devendo o Estado prover as condições indispensáveis ao seu pleno exercício.

II. Entende-se por vigilância sanitária um conjunto de ações que proporcionam o conhecimento, a detecção ou prevenção de qualquer mudança nos fatores determinantes e condicionantes de saúde individual ou coletiva, com a finalidade de recomendar e adotar as medidas de prevenção e controle das doenças ou agravos.

III. Os recursos financeiros do Sistema Único de Saúde são depositados em conta especial, em cada esfera de sua atuação, e movimentados sob fiscalização dos respectivos Conselhos de Saúde.

Está(ão) correto(s) o(s) item(ns):

I. Selecionar "Inserir" no menu principal e escolher "Quebra de Página".

II. Clicar com o botão direito no documento e selecionar "Quebra de Página".

III. Ir para a guia "Inserir" e escolher "Tabela", depois "Inserir Quebra de Página".

Pode-se afirmar que está(ão) correto(s):

I. Aumentar a velocidade do computador, pois os dados são armazenados de forma otimizada.

II. Garantir que dados importantes possam ser recuperados em caso de falha do sistema ou perda de dados.

III. Proteger contra perda de dados devido a erros humanos, falhas de hardware ou ataques de malware.

IV. Melhorar a qualidade da conexão de internet, evitando quedas e lentidão.

Pode-se afirmar que estão corretos:

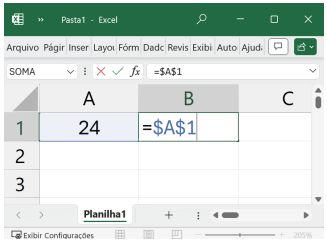

O que acontece quando um usuário copia uma célula contendo uma referência absoluta para outra célula no Excel?

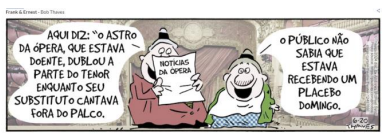

Tirinha de Bob Thaves, publicada em 20 de junho de 2024, disponível em https://www.estadao.com.br/cultura/ quadrinhos/?date=2024-6-20&limit=1, Acesso em 02 de julho de 2024.

O humor da tirinha está alicerçado, em se tratando de linguagem verbal, numa palavra empregada na fala do personagem 2, pertencente, quanto à semântica e à fonética, à (ao)