Questões de Concurso

Para analista judiciário - informática

Foram encontradas 728 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

Considere o algoritmo abaixo.

static int fibonacci(int n) {

if (n <= 1) {

return n;

}

return fibonacci(n - 2) + fibonacci(n - 1);

}

A complexidade deste algoritmo, na notação Big O, é

Considere o fragmento de código PHP abaixo.

<?php

$processos = array("Processo 1", "Processo 2", "Processo 3", "Processo 4");

($processos, "Processo 5");

($processos, "Processo 5");

($processos);

($processos);

?>

Se o array $processos for tratado como pilha, para adicionar um elemento no topo da pilha e depois removê-lo utilizam-se nas

lacunas I e II, respectivamente, os comandos

Considere a classe Java abaixo.

public class Prova{

public static void main(String args[]) {

int[] vet = {19, 5, 42, 3, 21};

int aux;

for (int i = 0; i < 5; i++) {

for (int j = 0; j < 5; j++) {

if (vet [j] > vet [j + 1]) {

aux = vet [j];

vet[j] = vet[j + 1];

vet[j + 1] = aux;

}

}

}

}

}

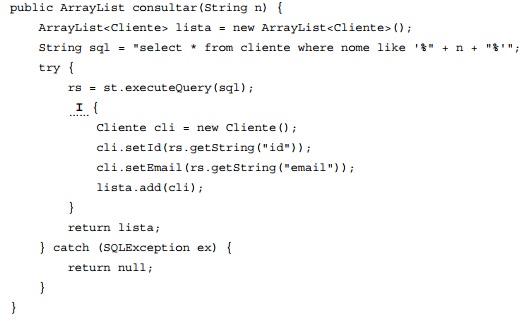

Para que a classe execute corretamente o algoritmo de ordenaçãoConsidere no método Java abaixo que rs é um objeto do tipo ResultSet e st do tipo Statement.

Este método recebe um valor na variável n e busca este valor na tabela cliente de um banco de dados aberto e em condições

ideais, guardando os registros resultantes no objeto rs. Para percorrer o rs até o final, ou seja, todos os seus registros, a lacuna

I deverá ser preenchida por

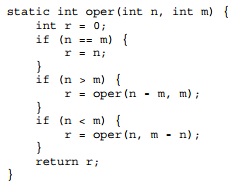

Considere o método abaixo, criado na linguagem Java.

Em um ambiente de execução ideal, se as variáveis n e m receberem os valores 25 e 15, respectivamente, será retornado o valor

According to the text 3A5AAA, judge the following items.

In the context, the expression “seeing around corners” (ℓ. 9 and 10) means being suspicious.

According to the text 3A5AAA, judge the following items.

The internet of things (IoT) makes enterprises more susceptible

to security threats.

According to the text 3A5AAA, judge the following items.

The pronoun “this” (ℓ.22) refers to the practice of keeping personal documents in a safe place.

According to the text 3A5AAA, judge the following items.

Nowadays mass credentials breaches should be considered

both a technology and a business issue.

Julgue o item subsecutivo com relação à norma ABNT NBR ISO 27005, que fornece diretrizes para o processo de gestão de riscos de segurança da informação (GRSI) de uma organização.

A qualidade e a exatidão do processo de análise quantitativa de

riscos estão relacionadas à disponibilidade de dados históricos

e auditáveis.

Julgue o item subsecutivo com relação à norma ABNT NBR ISO 27005, que fornece diretrizes para o processo de gestão de riscos de segurança da informação (GRSI) de uma organização.

Entre os ativos de suporte e infraestrutura incluem-se os

recursos humanos, as instalações físicas e a estrutura da

organização.

Julgue o item subsecutivo com relação à norma ABNT NBR ISO 27005, que fornece diretrizes para o processo de gestão de riscos de segurança da informação (GRSI) de uma organização.

Na fase executar são realizadas ações que incluem a

reaplicação do processo de GRSI.

Julgue o item subsecutivo com relação à norma ABNT NBR ISO 27005, que fornece diretrizes para o processo de gestão de riscos de segurança da informação (GRSI) de uma organização.

As opções para tratamento do risco de segurança da

informação — modificação do risco, retenção do risco, ação de

evitar o risco e compartilhamento do risco — não são

mutuamente exclusivas.