Questões de Concurso

Para técnico de laboratório - informática

Foram encontradas 2.640 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

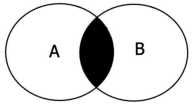

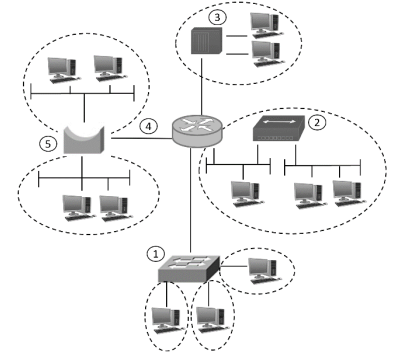

Pergunta: A parte destacada na cor PRETA representa:

Se passarmos a expressão o nativo de Coelho, que inicia o texto, para os nativos de coelho, que palavras serão modificadas? Assinale a alternativa que apresenta somente palavras que, obrigatoriamente, sofrerão flexão para efeitos de concordância.

O texto, por suas características tipológicas, é:

Atualmente, o Wi-Fi faz parte da vida das pessoas, que ficam satisfeitas por poderem se conectar no café, no hotel, no Shopping. ....

"Uma das dúvidas mais frequentes sobre a Internet é: quem controla seu funcionamento? É inconcebível para a maioria das pessoas que nenhum grupo ou organização controle essa ampla rede mundial. A verdade é que não há nenhum gerenciamento centralizado para a Internet. Pelo contrário, é uma reunião de milhares de redes e organizações individuais, cada uma delas é administrada e sustentada por seu próprio usuário. Cada rede colabora com outras redes para dirigir o tráfego da Internet, de modo que as informações possam percorrê-las. Juntas, todas essas redes e organizações formam o mundo conectado da Internet. Para que redes e computadores cooperem desse modo, entretanto, é necessário que haja um acordo geral sobre alguns itens como procedimentos na Internet e padrões para protocolos. Esses procedimentos e padrões encontram-se em RFCs (requests for comment ou solicitações para comentários) sobre os quais os usuários e organizações estão de acordo."

(Fonte: https://www.letras.mus.br/ferreira-gullar/1247381/)

(Fonte: https://www.letras.mus.br/ferreira-gullar/1247381/)

class Contador{ public static int c; public void showCount(){ System.out.println(c); } } class Prova{ public static void main(String[] args) { Contador c1 = new Contador(); c1.c++; c1.showCount(); Contador c2 = new Contador(); c2.c++; c2.showCount(); c1.showCount(); } }

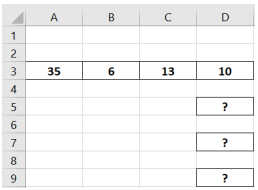

Nessa planilha foram realizados os procedimentos descritos a seguir:

· Na célula D5, foi inserida a fórmula =MAIOR(A3:D3;4)

· Na célula D7, foi inserida a fórmula =MENOR(A3:D3;2)

· Na célula D9, foi inserida a fórmula =SE(D5>D7;"V";"F")

Os resultados mostrados nas células D5, D7 e D9 são, respectivamente:

I. Se na tela azul aparecer o código TFS_FILE_SYSTEM, significa que o erro foi causado pela memória RAM.

II. O código INACCESSIBLE_BOOT_DEVICE indica que o Windows não conseguiu ler o dispositivo rígido a partir do qual o sistema é inicializado.

III. O código MACHINE_CHECK_EXCEPTION indica uma falha na CPU ou na fonte de alimentação.

IV. O código DATA_BUS_ERROR indica que o erro foi causado pelo disco rígido.

É CORRETO afirmar:

I. Encriptação assimétrica é utilizada para ocultar o conteúdo dos blocos ou fluxos contínuos de dados de qualquer tamanho, incluindo mensagens, arquivos, chaves de encriptação e senhas.

II. Encriptação simétrica é usada para ocultar pequenos blocos de dados, como valores de função de hash e chaves de encriptação, que são usados em assinaturas digitais.

III. Protocolos de autenticação são esquemas baseados no uso de algoritmos criptográficos projetados para autenticar a identidade de entidades.

IV. Algoritmos de integridade de dados são usados para proteger blocos de dados, como mensagens, de possíveis alterações.

É CORRETO afirmar:

Para criar essa consulta, o comando CORRETO a ser executado é:

#include <stdio.h> #include <stdlib.h> int main() { int numero, a, b; numero = 9753; a = ((numero / 100) % 10) * 100; b = ((numero / 1000) % 10) * 1000; printf("a = %d, b = %d\n", a, b); return 0; }

É CORRETO afirmar que:

I. A USB foi projetada para dispositivos de alta velocidade, como teclados, mouses, câmeras fotográficas, scanners, entre outros.

II. A versão 1.0 tem uma largura de banda de 1,5 Mbps, que é suficiente para teclados e mouses.

III. A versão 1.1 funciona em até 12 Mbps, que é suficiente para impressoras, câmeras digitais e muitos outros dispositivos.

IV. A versão 2.0 tem suporte para dispositivos com até 480 Mbps, que é suficiente para trabalhar com drives de disco externos, webcams de alta definição e interfaces de rede.

É CORRETO afirmar:

É CORRETO afirmar que: