Questões de Concurso

Para técnico de laboratório - informática

Foram encontradas 2.640 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

Na linguagem de programação JavaScript podemos realizar várias conversões de valores, entre elas, utilizamos para converter String para inteiro.

I - eval( )

II - parseFloat( )

III - parseInt( )

Estão CORRETOS:

São exemplos de cabos reconhecidos para o cabeamento estruturado:

I - Cabo quatro pares UTP

II - Cabo Coaxial RG59

III - Cabo de Ignição

Estão CORRETOS:

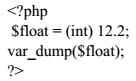

Baseado no script PHP abaixo.

Podemos AFIRMAR que o resultado é: