Questões de Concurso Para analista judiciário - analista de sistemas suporte

Foram encontradas 651 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

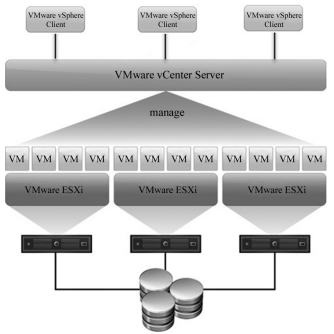

A figura seguinte ilustra um cluster de três hosts de virtualização que utiliza VMware. Cada host de virtualização possui pelo menos 50 servidores virtuais; apenas um desses hosts recebe o acionamento de um processo e, nesse momento, os servidores virtuais funcionam em outro host físico.

O processo ilustrado e citado no texto anterior é conhecido como

Um conjunto de armazenamento com quatro discos online e funcionando corretamente apresentou, em determinado momento, falha em dois discos, mas continuou a operar normalmente, sem nenhuma indisponibilidade dos dados armazenados.

Nesse caso hipotético, o armazenamento utilizado para os discos é do tipo

Uma página PHP está sendo executada em um servidor Apache e necessita buscar informações em um banco de dados, como, por exemplo, o MySQL Server. Para isso, ao se habilitar o PHP no servidor, foi configurado o módulo de suporte do PHP para buscar dados no MySQL Server.

Nessa situação hipotética, caso se deseje verificar se esse módulo está instalado, será correto o uso da função

Os sistemas de detecção de intrusão servem para fornecer avisos de invasão para que a área de segurança possa mitigar os danos ou, ainda, impedir o ataque. A esse respeito, julgue os itens a seguir.

I Honeypots são sistemas planejados para atrair um atacante para uma área diferente, longe dos sistemas críticos.

II A detecção de intrusão permite a coleta de informações sobre as técnicas de intrusão e, portanto, pode contribuir para a melhoria da estrutura de prevenção de intrusão.

III A detecção de intrusão é baseada na premissa de que o comportamento do intruso é diferente do comportamento de um usuário legítimo, podendo assim, ser quantificada.

Assinale a opção correta.