Questões de Concurso

Para técnico de informática

Foram encontradas 8.492 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

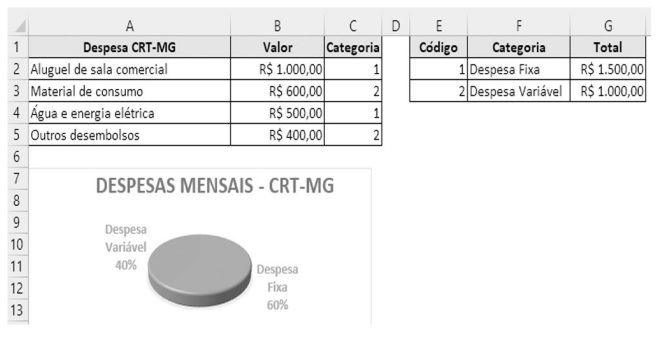

A respeito da situação hipotética acima apresentada e do programa Microsoft Excel 2016, julgue o item.

Nas duas tabelas em questão, as células G2 e G3 são as únicas células que possuem, necessariamente, fórmula.

Com relação aos conceitos de organização e gerenciamento de arquivos, pastas e programas e à instalação de periféricos, julgue o item.

Para se configurar, corretamente, de forma manual, um vídeo no microcomputador, não há a necessidade de se saber qual é o controlador de vídeo, uma vez que o driver a ser utilizado no sistema operacional deverá ser específico para o vídeo, e não para o controlador de vídeo.

Com relação aos conceitos de organização e gerenciamento de arquivos, pastas e programas e à instalação de periféricos, julgue o item.

USB, PS/2, serial, paralela e rede são alguns exemplos de interfaces on‐board existentes nas placas‐mãe.

Com relação aos conceitos de organização e gerenciamento de arquivos, pastas e programas e à instalação de periféricos, julgue o item.

Por questões de segurança, o programa Limpeza de Disco do sistema operacional Windows não consegue remover arquivos do sistema.

Com relação aos conceitos de organização e gerenciamento de arquivos, pastas e programas e à instalação de periféricos, julgue o item.

Um usuário, utilizando o Explorador de Arquivos do

Windows 10, ao selecionar um arquivo e, em seguida,

clicar o botão  , permitirá que o

caminho (path), incluindo o nome do arquivo, seja

copiado para a área de transferência.

, permitirá que o

caminho (path), incluindo o nome do arquivo, seja

copiado para a área de transferência.

Com relação aos conceitos de organização e gerenciamento de arquivos, pastas e programas e à instalação de periféricos, julgue o item.

No sistema operacional Windows, assim como os arquivos, as pastas possuem extensões (*.pst). Trata‐se de extensões ocultas, as quais podem ser exibidas por meio do Explorador de Arquivos.

No que se refere aos conceitos de hardware e de software, julgue o item.

O sistema FAT‐32 não consegue acessar discos de 1 TB.

No que se refere aos conceitos de hardware e de software, julgue o item.

No programa Setup, a opção HDD AUTODETECT sempre habilita automaticamente o modo LBA e o Block Mode. Logo, não há a necessidade de se entrar no Setup para se conferir se essas opções estão configuradas corretamente.

No que se refere aos conceitos de hardware e de software, julgue o item.

A diferença de desempenho entre placas‐mãe tem mais relação com o chipset usado que com a marca delas.

No que se refere aos conceitos de hardware e de software, julgue o item.

Na EEPROM (Electric Erasable Programable ROM), é possível apagar o conteúdo de apenas um endereço e reprogramar somente um determinado dado.

No que se refere aos conceitos de hardware e de software, julgue o item.

Na maioria dos casos, a memória RAM do microcomputador é capaz de acompanhar a velocidade do barramento local. Logo, há um aumento no desempenho do micro, pois o processador não fica ocioso.

A respeito de proteção e segurança, julgue o item.

A assinatura digital não permite assinar uma versão resumida ou sintetizada de um documento.

A respeito de proteção e segurança, julgue o item.

Clickstream é a tecnologia que permite registrar as informações de um usuário durante uma sessão de navegação na web, tais como os anúncios que foram vistos e o que foi comprado.

A respeito de proteção e segurança, julgue o item.

Os discos rígidos externos são uma solução quando se trata de segurança e recuperação de dados para microcomputadores, pois permitem armazenar e proteger documentos, arquivos, fotos, entre outros.

A respeito de proteção e segurança, julgue o item.

Evitar usar o Internet banking em computadores de acesso coletivo, como, por exemplo, em uma lan house, é um forma que o usuário tem de proteger suas informações.

A respeito de proteção e segurança, julgue o item.

Em caso de desastres naturais, uma forma de se proteger os dados de uma empresa é realizar backup. No entanto, não é permitido combinar os tipos de backup (completo, cumulativos e incrementais).

Quanto aos protocolos e à transferência de informações e de arquivos, julgue o item.

Para realizar a transferência de dados entre computadores de uma mesma rede ou de redes diferentes, o programa scp utiliza o ssh.

Quanto aos protocolos e à transferência de informações e de arquivos, julgue o item.

Para que o usuário realize, de forma automática, o upload de todos os arquivos de imagem cujos nomes começam com crt para um computador remoto, via FTP, ele deverá digitar e executar o comando mget crt*.jpg no prompt.

Quanto aos protocolos e à transferência de informações e de arquivos, julgue o item.

No recebimento de um pacote, o protocolo UDP, em função de suas limitações, não realiza a verificação da integridade dos dados.

Quanto aos protocolos e à transferência de informações e de arquivos, julgue o item.

Em uma rede não segura, o protocolo SSH (Secure Shell) garante o login remoto e outros serviços de segurança.