Questões de Concurso

Para técnico de informática

Foram encontradas 8.532 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

A expansão das pesquisas e da produção de vacinas pode colocar em risco uma criatura ancestral, conhecida como um “fóssil vivo” devido à sua aparência, que pouco mudou ao longo de cerca de 450 milhões de anos. É o límulo, também chamado de caranguejo-ferradura, mas que na verdade nem caranguejo é: não se trata de um crustáceo, e sim de um artrópode, mais próximo das aranhas e dos escorpiões. O sangue azul desse animal tem alta demanda na indústria farmacêutica. Isso porque ele representa a única fonte natural de uma substância chamada LAL (lisado de amebócitos do limulus), empregada em testes que garantem que vacinas, drogas intravenosas, instrumentos médicos esterilizados — entre outros itens — não estão contaminados com toxinas bacterianas. A presença dessas toxinas nos produtos farmacêuticos pode causar doenças e reações alérgicas potencialmente fatais. O LAL ajuda a identificá-las e a quantificar o nível de contaminação, por meio de células chamadas de amebócitos, que coagulam em torno das toxinas. Um galão de LAL custa em média US$ 60 mil. Existe uma alternativa sintética ao LAL, chamada rFC (fator C recombinante), desenvolvida por pesquisadores da Universidade de Singapura em 1990. O produto já foi aprovado para uso em cerca de 60 países, incluindo a China (onde há uma espécie de caranguejo-ferradura listada como ameaçada de extinção) e nações da União Europeia. Nos Estados Unidos, entretanto, a agência reguladora do país decidiu que precisa de mais informações antes de colocar o rFC em mesmo patamar que o LAL. Empresas ainda podem usá-lo, mas precisam passar por mais etapas burocráticas. Ambientalistas temem que, sem a adoção da alternativa sintética, a exploração do límulo se intensifique com o aumento da demanda.

(Fredy Alexandrakis. Como a produção de vacinas ameaça o caranguejo-ferradura. www.nexojornal.com.br, 27.12.2021. Adaptado)

De acordo com o texto, é correto afirmar que

Leia a tira.

(Bill Waterson. O melhor de Calvin. https://cultura.estadao.com.br, 02.02.2022)

Um vocábulo empregado em sentido figurado foi:

Placa mãe: Com suporte ao socket FCLGA 1700

Processador: Intel Core i3 12100F

Memória RAM: 16 GB DDR4

Armazenamento: SSD 240 GB SATA

Fonte de Alimentação: 450W ATX

Gabinete ATX compatível com os demais componentes

Monitor 24 polegadas LCD IPS

Cabos, conectores e sistemas de arrefecimento (coolers) compatíveis

Sabe-se que todos os componentes adquiridos estão em perfeito estado de funcionamento, sem apresentar quaisquer problemas. Por isso, a respeito do funcionamento do computador, os seguintes cenários são apresentados:

I.O processador Intel Core i3 12100F não possui vídeo integrado, logo o computador não exibirá imagem sem uma placa de vídeo dedicada instalada.

II.O processador Intel Core i3 12100F não é compatível com memória RAM DDR4, somente memória RAM DDR3, impossibilitando assim seu uso.

III.O processador Intel Core i3 12100F não é compatível com o socket FCLGA 1700 tornando impossível sua instalação na placa mãe adquirida. IV.Não há nada de errado no cenário apresentado, o computador irá funcionar normalmente após a instalação de um sistema operacional.

É correto o que se afirma em:

(__)Ransomware é um tipo de malware de sequestro de dados, feito por meio de criptografia, que usa como refém arquivos pessoais da própria vítima e cobra resgate para restabelecer o acesso a esses arquivos.

(__)Ransomware implementa uma criptografia utilizando um algoritmo de chave simétrica, onde a chave é compartilhada por ambas as partes.

(__)Os dados criptografados por um Ransonware podem ser recuperados por um software antivírus, sem necessidade de acesso à chave criptográfica.

Assinale a alternativa com a sequência correta:

(__)Os usuários, recursos compartilhados e políticas de segurança são organizados de forma descentralizada.

(__)Para acessar os recursos compartilhados de outra estação, é necessário que o usuário esteja cadastrado na estação onde o recurso está disponível.

(__)Nesse tipo de rede, cada estação contém sua própria lista de usuários e regras, na qual só poderá ter acesso um recurso daquela estação os usuários que estão cadastrados nela.

Assinale a alternativa com a sequência correta:

I.A topologia de rede em estrela é caracterizada por um elemento central que gerencia o fluxo de dados da rede, estando diretamente conectado (ponto-a-ponto) a cada nó.

II.Uma das principais vantagens da topologia de rede em estrela é manter a rede operacional mesmo quando há falha do elemento central devido a redundância natural existente.

III.Na topologia em estrela, a falha de um dos nós não afeta o restante da rede.

É correto o que se afirma em:

Primeira coluna: Tipos de ataque

1.DDoS

2-.Phishing

3-.Backdoor

Segunda coluna: Características

(__)Podem ser classificados como portas de acesso alternativas a um sistema e cujo objetivo é permitir o acesso não autorizado ao sistema infectado.

(__)É uma técnica de engenharia social usada para enganar usuários usando fraude eletrônica com o objetivo de obter informações confidenciais, como nome de usuário, senha e detalhes de cartão de crédito.

(__)Consiste em um ataque cujo objetivo é sobrecarregar sistemas de terceiros com um número enorme de requisições simultâneas, tornando o serviço inacessível e/ou instável.

Assinale a alternativa que apresenta a correta associação entre as colunas:

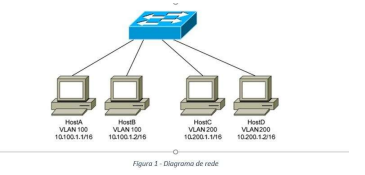

Faça análise do cenário representado pelo diagrama de rede a seguir:

A respeito da Figura 01, assinale a alternativa correta:

I.O HostA consegue se comunicar com o HostB, mas não com o HostC e HostD.

II.A comunicação entre todos os hosts é possível, pois eles estão conectados no mesmo equipamento que é um roteador de rede.

III.A VLAN 100 e VLAN 200 criam um único domínio de broadcast na rede, contendo os HostA, HostB, HostC e HostD.

IV.As VLANs são um tipo de rede física criadas com o objetivo de segmentar várias sub-redes dentro de um único Switch.

É correto o que se afirma em:

Primeira coluna: Comando

1.vi

2.chmod

3.pwd

4.ip addr

Segunda coluna: Função

(__)Permite alterar as permissões de um diretório ou arquivo.

(__)Permite configurar e gerenciar endereços de rede associados a uma interface.

(__)Editor de textos ASCII utilizado para criar e editar arquivos.

(__)Mostra o caminho completo do diretório corrente.

Assinale a alternativa que apresenta a correta associação entre as colunas:

Primeira coluna: Protocolos e Ferramentas

1-.Ping

2-.Tracerout

3-.Netstat

4-.ARP

Segunda coluna: Função

(__)É uma ferramenta de diagnóstico que rastreia a rota de um pacote através de uma rede de computadores que utiliza os protocolos IP e o ICMP.

(__)É uma ferramenta de rede que exibe conexões de rede para os protocolos TCP e UDP, tabelas de roteamento e várias interfaces de rede e estatísticas de protocolo de rede.

(__)É um aplicativo que utiliza o protocolo ICMP e permite ao usuário verificar a conectividade entre dois hosts.

(__)Estabelece uma ligação entre o endereço físico da placa de rede (Endereço MAC) e o endereço lógico (Endereço IP).

Assinale a alternativa que apresenta a correta associação entre as colunas:

Primeira coluna: Dispositivo de rede

1.Firewall

2.Roteador

3.Switch

Segunda coluna: Função

(__)Orientam e direcionam os dados da rede, usando pacotes que contêm vários tipos de dados, como arquivos e comunicações e transmissões simples, como interações na Web.

(__)É um sistema de segurança de rede de computadores que restringe o tráfego da Internet para, de ou em uma rede privada.

(__)É um equipamento que permite que dois ou mais dispositivos de TI, como computadores, comuniquem-se entre si. A conexão de vários dispositivos de TI em conjunto cria uma rede de comunicações.

Assinale a alternativa que apresenta a correta associação entre as colunas:

I.Unified Extensible Firmware Interface (UEFI) com suporte à inicialização segura.

II.Trusted Plataform Module (TPM) versão 2.0.

III.Solid State Drive (SSD) para unidade de inicialização do sistema.

É correto o que se afirma em:

I.A memória RAM é responsável pelo armazenamento de informações necessárias para a execução de aplicativos e para funcionamento do sistema operacional, ela é classificada como uma memória do tipo não volátil.

II.O processador é a unidade central de processamento de um computador (CPU), ele é responsável por processar e interpretar diversas operações, atualmente todos os processadores existentes utilizam a arquitetura x86 e x64.

III.A placa mãe, também denominada como motherboard, é uma placa de circuito impresso eletrônico, é considerada um dos elementos mais importantes num computador, pois nela são instalados, processador (CPU), memória RAM e unidades de armazenamento.

É correto o que se afirma em:

Considere as afirmativas relacionadas a gerenciadores de pacotes do Linux. Registre V, para verdadeiras, e F, para falsas:

(__)YUM é um sistema de gerenciamento de pacotes padrão incluído em algumas distribuições baseados no REDHAT, incluindo o Fedora, e CentOS.

(__)APT é um sistema de gerenciamento de pacotes para distribuições baseadas em Debian, como, por exemplo, o UBUNTU. Em conjunto com dpkg, o gerenciador de pacotes, APT fornece uma maneira fácil de atualizar, instalar e remover software.

(__)MSI é um sistema de gerenciamento de pacotes disponível para distribuições do Linux, é usado para distribuir atualizações e instaladores de programas de terceiros desenvolvidos para Linux.

Assinale a alternativa com a sequência correta:

(__)LibreOffice é uma suíte de produtividade de escritório com aplicativos de planilha, editor de texto, editor de apresentação entre outros.

(__)OpenOffice é uma suíte de produtividade de escritório com aplicativos semelhantes a suíte desenvolvida pela Microsoft, seu uso é livre para pessoas, mas requer licenciamento para empresas e órgãos governamentais.

(__)FreeOffice é uma suíte de produtividade de escritório com aplicativos de planilha, editor de texto e editor de apresentações.

Assinale a alternativa com a sequência correta: