Questões de Concurso

Para técnico de informática

Foram encontradas 8.580 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

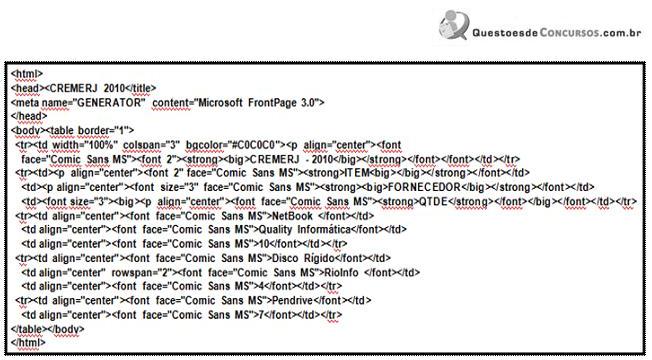

Esse código gera a seguinte tabela:

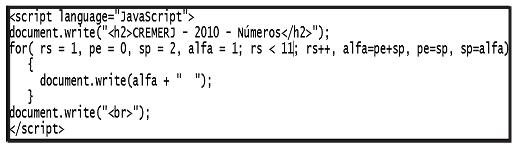

Após a execução em um browser, serão mostrados na tela do monitor os seguintes valores:

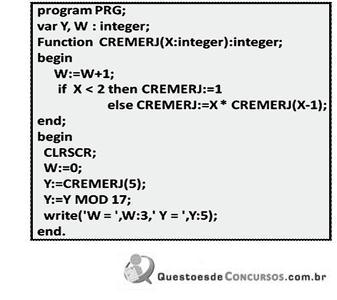

Na execução de CREMERJ(5), a função será executada uma quantidade de vezes W. Os valores de W e Y serão, respectivamente:

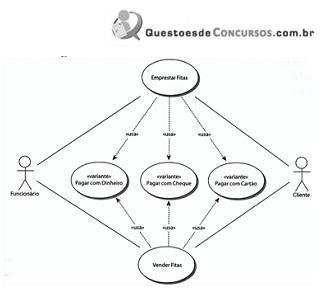

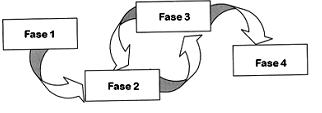

Essa figura é conhecida como diagrama de:

Duas fases ocorrem dentro de ciclos interativos, uma constituída de análise e projeto e outra que corresponde à implementação e testes. Utilizando a terminologia do RUP, essas fases são conhecidas, respectivamente, como:

I - as linhas devem ser implementadas preferencialmente de um modo ALFA

II - cabos elétricos e de telecomunicações devem ser instalados de um modo BETA.

ALFA e BETA referem-se, respectivamente, aos seguintes modos de instalação:

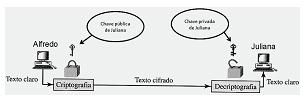

Nesse tipo, existem duas chaves, uma privada, guardada pelo receptor, e uma pública. No caso, por exemplo, Alfredo quer enviar uma mensagem para Juliana e utiliza a chave pública para criptografar a mensagem. Quando Juliana a recebe, a chave privada é usada para decriptografá-la. Nesse esquema, a chaves pública e privada são diferentes. A pública está disponível ao público em geral, enquanto a privada fica disponível apenas para uma pessoa. Essa descrição corresponde à criptografia do tipo:

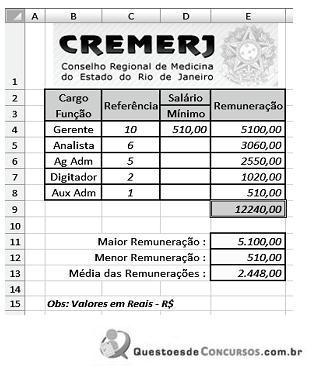

Nela foram executados os seguintes procedimentos:

• foi inserida uma expressão em E4 que representa a multiplicação do valor mostrado em C4 pelo valor do salário mínimo em D4, utilizando o conceito de referência absoluta. A partir de E4, mediante os atalhos de teclado Ctrl + C e Ctrl + V, foram inseridas as fórmulas em E5, E6, E7 e E8.

• o valor em E9 representa a soma dos valores mostrados nas células de E4 a E8.

• foram inseridas as funções para a maior, a menor e a média das remunerações mostradas no intervalo de E4 a E8.

Nessas condições, as expressões inseridas em E7, E11 e E13 são, respectivamente:

I - Selecionou o arquivo cadastro.doc.

II - Clicou com o botão direito na seleção, o que fez mostrar uma janela de diálogo.

III - Na janela aberta, clicou na opção Renomear, para trocar o nome do arquivo cadastro.doc.

Uma alternativa para a opção Renomear no procedimento acima é executado por meio do teclado, pressionando-se a seguinte tecla:

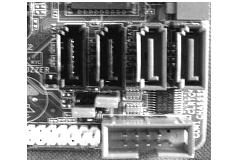

Essas conexões destinam-se à instalação do seguinte componente: