Questões de Concurso Para perito criminal - informática

Foram encontradas 361 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

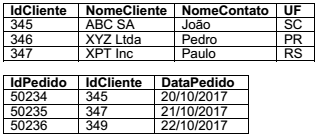

Considere que o sistema de uma loja possui as tabelas Cliente e Pedido, respectivamente representadas abaixo. Em uma consulta SQL (Structure Query Language), um JOIN da tabela Pedido com a tabela Cliente (pelo atributo IdCliente) retornaria linhas com as colunas IdPedido, IdCliente, DataPedido, IdCliente, NomeCliente, NomeContato e UF. Neste contexto, informe a alternativa que contém todas as afirmações corretas.

I. Um INNER JOIN retornaria duas linhas, ou seja, todas as linhas em há correspondência com o valor do atributo.

II. Um LEFT (OUTER) JOIN retornaria três linhas, ou seja, todas as linhas da tabela Cliente. Quando não houver correspondência com a tabela Pedido, as colunas desta tabela são preenchidas com valor nulo (NULL).

III. Um RIGHT (OUTER) JOIN retornaria três linhas, ou seja, todas as linhas da tabela Pedido. Quando não houver correspondência com a tabela Cliente, as colunas desta tabela são preenchidas com valor nulo (NULL).

IV. Um FULL (OUTER) JOIN retornaria quatro linhas, ou seja, todas as linhas que estão em Pedido e

todas as linhas que estão em Cliente. Quando

não houver correspondência com a tabela

Cliente, as colunas desta tabela são preenchidas com valor nulo (NULL). Quando não houver

correspondência com a tabela Pedido, as colunas

desta tabela são preenchidas com valor nulo

(NULL).