Questões de Concurso

Para analista legislativo

Foram encontradas 12.173 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

I. Não é possível criar bancos de dados com um valor do parâmetro Agrupamento diferente daquele adotado na instalação do SQL Server.

II. A escolha do Agrupamento pode ter impacto nas comparações entre strings em comandos SQL.

III. A escolha do Agrupamento não tem impacto na ordenação (order by) em comandos SQL.

Está correto o que se afirma em

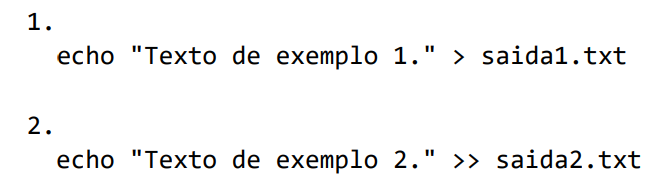

Sobre esses comandos, é correto afirmar que

Assinale a opção que apresenta a sintaxe correta do comando Power Shell que exibe o valor do parâmetro WindowsProductId no Windows 10.

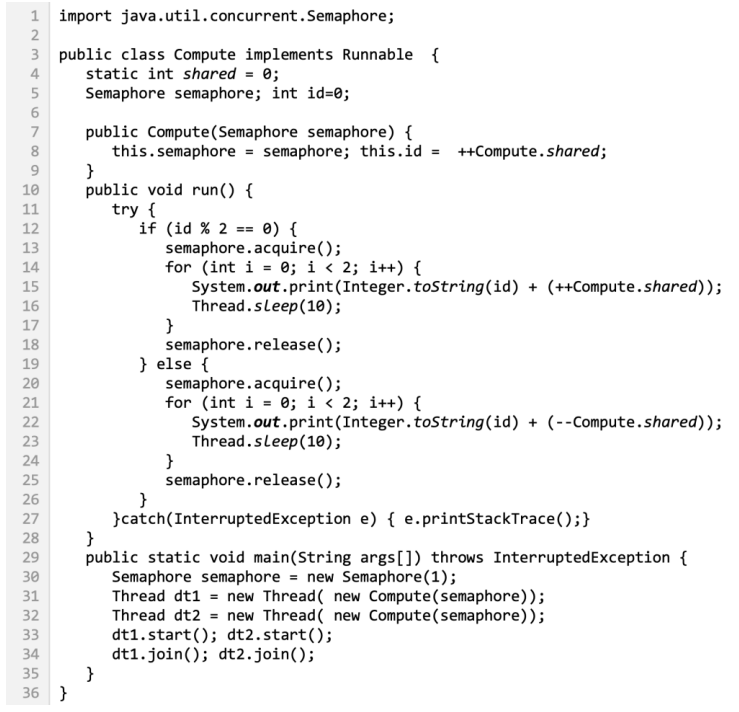

Ao executar esse programa em um terminal, em condições normais e sem a ocorrência de exceções, será escrito na saída padrão:

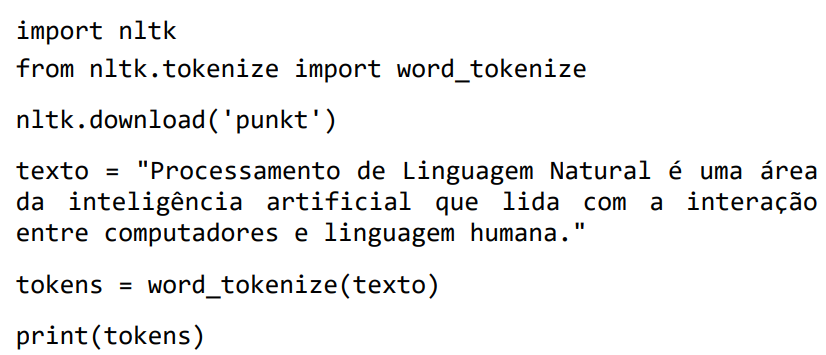

Assinale a opção que corresponde ao propósito do código apresentado.

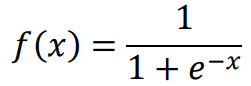

Assinale a opção que indica a função de ativação representada por essa fórmula.

Verdadeiros Positivos (VP): 80

Falsos Negativos (FN): 20

Verdadeiros Negativos (VN):70

Falsos Positivos (FP): 30

Com base nessas informações, a revocação (recall) do modelo será, aproximadamente,

Entre elas, uma se sobressai por sua habilidade em gerenciar sequências de tamanho variável, eficiência em treinamentos com grandes volumes de dados e pela implementação do mecanismo de atenção, o que possibilita uma análise ponderada e dinâmica das entradas.

Essa arquitetura é denominada.

Recentemente, ele finalizou o treinamento de um modelo de visão computacional, cujo objetivo é identificar se os colaboradores estão utilizando capacetes enquanto circulam pelo chão de fábrica, visando a assegurar o cumprimento das normas de segurança. Durante a apresentação do projeto para a equipe de liderança, o modelo demonstrou alta acurácia na maioria das situações.

Entretanto, houve um padrão atípico de erro: o chefe de Joselito, que é calvo, foi consistentemente identificado pelo modelo como estando de capacete, ainda que estivesse sem capacete.

Com base nessas informações, assinale a opção que indica a causa mais provável do comportamento anômalo observado no modelo de Joselito.

A imagem Docker da aplicação web está hospedada em um repositório e pode ser acessada através do nome ‘minhaapp/web:1.0’.

Com base nessas informações, assinale a opção que indica o comando e os argumentos necessários para criar o pod no Kubernetes.

Assinale a opção que apresenta o comando apropriado para acessar o terminal interno desse contêiner para executar comandos diretamente dentro dele.

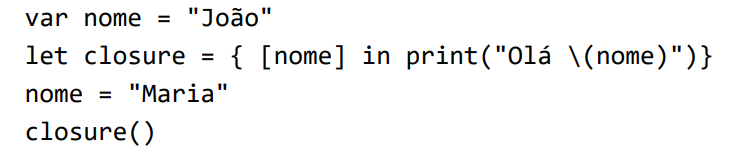

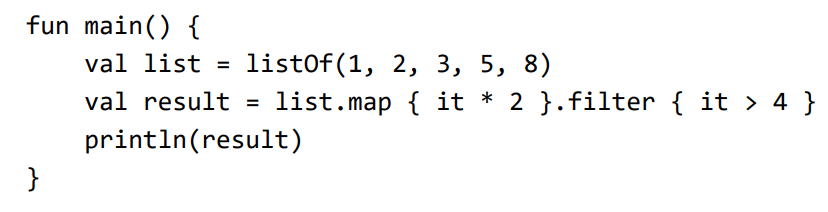

Assinale a opção que indica a saída do terminal após a execução do código acima.

Assinale a opção que indica a saída do terminal após a execução do código acima.

Sobre os componentes arquitetônicos do Kafka, assinale a afirmativa correta.

Nesse contexto, assinale a afirmativa correta.

São tipos de concessão de autorização definidos no OAuth2: