Questões de Concurso

Para tecnologia da informação

Foram encontradas 2.837 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

Quanto as características originais do RISC (Reduced Instruction Set Computer), analise as afirmativas abaixo, dê valores Verdadeiro (V) ou Falso (F) e assinale a alternativa que apresenta a sequência correta (de cima para baixo):

( ) menor quantidade de instruções.

( ) instruções de tamanho variável.

( ) uso intenso de pipeline.

O protocolo SMTP (Simple Mail Transport Protocol) é utilizado para a comunicação entre serviços de correio eletrônico na Internet. Sobre esse protocolo, analise as afirmativas a seguir:

I. As mensagens de correio eletrônico são entregues quando a máquina de origem estabelece uma conexão TCP com a porta 25 da máquina de destino.

II. Se uma mensagem não puder ser entregue, um relatório de erros contendo a primeira parte da mensagem não entregue será retornado ao remetente.

III. Uma vez estabelecida a conexão TCP com sucesso, a máquina de origem envia o comando MAIL para se identificar e abrir o canal de transmissão.

Está correto o que se afirma em:

Ataques cibernéticos podem causar graves prejuízos a pessoas e empresas. Recentemente João recebeu uma mensagem de alerta por e-mail com um pedido para ele atualizar seus dados cadastrais na página do seu Internet Banking.

João não prestou muita atenção em quem enviou a mensagem, nem se era um remetente confiável, e clicou no link presente no corpo do e-mail, que o levou para uma página web, réplica do website real criada por um cyber criminoso.

Como a mensagem de e-mail e o website eram muito bem elaborados, João acreditou estar acessando algo verdadeiro e informou suas credenciais para acesso, quando na verdade ele as entregou a um criminoso.

João foi vítima de um ataque cibernético denominado:

As redes de computadores possibilitam que indivíduos trabalhem em equipes e compartilhem informações. Sobre topologias de redes de computadores, analise as afirmativas a seguir:

I. A topologia de rede em barramento é vulnerável porque no caso de ocorrer falha em uma estação a rede para de funcionar.

II. No arranjo em estrela há uma unidade central que vai determinar a velocidade de transmissão, como também converter sinais transmitidos por protocolos diferentes.

III. A topologia em árvore consiste em estações conectadas através de um circuito fechado.

Está correto o que se afirma em:

Sobre tecnologias de armazenagem, analise as afirmativas a seguir:

I. A arquitetura de armazenamento DAS requer uma infraestrutura de rede ligando os servidores aos dispositivos de armazenamento de dados.

II. As redes usadas na arquitetura SAN são as que permitem trocas de arquivos entre seus nós, como é o caso das redes locais (LANs).

III. A tecnologia NAS permite o compartilhamento de arquivos entre servidores, mesmo com diferentes sistemas operacionais.

Está correto o que se afirma em:

A camada de aplicação do modelo OSI contém vários protocolos de comunicação. Sobre alguns desses protocolos, analise as afirmativas a seguir:

I. Na transferência de arquivo texto por meio do protocolo FTP os dados são enviados como cadeia de caracteres ASCII ou EBCDIC.

II. O SNMP tem por objetivo oferecer um mecanismo de mapeamento dinâmico do endereço IP em endereço físico.

III. O servidor DHCP precisa estar na mesma LAN em que se encontra o host solicitante para fazer a atribuição automática de endereços IP.

Está correto o que se afirma em:

Existem vários tipos de meios físicos que podem ser usados para realizar a transmissão de dados numa rede de computadores.

Em relação aos meios de transmissão guiados, é correto afirmar que:

Aumentar a confiabilidade e o desempenho do sistema de armazenamento de dados é um requerimento de infraestrutura comumente observado pelas empresas.

Uma forma de atingir esse objetivo é por meio da estratégia de distribuir os dados em vários discos combinada com a utilização da técnica de espelhamento, porém, sem o uso do mecanismo de paridade.

Essa estratégia é denominada:

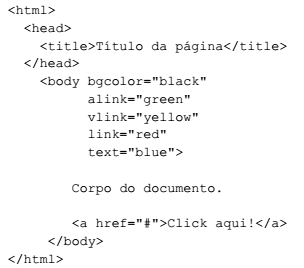

Analise a estrutura básica da página HTML a seguir:

Esse código define que a cor do texto da página e dos links

quando clicados são, respectivamente:

Operadores bit-a-bit permitem a avaliação e a modificação de bits específicos em determinados tipos de dados na linguagem Java.

Das expressões a seguir, a que resulta em um valor positivo para variável x é:

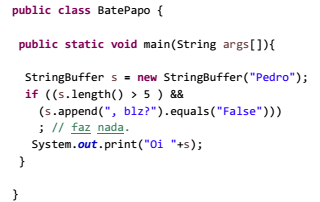

Examine o trecho de código a seguir escrito em linguagem de programação Java:

Ao executar esse código:

XML (Extensible Markup Language) é um sistema de codificação que permite que diferentes tipos de informação sejam distribuídos através da World Wide Web. Com a XML, diversos sistemas de informação, semelhantes ou não, se comunicam de forma transparente entre si. Em relação à linguagem XML, analise as afirmativas a seguir:

I. Seções CDATA podem ocorrer em qualquer parte de um documento XML e devem ser utilizadas para inserir blocos de texto que contenham caracteres especiais como & e <.

II. Documentos XML bem formados devem ter um DTD (Document Type Definition) associado e obedecer a todas as regras que o DTD contém.

III. Na linguagem XML é permitido omitir as tags finais em elementos não vazios.

Está correto o que se afirma em:

A atividade de teste de software contribui para revelar defeitos latentes nos programas.

Em relação às técnicas de testes de software, é correto afirmar que:

A implementação de mecanismos de segurança é necessária para manter a confidencialidade, a integridade e a disponibilidade dos recursos de informação em sistemas de software. Sobre mecanismos de segurança para mitigar as ocorrências de vulnerabilidades em aplicações web, analise as afirmativas a seguir:

I. As rotinas de validação de dados de entrada devem ser centralizadas nos componentes que rodam no navegador por meio do uso intensivo de JavaScript.

II. Utilizar apenas pedidos POST para transmitir credenciais de autenticação.

III. Ativar o cache do navegador para as páginas que contenham informações sensíveis.

Está correto o que se afirma em:

Um sistema está sendo desenvolvido com a utilização do processo unificado, que contém diversas fases. Na fase atual do processo será feita a implantação do sistema e a análise de lições aprendidas. Os analistas de requisitos e de negócio, praticamente, já terminaram suas atividades. É necessário ainda analisar a possibilidade de se executar outro ciclo de desenvolvimento.

O sistema está na fase de:

Um sistema está sendo desenvolvido por uma empresa terceirizada para apoiar as vendas de um mercado varejista da Grande São Paulo denominado “Mendes Sá Colão”. Após o desenvolvimento do sistema, a empresa terceirizada deverá passar o código fonte para a área de TI da “Mendes Sá Colão”, que passará a ser responsável pela continuidade do sistema. Foi ressaltada, também, a necessidade de que o sistema, caso ocorra uma falha, se recupere de forma automática e rapidamente.

Nesse caso, os atributos de qualidade do sistema com maior peso são: