Questões de Concurso

Para analista em gestão especializado

Foram encontradas 413 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

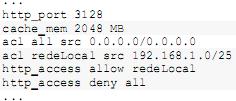

Assinale a alternativa INCORRETA acerca da configuração do Squid apresentada acima.

Assinale a alternativa CORRETA que representa o mecanismo descrito na sequência apresentada.

I. Exerce a função de transferência de mensagens no formato ASCII entre os nomes da rede;

II. É utilizado no processo de correio eletrônico (e-mail) da Internet, sendo responsável pelo envio de mensagens de uma máquina origem até uma máquina destino na rede;

III. Funciona na camada de rede, usando então o protocolo TCP na camada de transporte;

IV. A porta de conexão utilizada para a comunicação é a 25, designada pelo IANA (Internet Assigned Numbers Authority);

De acordo com as afirmações, assinale a alternativa CORRETA utilizando V (Verdadeiro) e F (Falso):

Em relação à rede ilustrada no diagrama acima, assinale a alternativa CORRETA que representa a tabela de rotas do roteador R1 para as redes locais e a Internet. Para o propósito desta questão cada rota é composta por: rede, interface de saída e gateway.

Em relação aos backups de sistemas, marque a alternativa CORRETA:

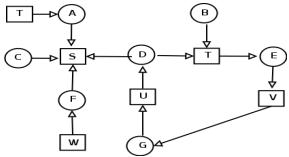

Analise o grafo de alocação de recurso acima e marque a alternativa CORRETA que apresenta os processos que estão em situação de deadlock.

Associe os itens da coluna 1 com as definições relativas aos sistemas operacionais Linux apresentadas na coluna 2.

( ) é o conjunto de páginas constantemente referenciadas pelo processo, devendo permanecer na memória principal para que execute de forma eficiente. ( ) é a técnica de gerência de memória onde o espaço de endereçamento virtual e o espaço de endereçamento real são divididos em blocos do mesmo tamanho. ( ) consiste em trazer totalmente cada processo para a memória, executá-lo durante um certo tempo e então devolvê-lo ao disco.

( ) é a técnica de gerência de memória, onde os programas são divididos logicamente em sub-rotinas e estrutura de dados e colocados em blocos de informação na memória.

( ) permite que programas possam ser executados mesmo que estejam apenas parcialmente carregados na memória principal.

É CORRETA a seguinte associação: