Questões de Concurso

Para analista de redes e comunicação de dados

Foram encontradas 1.919 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

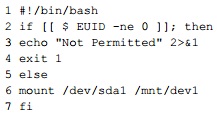

Acerca do trecho de código acima, julgue os itens subsequentes.

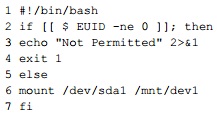

Acerca do trecho de código acima, julgue os itens subsequentes.

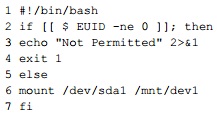

Acerca do trecho de código acima, julgue os itens subsequentes.

Julgue os itens que se seguem, a respeito dessas estruturas.

Julgue os itens que se seguem, a respeito dessas estruturas.

Julgue os itens que se seguem, a respeito dessas estruturas.