Questões de Concurso

Para tecnologia da informação

Foram encontradas 166.246 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

Clicou com o botão principal do mouse no ícone Negrito. Digitou Câmara. Pressionou Enter. Clicou com o botão principal do mouse no ícone Itálico. Digitou Municipal. Pressionou Enter. Clicou com o botão principal do mouse no ícone Sublinhado. Digitou De. Pressionou Enter. Clicou com o botão principal do mouse no ícone Negrito. Digitou Campinas.

Ao final das ações descritas, o número de palavras formatadas em negrito é

Considerando que todas as operações foram executadas com sucesso, confirmando as ações em caso de mensagens, o número de arquivos na pasta UM, após todas as ações descritas é

Avalie o Pseudocódigo a seguir. Considere a equação Ax2 + Bx + C, e as entradas A = 1, B = 3 e C = 2

Ao término do pseudocódigo será exibido o

indicado em:

( ) Estruturas sequenciais

( ) Estruturas de decisão

( ) Estruturas de interação

( ) Estruturas de repetição

Assinale a alternativa que apresenta a sequência correta de cima para baixo.

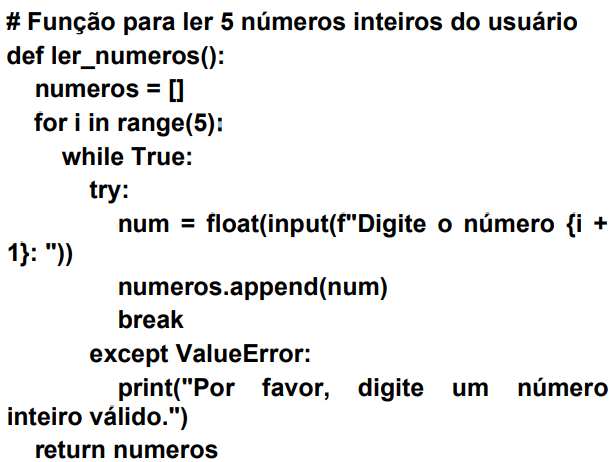

Considere que um estatístico construiu o seguinte código em Python para ler um conjunto de cinco números inteiros:

O algoritmo solicita ao usuário para digitar um número de cada vez e, após o último número ser digitado, o algoritmo imprime na tela o conjunto dos 5 números inteiros digitados. O código em Python apresentado contém um erro. Assinale a alternativa que conserta o código e permite a execução dessas tarefas descritas.

O comando para excluir dessa tabela os veículos de Cor azul é:

Cliente (CPF, Nome, Cidade, Estado)

A consulta do MySQL para obter o número de cidades distintas contidas na tabela Cliente é:

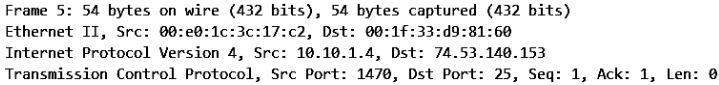

Um pacote de rede capturado pela ferramenta Wireshark é apresentado da seguinte maneira:

Sabe-se que se trata da terceira etapa do three-way handshake de uma conexão TCP e que esse pacote foi capturado na mesma rede local do host 10.10.1.4.

Com base nessas informações e considerando os números de portas padrões da Internet, pode-se concluir que

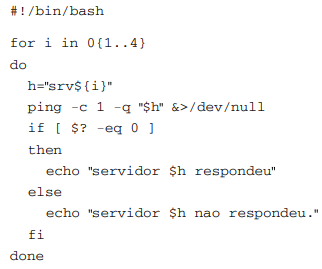

Com base no código apresentado, os nomes dos servidores que são testados durante a execução do script são exclusivamente:

Assinale a alternativa que apresenta um comando equivalente, no sentido de alterar as permissões do arquivo, ao comando chmod u=rx script.sh.

Assinale a alternativa que descreve uma forma de impedir que um usuário malicioso envie esse arquivo ao portal com modificações indevidas realizadas manualmente.