Questões de Concurso

Para tecnologia da informação

Foram encontradas 162.324 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

I. Evitar atualizações de drivers e software do sistema operacional para prevenir possíveis problemas que normalmente ocorrem com atualizações.

II. Realizar backups regulares dos dados.

III. Atualizar regularmente o antivírus e realizar verificações completas do sistema para detectar e remover malware.

IV. Utilizar o desfragmentador de disco rígido para reorganizar os dados e melhorar o desempenho do sistema.

Está correto o que se afirma apenas em

No desenvolvimento de aplicações modernas, o uso de web services é fundamental para a comunicação entre diferentes sistemas de software. Uma das escolhas que um desenvolvedor deve fazer é entre REST e SOAP.

Considerando os padrões e práticas atuais, a afirmativa correta

sobre REST e SOAP é:

Uma organização deseja implementar uma nova aplicação para melhorar a gestão de recursos humanos.

Considerando a atuação do COBIT 5 em cada fase do ciclo de vida

do software, assinale a sentença correta.

Durante uma auditoria no setor público municipal, foi identificada a necessidade de aprimorar o sistema de gestão da segurança da informação.

Assinale a ação que assegura a integridade e também a

autenticidade dos documentos eletrônicos emitidos por essa

entidade.

A prefeitura de uma cidade contratou uma equipe de TI para desenvolver um portal colaborativo para digitalização e colaboração entre setores.

No ciclo de desenvolvimento de software, com foco na garantia da

qualidade e segurança dos sistemas, assinale o domínio do COBIT

5 que orienta as práticas de Gestão de TI do desenvolvimento.

Uma empresa foi acusada de manipulação em documentos de licitações, utilizando um sistema de gerenciamento eletrônico de documentos para alterar propostas após o fechamento do período de submissão.

Dentre as práticas COBIT 5 a seguir, assinale aquela capaz de

prevenir tal ocorrência.

Os modelos de dados desempenham um papel fundamental na área de tecnologia da informação e em diversos campos relacionados. Eles são essenciais para representar, organizar e estruturar informações de maneira coerente e compreensível. Eles nos proporcionam base para projetar sistemas, bancos de dados e aplicações, permitindo que as organizações gerenciem seus dados de forma eficiente.

Assinale a alternativa que descreve corretamente uma

característica referente aos modelos de dados.

No contexto da auditoria, onde a precisão e a integridade dos dados são essenciais para garantir a conformidade e a transparência financeira, o Big Data desempenha um papel significativo, emergindo como uma ferramenta poderosa para extrair insights valiosos a partir de grandes volumes de informações. Em Big Data, é importante conhecer e relacionar os princípios fundamentais subjacentes a esse campo. Entre esses princípios, destacam-se os "V's" do Big Data – Volume, Velocidade, Variedade, Veracidade e Valor – que servem como base para a compreensão e aplicação eficaz dessa tecnologia inovadora.

Assinale o aspecto que descreve corretamente o papel do Big Data

na auditoria.

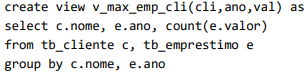

Para a conferência de empréstimos realizada pelos clientes, os auditores dispõem da seguinte visão:

Um auditor deseja saber quais os clientes cujo nome termina em ‘MORAES’ no ano de 2024, utilizando essa estrutura de visão anteriormente apresentada.

Assinale a opção que apresenta a consulta que atende ao objetivo

em tela, sabendo-se que os nomes dos clientes foram todos

cadastrados utilizando-se exclusivamente caracteres alfabéticos

maiúsculos.

Para fins de investigação, os auditores da empresa desejam saber os nomes dos clientes que contrataram empréstimos em todas as financeiras.

Assinale a consulta que apresenta o resultado desejado pelos

auditores.

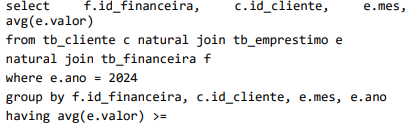

Com vistas à detecção de movimentações atípicas, um auditor desenvolveu uma consulta que identificasse médias de empréstimos em meses de 2024 que fossem destoantes do comportamento da média de empréstimos desse mesmo ano.

Para isso, ele desenvolveu a consulta a seguir, que necessita ser complementada:

( /* COMPLEMENTAR */ )

I - utilizar sempre aplicativos e extensões de navegador que não necessitam de antivírus ao navegar online para maior privacidade do usuário;

II - verificar a credibilidade e confiabilidade das fontes para garantir a precisão das informações coletadas de forma rápida e precisa;

III - compartilhar informações pessoais em qualquer site pois todas são verificadas automaticamente de modo seguro;

IV - utilizar serviços de armazenamento em nuvem para manter documentos importantes acessíveis de forma segura a partir de qualquer lugar;

V - Manter o software do computador atualizado utilizando programas antivírus para proteger contra ameaças cibernéticas.

Está CORRETO o que se afirma em:

“Pesquisa informações de utilizadores.”

O trecho acima faz referência a um dos comandos do diretório do Linux. Qual?