Questões de Concurso

Para tecnologia da informação

Foram encontradas 166.246 questões

Resolva questões gratuitamente!

Junte-se a mais de 4 milhões de concurseiros!

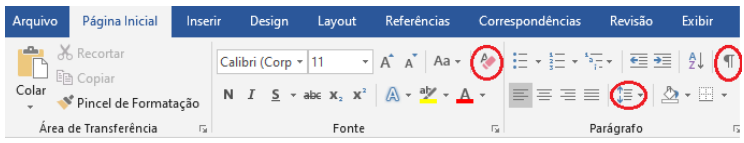

A imagem a seguir mostra um trecho da aba “Página Inicial” do Microsoft Word 2019:

Assinale a alternativa que descreva a função dos botões

Com base no enunciado apresentado assinale a alternativa correta.

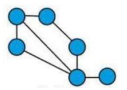

1. dispositivos são organizados de maneira circular, com comunicação serial

2. contém um dispositivo central, que estabelece a comunicação com os demais.

3. estabelece uma hierarquia entre os dispositivos, no modelo pai / filho. Por este motivo, também é chamada de hierárquica.

Assinale:

As imagens acima correspondem a quais tipologias de rede,

respectivamente?

A tipologia na imagem acima é a: