Questões Militares Sobre redes de computadores

Foram encontradas 676 questões

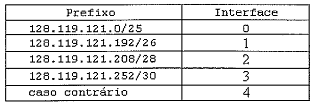

Um roteador da Internet possui a seguinte tabela de roteamento:

Nesse caso, os pacotes com os endereços destino

128.119.121.63 serão encaminhados para qual porta de interface

de saída?

Coloque F (falso) ou V (verdadeiro) nas afirmativas abaixo, com relação às técnicas de comutação de circuitos e comutação de pacotes, e assinale, a seguir, a opção correta.

( ) Na comutação de circuitos, antes do envio dos dados, é necessário estabelecer uma conexão.

( ) Na comutação de pacotes, os dados da conexão seguem o mesmo caminho e os recursos são reservados durante a comunicação.

( ) Na comutação de circuitos, os elementos intermediários precisam armazenar e reencaminhar pacotes em cada salto até o destino.

( ) Na comutação de pacotes, cada fluxo de dados fim a fim é dividido em pacotes, e a cada pacote é adicionado um cabeçalho que contém, entre outras informações, o endereço do destino.

( ) Na comutação de circuitos, não há risco de congestionamento, uma vez estabelecida a conexão. Por outro lado, na comutação de pacotes, existe a possibilidade de congestionamento.

De acordo com os padrões existentes de equipamentos de segurança de redes de computadores, correlacione as soluções às suas respectivas características, e assinale a opção correta.

SOLUÇÕES

I - VPN (Virtual Private Network)

II - Firewall

III- Firewall pessoal

IV - IDS (Intrusion Detection System)

V - SSL (SecureSockets Layer)

VI - Antivírus

VII- Antimalware

CARACTERÍSTICAS

( ) Protocolo que, por meio de criptografia, fornece confidencialidade e integridade nas comunicações entre um cliente e um servidor, podendo também ser usado para prover autenticação.

( ) Rede que utiliza criptografia e outros mecanismos de segurança para garantir que somente usuários autorizados possam ter acesso à rede privada e que nenhum dado será interceptado enquanto estiver passando pela rede pública.

( ) Programa, ou um conjunto de programas, cuja função é detectar atividades maliciosas ou anômalas.

( ) Dispositivo de segurança usado

para dividir e controlar

o acesso entre redes de

computadores.