Questões Militares Sobre sistemas operacionais

Foram encontradas 453 questões

Quanto aos comandos no sistema Linux, assinale a alternativa que completa corretamente as lacunas do texto a seguir:

“Você pode criar diretórios com ____________ e excluí-los com ____________ se estiverem vazios”.

Sobre segurança do Linux, marque V se a afirmativa for verdadeira ou F se a afirmativa for falsa. Em seguida, assinale a alternativa com a sequência correta.

( ) Tecnologias como espelhamento, RAID ou hot standby eliminam, com muita segurança, a necessidade de realização de backup.

( ) rlogin, rcp e telnet fazem logins remotos seguros, usando autenticação criptográfica para confirmar a identidade do usuário.

( ) O sistema SSH faz autenticação criptográfica para confirmar a identidade do usuário e criptografa todo o fluxo de comunicações entre dois hosts.

( ) Se houver conexão de um sistema Linux a uma rede com acesso à Internet, obrigatoriamente, deve existir um roteador para filtragem de pacotes ou um firewall entre o sistema Linux e o mundo externo.

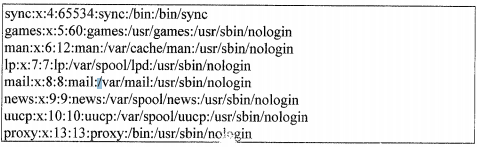

A figura abaixo representa um trecho do arquivo /etc/passwd de um sistema operacional Linux. Qual das linhas de comando permite extrair uma relação de todos nomes de login deste sistema?

Analise as afirmativas sobre as chamadas de sistema (syscalls) do sistema operacional Linux, colocando entre parênteses a letra V, quando se tratar de afirmativa verdadeira, e a letra F, quando se tratar de afirmativa falsa. A seguir, assinale a alternativa que apresenta a sequência correta.

( ) A chamada fork() faz com que o kernel crie uma cópia praticamente idêntica ao processo.

( ) A chamada init() faz com que o kernel crie uma cópia do processo shell e o execute.

( ) A chamada halt() faz com que o kernel suspenda o processo até a próxima interrupção do escalonador de processos.

( ) A chamada exec() faz com que o kernel inicie um novo processo que substitui o processo corrente.

Em relação às classes de caracteres POSIX das Expressões Regulares, associe a segunda coluna de acordo com a primeira e, a seguir, assinale a alternativa com a sequência correta.

Classe POSIX Similar

1. [:alnum:] ( ) [A-Za-z0-9]

2. [:xdigit:] ( ) [[0-9A-Fa-f]

3. [:space:] ( ) [ \t]

4. [:digit:]

5. [:blank:]

( ) No escalonamento circular, a cada processo, é atribuído um intervalo de tempo para sua execução.

( ) No escalonamento não preemptivo, o algoritmo de escalonamento escolhe um processo e o deixa em execução por um tempo máximo fixado.

( ) No escalonamento por prioridades, as prioridades podem ser atribuídas aos processos estática ou dinamicamente.

( ) Quando um computador é multiprogramado, ele, muitas vezes, tem múltiplos processos ou THREADS que competem pela CPU, ao mesmo tempo, sendo necessário que o sistema operacional, por meio do escalonador, escolha qual dos processos será executado a seguir.

( ) No escalonamento preemptivo, o algoritmo de escalonamento escolhe um processo para executar e, então, o deixa executar até que seja bloqueado, ou até que, voluntariamente, libere a CPU.