Questões de Concurso Militar CIAAR 2021 para Primeiro Tenente - Engenharia da Computação

Foram encontradas 60 questões

O RAID nível __________________ é como o RAID nível __________________, com uma paridade faixa-por-faixa escrita em um disco extra. Por exemplo, se cada faixa tiver k bytes de comprimento, todas as faixas são processadas juntas por meio de um __________________, resultando em uma faixa de paridade de k bytes de comprimento.

A sequência que preenche corretamente as lacunas do texto é

Avalie o que se afirma sobre backup.

I. É um desperdício fazer backup de arquivos que não mudaram desde o último backup. II. A forma mais simples de backup completo é fazer um backup incremental periodicamente. III. Fazer o backup completo periodicamente minimiza o tempo de backup, mas torna a recuperação mais complicada. IV. Para recuperar um backup feito periodicamente é necessário restaurar o backup completo mais antigo, seguido de todos os backups incrementais em ordem.

Está correto apenas o que se afirma em

É correto afirmar que um desses conceitos consiste em

Uma característica correta de um dos padrões de redes locais, conhecido como 10 BASE T (UTP – Unshilded Twisted Pair), é

A sequência correta, em que as categorias de VPNs são baseadas, está indicada em no/na

Um programa deixado em execução no sistema comprometido, com o intuito de facilitar a entrada posterior no sistema sem a necessidade de explorar a vulnerabilidade repetidamente, é identificado corretamente como um

Uma ferramenta de Pentest que captura as informações das teclas pressionadas pelo usuário e as envia de volta ao Pentester é nomeada corretamente como

A sequência que apresenta corretamente os componentes adicionais que dão o poder do modelo de controle de acesso baseado em papéis está indicada em

É correto afirmar que analisar criticamente as análises de riscos a intervalos planejados e analisar criticamente os riscos residuais e os níveis de riscos aceitáveis identificados levam em consideração mudanças relativas à/a

Qual é a definição correta dessa abordagem de lista negra?

I. É suportado pela maioria dos navegadores e é amplamente usado no comércio da Internet. II. Após uma chave pública compartilhada ter sido estabelecida no protocolo, cada troca é obrigatória e sucedida de uma negociação. III. Utiliza uma comunicação cifrada para trocas iniciais e finais, depois é usada criptografia de chave privada e, finalmente, troca para criptografia de chave pública. IV. Foi projetado de modo que os algoritmos usados para criptografia e autenticação sejam negociados entre os processos nas duas extremidades da conexão.

Está correto apenas o que se afirma em

A esse respeito, é correto afirmar que o objetivo geral dessa norma afirma que ela

Apresenta corretamente o workflow em que os casos de uso são desenvolvidos no RUP o que está indicado em

No modelo ITILv3, um dos componentes corretos do valor é

A sequência que apresenta corretamente apenas diagramas comportamentais da UML está indicada em

Considerando estas abordagens para obtenção dos requisitos, é incorreto afirmar que

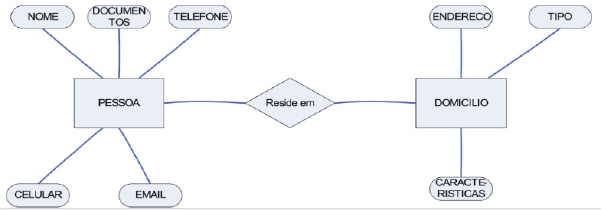

Fonte: FEITOSA, 2013, p.27.

O diagrama mostra um modelo conceitual utilizado na Engenharia de Software para descrever os objetos envolvidos em um domínio de negócios, com suas características e como elas se ligam.

Complete corretamente as lacunas do texto.

Esse diagrama representa um modelo com ____________________ PESSOA que tem ___________________ NOME, DOCUMENTOS, TELEFONE, CELULAR e EMAIL que possui _________________ pela ação “reside em” com DOMICILIO, que tem __________________ ENDERECO, TIPO e CARACTERISTICAS.

A sequência que preenche corretamente as lacunas do texto é

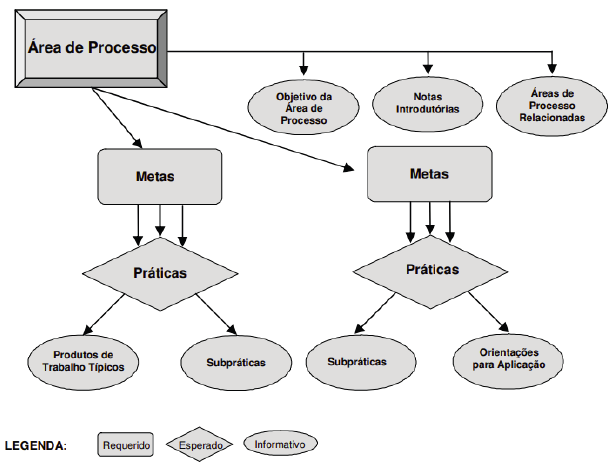

Fonte: Equipe do Produto CMMI. CMMI ® para Desenvolvimento – Versão 1.2. U.S.A: CMU/SEI, 2006, p.18.

De acordo com a Figura, é correto afirmar que Produtos de Trabalho Típicos e Subpráticas estão ligados a práticas

É correto afirmar que o modelo ITILv3 indica o núcleo do ciclo de vida do serviço de

Do ponto de vista do COBIT 5, é correto afirmar que a distinção entre governança e gestão é, respectivamente,